Este sistema de arquivos é muito mais eficiente e avançado que a FAT. Opera com clusters bem pequenos, com tamanho padrão de 4kB, o que reduz bastante o espaço desperdiçado como ocorre com a FAT. Estamos falando de que sistema de arquivos:

Quanto a administração de redes Linux, cada computador de uma rede interna possui um nome. Existe um serviço, também conhecido como masquerading, que é uma técnica que consiste em reescrever os endereços IP de origem de um pacote que passam por um router ou firewall de maneira que um computador de uma rede interna tenha acesso ao exterior ou Rede Mundial de Computadores(rede pública). Estamos falando do:

Os protocolos TCP/IP (Transmission Control Protocol / Internet Protocol) são um conjunto de protocolos de comunicação que definem como tipos diferentes de computadores conversam uns com os outros (pilha de protocolos). Marque a opção que apresenta um protocolo que NÃO faz parte desta pilha de protocolos:

Na criação de um certificado digital é gerado um arquivo composto pela chave pública da entidade e mais algumas informações sobre a entidade e é assinado digitalmente pela chave privada da própria entidade. Esse arquivo denomina-se CSR que significa:

Os protocolos criptográficos que conferem segurança de comunicação na Internet para serviços como email (SMTP), navegação por páginas (HTTP) e outros tipos de transferência de dados são caracterizados pela sigla:

Com relação a ataques DoS (Denial of Service) e DDoS (Distributed Denial of Service), analise:

I. O ataque DoS (Denial of Service), é também denominado ataque de negação de serviço.

II. No ataque DoS o atacante tenta tornar os recursos de um sistema indisponíveis para seus usuários.

III. DDoS, constitui um ataque de negação de serviço distribuído, ou seja, um conjunto de computadores é utilizado para tirar de operação um ou mais serviços ou computadores conectados à Internet.

Marque a opção que apresenta apenas as afirmativas corretas:

Numa perícia de rotina o perito perguntou ao técnico de uma empresa que teve seu escritório roubado se existiam câmeras IP no local. O técnico respondeu que sim e o perito então perguntou qual era a tecnologia utilizada. Ele foi informado que a tecnologia obedecia o padrão IEEE 802.11, conhecido popularmente como Wi-Fi (Wireless Fidelity). Analisando o local, o perito necessitava de mais informações sobre o alcance que estas câmeras podiam ter entre o Access Point e elas. O técnico informou tratar de câmeras operando especificamente na frequência de 2,4 GHz, com alcance de 50 a 100m, e taxa de 11 Mbps. Em posse desta informação o perito chegou a conclusão que a tecnologia utilizada era a IEEE:

A escuta de voz de um cidadão somente pode ser feita com autorização judicial. Porém, em redes de computadores esta prática está longe de ser condenada. Muitos técnicos se utilizam de sniffers para varrer uma rede a procura de fraudes e para verificar problemas de performance. O dispositivo de rede que facilita esta prática, pois, os dados são distribuídos para todas as portas recebe o nome de:

Comutador de dados que possibilita que os dados vindos do computador de origem somente são repassados ao computador de destino. Trata-se de um elemento ativo que age no nível 2 do modelo OSI. Este dispositivo é chamado de:

Assinale a alternativa que contenha respectivamente os comandos do Linux para criar, excluir e listar diretórios:

Quanto à programação orientada a objeto, simplificadamente classe é o conjunto de objetos com características similares. O conjunto de atributos e métodos agregados a um só objeto, que podem ser visíveis ou invisíveis, é denominado de:

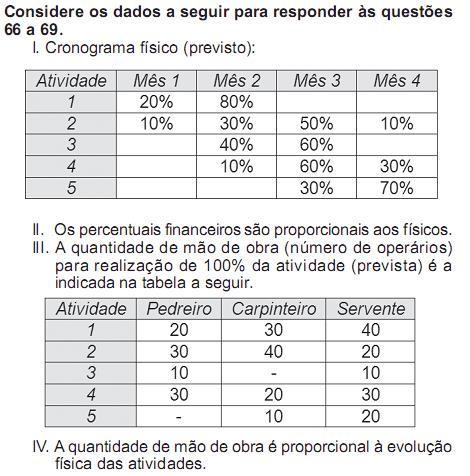

A previsão de mão de obra de serventes a ser utilizada (acumulada) até o mês 2 é de:

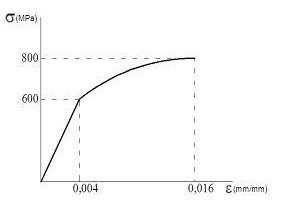

Devido a um problema na coluna do estacionamento deum supermercado, um corpo de prova foi retirado para saber qual a capacidade do material de absorver e liberar energia dentro do intervalo elástico. A curva tensão-deformação obtida no laboratório é representada na figura 7 a seguir.

Nessas condições, o valor do módulo de resiliência deste material, em megapascal, é:

A norma OHSAS 18001/2007 estabelece requisitos de Sistemas de Gestão da Segurança e da Saúde do Trabalho. De acordo com o item implantação e operação, cabe à organização estabelecer, implementar e manter um ou mais procedimentos para a participação dos trabalhadores. Dentre esses procedimentos, estão os seguintes, exceto:

O Glossário de Termos Técnicos Rodoviários do Departamento Nacional de Estradas e Rodagens é importante ferramenta para os técnicos e profissionais das diversas áreas da Engenharia Civil. Sobre esse tema, analise as definições a seguir.

I. Faixa de Rolamento ou Faixa de Trânsito Parte de Pista de Rolamento cuja largura permite, com segurança, a circulação, estacionamento e parada de veículos em fila única.

II. Pista de Rolamento Faixas da plataforma destinadas à circulação de veículos

III. Faixa de Domínio Base física sobre a qual assenta uma rodovia, constituída pelas pistas de rolamento canteiros, obras-de-arte, acostamentos, sinalização e faixa lateral de segurança, até o alinhamento das cercas que separam a estrada dos imóveis marginais ou da faixa do recuo.

Esta(ão) correta(s) apenas a(s) definição(ões):