Em uma célula de mamífero que está fermentando, ocorre todos os eventos abaixo, EXCETO:

A maior parte das enzimas de restrição ou endonucleases de restrição são enzimas que cortam DNA em sequências palindrômicas específicas. Essas enzimas são ferramentas essenciais para a biotecnologia. Marque, entre as sequências de DNA abaixo, aquela que é provavelmente reconhecida como um sítio de clivagem para uma enzima de restrição.

O rompimento da barragem de rejeitos da mineradora Samarco em Mariana (MG), no dia 5 de novembro de 2015, é o maior desastre ambiental já ocorrido no Brasil e um dos cinco maiores na história mundial. Desastres ambientais como esses, possuem múltiplas e complexas dimensões. Uma dessas dimensões de grande impacto é a deterioração social e ambiental da região, com contaminação de solo e do rio, levando a alterações graves na fauna, na flora e na qualidade da água. Nesse contexto, a tecnologia de biorremediação aparece como uma opção para minimizar as consequências do desastre e regenerar o equilíbrio do ecossistema original. Dentre os processos listados abaixo, identifique aquele que representa um exemplo de biorremediação.

Marque a opção CORRETA sobre as condutas de boas práticas em laboratório:

O sistema operacional provê várias funcionalidades. Indique a alternativa em que NÃO é indicada uma função do sistema operacional.

O comando para criar um sistema de arquivo no sistema operacional Linux é

Assinale o endereço IP que representa o endereço de uma máquina local.

Qual ferramenta, no sistema Linux, rastreia a rota de um pacote através de uma rede de computadores?

São programas correio eletrônico para leitura de e-mail, EXCETO:

O padrão para certificados digitais,como o X-509, utiliza alguns dados de identificação. Assinale a alternativa que indica dados de identificação NÃO utilizados por certificados digitais.

Com relação à criptografia, analise as afirmativas abaixo e assinale “V”, para as verdadeiras; ou “F”, para as falsas. ( ) Para prover autenticação, deve-se utilizar a chave privada do receptor e do emissor. ( ) Para prover sigilo, deve-se primeiramente criptografar, utilizando a chave pública do receptor. ( ) Para prover integridade, deve-se primeiramente criptografar, utilizando a chave pública do receptor. A ordem CORRETA de preenchimento dos parênteses, de cima para baixo, é

O número Binário 11111011110010

convertido para octal, decimal e hexadecimal,

respectivamente, corresponde à alternativa:

Assinale a alternativa que apresenta a

expressão resultante da tabela verdade

apresentada abaixo.

Sobre Circuitos Lógicos Combinacionais,

I. Um dos métodos de projetos de circuitos lógicos

combinacionais é (1 ) construir a tabela-verdade,

(2 ) converter a tabela-verdade em uma

expressão na forma de soma de produtos, (3 )

simplificar a expressão usando álgebra booleana

ou mapa de Karnaugh, (4 ) implementar a

expressão final.

II. Todas as portas básicas (AND, OR, NAND e

NOR) podem ser usadas para habilitar ou

desabilitar a passagem de um sinal lógico de

entrada para a saída.

III. As principais famílias de Circuitos Integrados

digitais são as famílias TTL e CMOS.

Assinale a alternativa em que (todas) a(s )

afirmativa(s ) está(ão) CORRETAS:

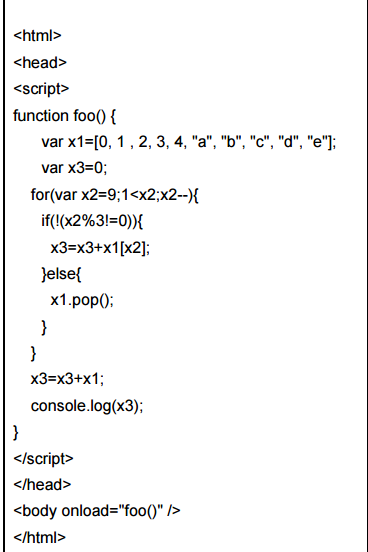

Abaixo é exibido o conteúdo do arquivo

foo.html. Este é interpretado pelo navegador

Chrome versão 48, e o console do navegador

está aberto para verificar o resultado

Dessa forma, o console irá exibir a seguinte

mensagem após a página ser completamente

carregada: