Na aplicação Writer do LibreOffice 3.0 e outras versões qual a combinação de teclas para desfazer algo realizado anteiormente?

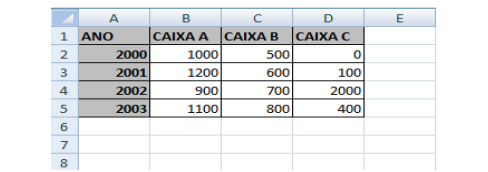

Considere a planilha produzida com a ferramenta Microsoft Office Excel 2007 (configuração padrão).

Diante do exposto, marque V para as afirmativas verdadeiras e F para as falsas.

( ) As células C4, D5 e D2 apresentam respectivamente os valores 700, 0 e 400

( ) A célula C3 armazena o valor do item “CAIXAB" no ano 2001

( ) Se na célula A7 for digitada a fórmula =MÉDIA(B2;B3;C5), o resultado será 1.000

( ) Se na célula B7 for digitada a fórmula =SE((D4/B2)>2;"IGUAL";"MAIOR"), o resultado será “IGUAL".

A sequência está correta em

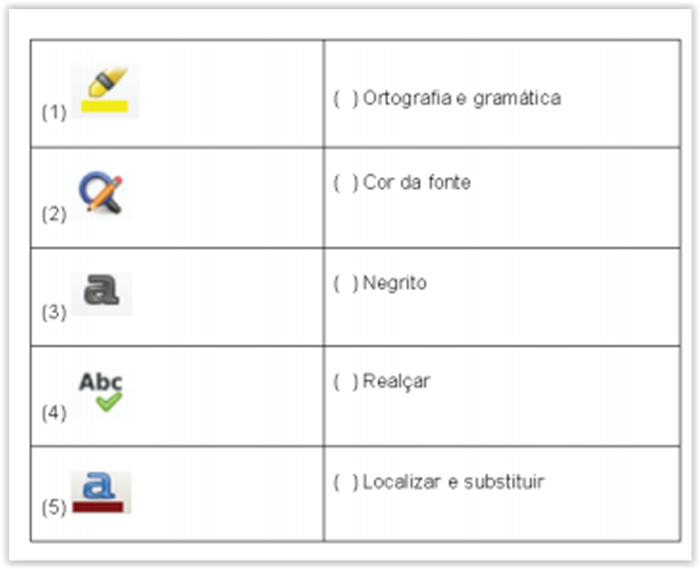

Considerando o editor de textos LibreOffice

Writer 5.0.5.2 (idioma Português), relacione os

botões com suas respectivas funções.

A sequência CORRETA de cima para baixo é:

A possibilidade de se utilizar várias

aplicações, através da internet, independente do

lugar em que se esteja e da plataforma que se

use, com a mesma praticidade e comodidade de

estar usando em sua própria máquina, pode ser

entendido como o conceito de:

Qual o padrão de rede associado às redes locais sem fio, incluindo o Wi-Fi?

No sistema operacional UNIX, um usuário

executa os seguintes comandos, na sequência

abaixo apresentada. As respectivas saídas estão

indicadas abaixo da entrada dos comandos.

Considere que o usuário possui permissão

adequada para a execução dos comandos.

$ ls

saída: readme.txt

$ mkdir temp

saída:

$ ls

Qual a saída logo após a execução do último

comandos ls ?

À estratégia de encriptação de dados que se utiliza de duas chaves, uma delas sendo secreta (ou privada) e a outra delas sendo pública, damos o nome de:

O software que permite a comunicação entre o sistema operacional e o hardware é conhecido como:

Analise as assertivas a seguir sobre sistemas operacionais. I - O sistema operacional atua como gerente de espaço de memória, tempo de CPU e dispositivos de entrada e saída, alocando-os a programas e usuários específi cos para a execução de tarefas. II - A utilização de multiprogramação, em sistemas operacionais, permite que vários jobs sejam mantidos na memória ao mesmo tempo, de modo que a CPU alterne entre eles, para uma diminuição do tempo total necessário para a execução dos jobs. III - Sistemas operacionais em batch, interativos, de tempo real e distribuídos são alguns exemplos de tipos de sistemas operacionais. IV - Suse Linux, Windows 7, Firebird e MacOs são exemplos de sistemas operacionais. Assinale a alternativa referente às assertivas CORRETAS.

Sobre programação estruturada e programação orientada a objetos, é INCORRETO afi rmar que:

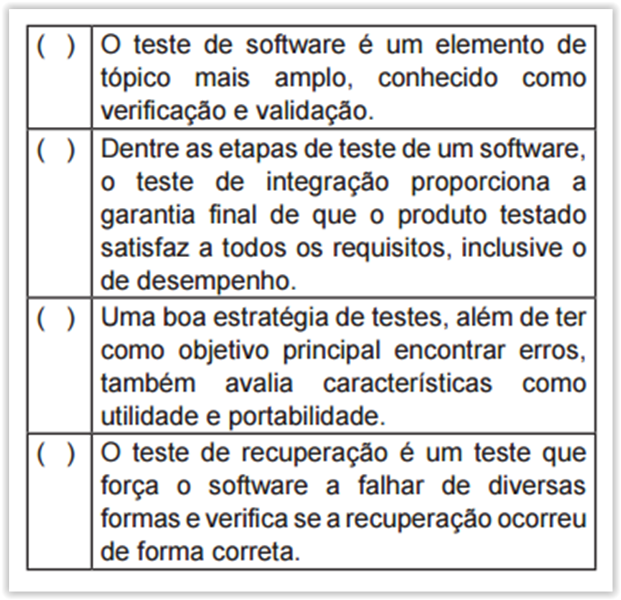

No que se refere ao teste de software,

julgue cada afi rmativa abaixo e informe se é

VERDADEIRA (V ) ou FALSA (F ). Em seguida,

assinale a alternativa que corresponde à

sequência CORRETA.

Considere uma árvore binária cuja estrutura é percorrida em ordem [d, b, e, a, f, c, g] e em pré-ordem [a, b, d, e, c, f, g]. Qual é o percurso de pós-ordem da árvore binária?

As operações básicas utilizadas em bases de dados relacionais para criação, consulta, atualização e destruição de dados também são referenciadas por seu acrônimo na língua inglesa, o CRUD. Fazendo o mapeamento do termo CRUD para o padrão ISO/SQL, na prática, teremos a seguinte sequência:

Com as afi rmações sobre a linguagem

de programação Python3 , analise as assertivas

abaixo:

I - O Python3 possui suporte nativo a arquivos CSV (Comma Separated Values) e podemos utilizar suas funcionalidades importando o módulo correspondente com o comando import csv

II - No Python3, qualquer objeto pode ser testado no estilo verdadeiro ou falso em condicionais ou operações booleanas, por exemplo, uma lista vazia retorna False.

III - O Python3 possui o pdb, um debugger iterativo de código fonte.

IV - No Python3, uma Tupla é uma sequência mutável onde podemos inserir elementos ao final.

Assinale a alternativa CORRETA:

Em uma instalação e confi guração padrão Linux, existe um arquivo de confi guração onde podemos encontrar uma lista de portas conhecidas contendo serviços, portas e protocolos utilizados por diversos DAEMONs. O arquivo citado é bastante útil quando necessitamos consultar as portas e protocolos padrões onde um serviço opera. Dentre as opções abaixo, estamos nos referindo ao arquivo: