A imagem a seguir mostra uma tabela num documento

do MS-Word 2010, em sua configuração padrão, cujas

células da coluna do meio foram selecionadas.

Assinale a alternativa que preenche corretamente a lacuna do enunciado.

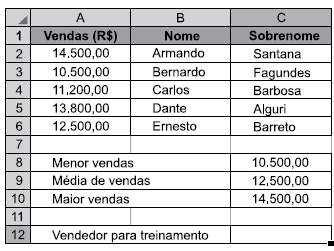

Um Gerente de Vendas elaborou a planilha mostrada na

figura, que tem as vendas realizadas pelos seus vendedores

no último mês. Essa planilha foi elaborada com o

auxílio do MS Excel 2010 em sua configuração padrão.

Sabendo que o Gerente de Vendas introduziu a expressão

=PROCV(C10;A2:C6;2;FALSO) na célula C12, o

vendedor que será encaminhado para treinamento será

Frequentemente, os usuários de Correio Eletrônico recebem

mensagens contendo frases como “atualize seus

dados bancários” ou, então, “parabéns, você é o novo

milionário”, cujo objetivo é capturar informações como

senhas de banco e demais informações pessoais para

utilizá-las de maneira fraudulenta. Esse tipo de crime,

que cresce em ritmo acelerado, é chamado

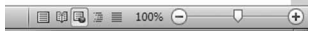

Observe a imagem a seguir, que mostra parte da Barra de Status do MS-Word 2010, em sua configuração padrão.

Pela imagem, o modo de exibição ativado é

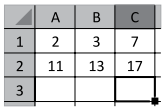

Um usuário do programa MS Excel 2010, em sua configuração padrão, está elaborando a planilha da figura.

Se esse usuário digitar a fórmula =A2+MOD(B2+A2*C2;B1*C1) na célula C3, o valor obtido será

Analise a afirmativa a seguir.

Para se gerar _____________, é necessário ter o documento principal, a fonte de dados e o documento mesclado.

Assinale a alternativa que completa corretamente a afirmativa anterior.

Analise as afirmativas a seguir sobre criptografia e os principais algoritmos criptográficos:

I. O algoritmo de criptografia DES realiza a criptografia com chave de 56 bits de extensão e blocos de dados de 64 bits de extensão.

II. O algoritmo descrito pelo AES é um algoritmo de chave assimétrica.

III. RC4 é um algoritmo de criptografia de blocos usado nos padrões Secure Socket Layer/Transport Layer Security (SSL/TLS).

IV. Diversos artigos analisam os métodos de ataque ao RC4, mas nenhuma dessas técnicas é prática contra o RC4 com um tamanho de chave razoável, como 128 bits.

Assinale

Sobre o Windows 10, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Ao se restaurar um arquivo da Lixeira, este, obrigatoriamente, retorna para o local original (pasta) no qual se encontrava no momento em que foi enviado para a Lixeira.

( ) “Desfragmentar e Otimizar Unidades” é uma ferramenta do Windows 10 utilizada basicamente para reorganizar os dados num disco com o principal objetivo de ajudar o computador a ser executado com mais eficiência.

( ) Ao se copiar e colar dentro de uma mesma pasta um arquivo de nome doc123.txt, o nome padrão atribuído à cópia é Cópia-doc123.txt

( ) Ao contrário das versões anteriores, no Windows 10 é permitido atribuir nomes de arquivos que contenham caracteres especiais como * e ?.

Assinale a sequência correta.

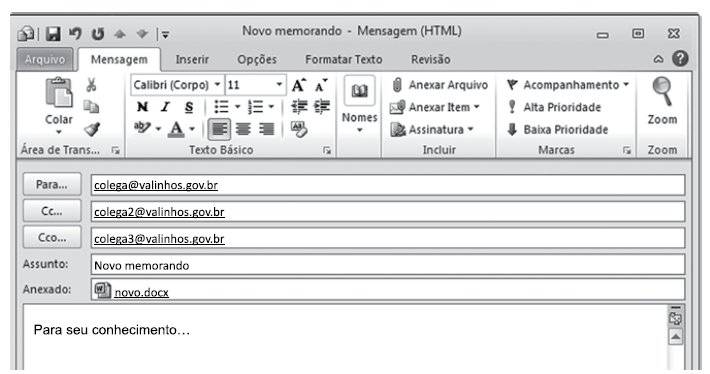

Um usuário, a partir da conta [email protected], prepara um e-mail para comunicar um novo memorando aos

seus colegas de trabalho, conforme a imagem exibida a seguir.

É correto afirmar:

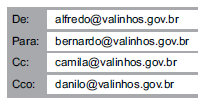

Um usuário da Internet está preparando uma mensagem

no seu programa de correio eletrônico, que tem as

seguintes informações nos campos de endereços

Sabendo que a mensagem foi enviada e entregue com

sucesso, assinale a alternativa que tem a afirmação

correta

Considere a seguinte definição:

“É um conjunto de linhas de comunicação que permitem a interligação entre dispositivos de um sistema de computação (CPU, Memória Principal, HD e outros periféricos), ou entre vários sistemas de computação.”

A definição apresentada traz o conceito de

Qual dos dispositivos abaixo constituem uma memória de alta velocidade.

É uma característica do Android, exceto:

Uma placa mãe de um servidor ou computador pessoal moderno suporta a instalação de processadores ou CPUs em sockets padronizados. Ao analisar uma placa mãe e processador construídos com um socket no padrão PGA, um analista de suporte técnico irá observar: