Ao abrir uma nova aba no Firefox, é possível personalizá-la. Para isso, o usuário poderá utilizar as opções disponíveis ao passar o mouse sobre as seções e miniaturas ou ainda clicar o ícone de engrenagem no canto superior direito.

A respeito dos conceitos de redes de computadores, do programa de navegação Mozilla Firefox, em sua versão mais recente, e dos procedimentos de segurança da informação, julgue o item.

O controle das estruturas organizacionais não é considerado como um dos tipos de controle julgados importantes para se alcançar a segurança da informação em uma empresa.

Julgue o próximo item, relativos a noções de sistema operacional.

Situação hipotética: Um usuário relata que seu computador está muito lento devido à grande quantidade de programas em execução que estão sobrecarregando o processador e a memória RAM. Assertiva: Nesse caso, para visualizar quais são os aplicativos em aberto que estão sendo executados tanto no primeiro plano quanto no segundo plano, bem como ordená-los de acordo com o consumo de CPU, esse usuário deve utilizar o utilitário nativo do Windows 10 denominado visualizador de eventos

Acerca de redes de computadores, julgue o item a seguir.

Tanto o Mozilla Firefox quanto o Microsoft Edge, em suas versões mais recentes, permitem a adição de recursos (features) chamados cookies, que consistem em complementos que o usuário pode instalar de modo a personalizar sua experiência de navegação, tais como bloqueadores de anúncios.

Existem soluções de hardware e software que buscam minimizar as chances de um ataque a sistemas computacionais ser bem-sucedido. Dentre tais soluções de segurança, há uma que monitora o tráfego de entrada e saída de rede, funcionando como um filtro de pacotes, permitindo ou não a sua liberação a partir de um conjunto de regras específicas.

Essa solução é o

O Mozilla Firefox apresentou uma página de resultado de uma pesquisa na Web na qual o usuário deseja procurar uma palavra específica.

Para fazer isso, o usuário pode acessar a caixa de texto de procura na página, pressionando, em conjunto, as teclas

Sabendo que o banco em que trabalha vai colocar centenas de ATMs em shoppings e postos de gasolina, um funcionário de TI propôs que cada ATM mandasse periodicamente um sinal de status, por meio do protocolo UDP.

Esse protocolo do conjunto TCP/IP é considerado como parte da camada

O Microsoft Teams é um software que facilita a gestão de equipes, com o propósito de integrar funcionalidades que dão suporte ao trabalho dos membros dessas equipes em um único ambiente.

Quanto às equipes do Microsoft Teams e seus membros, observa-se que

Qual comando é utilizado para mostrar o espaço ocupado por arquivos e subdiretórios do diretório atual, nos sistemas Linux?

O Microsoft Outlook é capaz de enviar e receber mensagens de email. Quando se utiliza uma conta do tipo POP ou IMAP, é possível arquivar dados do Outlook em arquivo morto que utilize determinado formato de extensão. Assinale a opção que identifica esse formato de extensão.

Sobre os aplicativos LibreOffice Writer e LibreOffice Calc, versão 6.3.1 em português, é correto afirmar:

Em relação aos modelos de arquitetura (OSI/ISO e TCP/IP), as camadas 5, 6 e 7 do modelo OSI/ISO são agregadas em uma só camada no modelo TCP/IP. Qual é o nome dessa camada?

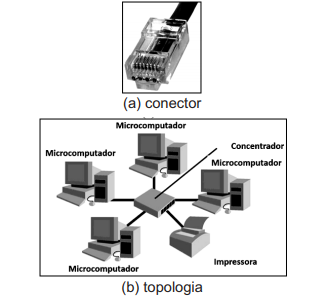

As figuras a seguir relacionadas às redes cabeadas padrão Fast Ethernet categoria 5 e 6, ilustram em (a) o conector empregado na implementação física e em (b) a topologia utilizada, na qual o concentrador representa um hub ou um switch.

A sigla usada para esse conector e o nome por meio dos quais é conhecida essa topologia são, respectivamente:

Julgue o seguinte item, relativos a tecnologias, ferramentas, aplicativos e procedimentos associados à Internet e intranet

No Word do Office 365, o recurso controlar alterações é limitado à visualização das alterações realizadas, sem que se possa removê-las ou torná-las permanentes

Julgue o item a seguir, a respeito de redes de computadores.

No modelo OSI (open systems interconnection), os dados trafegam entre sete camadas que se comunicam entre si por meio de serviços existentes nas interfaces entre camadas adjacentes. Quando são alterados, os serviços obrigam que as respectivas camadas adjacentes (superior e inferior) também sejam modificadas.