Observe os tipos dos arquivos ilustrados na figura a seguir.

A quantidade de tipos de arquivos ilustrados na figura

apresentada corresponde a:

João foi designado para editar um documento no MS Word 2010

que deve ser formatado conforme ilustrado na figura a seguir.

Para definir como o texto é disposto ao redor do objeto

selecionado, João deve usar o recurso:

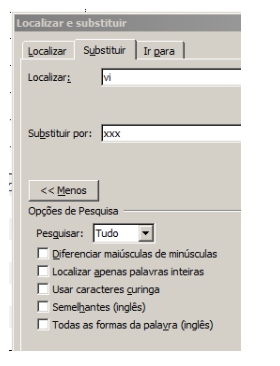

Considere um documento MS Word que contém o texto a seguir.

Vi uma estrela tão alta,

Vi uma estrela tão fria!

Vi uma estrela luzindo

Na minha vida vazia.

O número de palavras modificadas pelo comando

“Substituir Tudo", acionado como mostrado na figura, é:

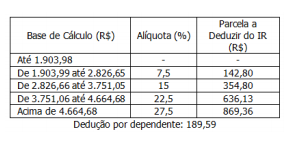

Considere a tabela do IR Pessoa Física correntemente praticada

na Cochinchina.

Para um assalariado, a base de cálculo é o salário menos as

deduções legais. O imposto a recolher é calculado aplicando-se a

alíquota à base de cálculo e subtraindo-se desse resultado a

parcela a deduzir correspondente.

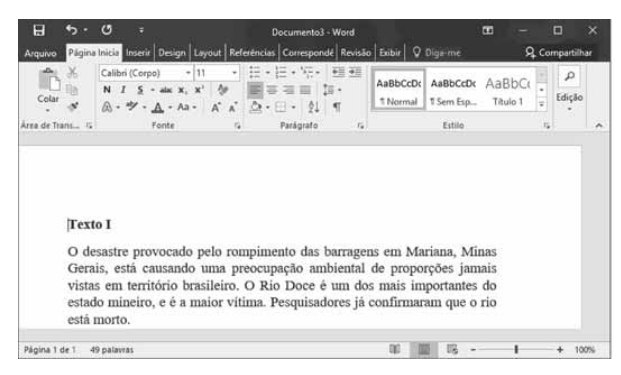

Com base nessas informações, Daniel preparou uma planilha

MS Excel 2010 que calcula o IR da folha de pagamentos da sua

empresa, como na figura a seguir.

Daniel já sabe que todos os funcionários caem na faixa com

alíquota de 15%, e assim preparou as fórmulas de cálculo. A

fórmula escrita por Daniel na célula D2, posteriormente copiada e

colada nas células D3 e D4, é:

A respeito de sistemas operacionais e aplicativos para edição de textos, julgue os itens que se seguem.

Para que se utilize o firewall do Windows, mecanismo que

auxilia contra acessos não autorizados, a instalação de um

equipamento de hardware na máquina é desnecessária.

Com relação a redes de computadores, Internet e respectivas ferramentas e tecnologias, julgue os itens a seguir.

Na segurança da informação, controles físicos são soluções

implementadas nos sistemas operacionais em uso nos

computadores para garantir, além da disponibilidade das

informações, a integridade e a confidencialidade destas.

Julgue os itens a seguir a respeito de conceitos de informática.

Um email recebido por meio de um computador localizado em

um órgão governamental que utiliza o Outlook é considerado

seguro, mesmo quando o destinatário é desconhecido e possua

arquivos anexos. Isso ocorre porque instituições públicas

possuem servidores com antivírus que garantem a segurança

total do ambiente computacional.

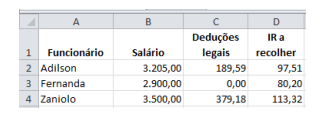

Considerando a figura apresentada, que ilustra uma janela do MS Word com um documento em processo de edição, julgue os próximos itens.

O documento está em modo de edição de tópicos ou modo de

leitura, com visualização de 100%.

Considerando a figura apresentada, que ilustra uma janela do MS Word com um documento em processo de edição, julgue os próximos itens.

O título do documento em edição está alinhado à esquerda, com estilo Normal.

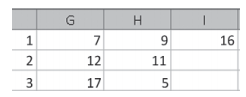

A célula I1 do trecho de planilha Excel 2010 (português), apresentada a seguir, foi preenchida com a expressão matemática =$G$1+H1

Ao copiar o conteúdo da célula I1 para a célula I3, será gerado, na célula I3, o seguinte valor:

O menu Iniciar do sistema operacional Windows 7, em português, tem três partes básicas:

− O painel esquerdo grande mostra uma pequena lista de programas no computador. Pode haver variações na aparência dessa lista porque o fabricante do computador tem autonomia para personalizá-la. O usuário deve clicar em

− Na parte inferior do painel esquerdo está a

− O painel direito dá acesso a pastas, arquivos,

As lacunas I, II e III são, correta e respectivamente, preenchidas com:

Observe o nome do arquivo a seguir, existente num computador com Windows 7, em sua configuração padrão. arquivo_exemplo.txt Assinale a alternativa que contém o nome de um aplicativo acessório do Windows 7 usado para abrir e gravar esse tipo de arquivo.

Para cada afirmativa abaixo, informe se é verdadeira (V) ou falsa (F). Em seguida, marque a opção que corresponde à sequência CORRETA.

( ) O desktop é uma área de trabalho temporária que permite a criação e cópia de atalhos, mas nunca o armazenamento de arquivos e pastas, pelo usuário;

( ) No Windows 7, quando o usuário seleciona um arquivo, utiliza o atalho de teclado SHIFT+Delete e realiza as confirmações necessárias, o arquivo é movido para a lixeira.

( ) Utilizando o Windows Explorer, é possível copiar dados de um pendrive conectado na porta USB para o computador e vice-versa;

( ) No Windows 7, configurado com a instalação padrão, o painel de controle pode ser acessado pelo Menu Iniciar ou através de um atalho na área de trabalho, quando criado pelo usuário.

Um objetivo importante dos sistemas computacionais é a disponibilização de grandes quantidades de dados com facilidade. Entretanto, a transmissão eletrônica de dados, especialmente por conexões públicas, é inerentemente insegura. Uma forma de resolver esse problema é alterar os dados de tal forma que usuários não autorizados sejam incapazes de compreender as informações que trafegam nesses meios de comunicação. A criptografia trata da codificação e da decodificação de dados de modo que eles somente possam ser interpretados pelos destinatários autorizados. A técnica que utiliza a mesma chave secreta para codificar e decodificar uma mensagem, ou seja, ambos emissor e receptor da mensagem utilizam a mesma chave para criptografá-la e decifrá-la, é conhecida por criptografia:

Considerando o uso de um pen drive (dispositivo de armazenamento de dados USB), devidamente formatado com um sistema de arquivos FAT (32 bits) no Ubuntu Linux 14.04.1 LTS, é INCORRETO afirmar: