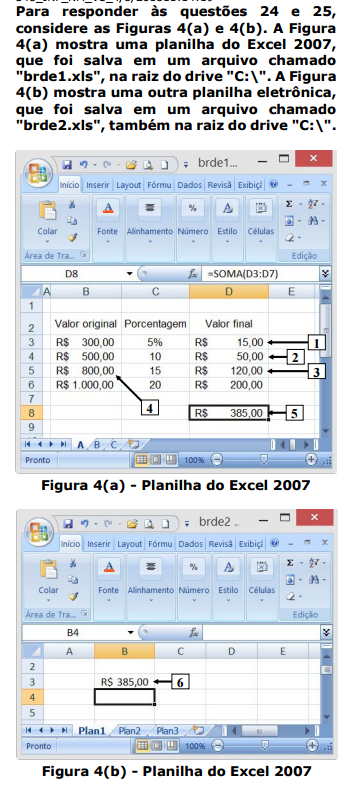

A Figura 4( a ) mostra

uma tabela na qual podem ser observadas

as seguintes colunas: "Valor original",

"Porcentagem" e "Valor final". Nessa tabela, a

cada um dos valores da coluna "Valor original"

aplicou-se uma porcentagem específica,

resultando em um determinado valor final. Por

exemplo, ao valor de R$ 800,00, apontado pela

seta nº 4, aplicou-se o índice de 15 por cento

(15%), resultando em um valor final de

R$ 120,00 (seta nº 3). Nessa tabela, todos os

valores da coluna "Valor final" foram obtidos a

partir de fórmulas envolvendo os conteúdos das

outras colunas, situados na mesma linha da

tabela. Nesse caso, pode-se afirmar que para

ser exibido, na célula apontada pela seta nº

I. 1, o valor de R$ 15,00, bastou inserir, nessa

célula, a seguinte fórmula: =B3*C3

II. 2, o valor de R$ 50,00, bastou inserir, nessa

célula, a seguinte fórmula: =B4*C4/100

III. 3, o valor de R$ 120,00, bastou inserir,

nessa célula, a seguinte fórmula: =B5*C5%

Quais estão corretas?

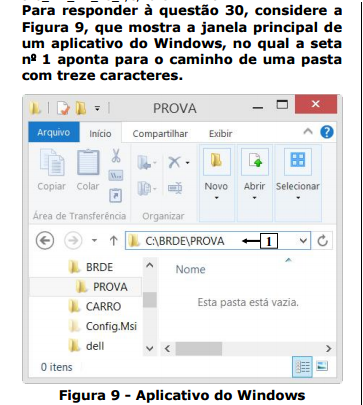

Instalou-se, em um

computador, o sistema operacional Windows,

utilizando o sistema de arquivos NTFS. Nesse

sistema de arquivos, é possível criar, no

Windows, um caminho de pastas, como o

apontado pela seta nº 1, entretanto com:

I. 64 caracteres.

II. 128 caracteres.

III. 255 caracteres.

Quais estão corretas?

Quando se copiam textos de outro documento ou da web para o documento atual em edição no Microsoft Word 2010, em português, muitas vezes estes textos ficam com visual estranho, porque trazem junto certas formatações do documento ou página web de origem. Estas formatações

O navegador Internet Explorer 9 oferece alguns recursos de segurança, dentre os quais se encontra:

Um Analista do Tribunal Regional Eleitoral de Sergipe precisa salvar um arquivo que acabou de editar no Microsoft Word 2010, em português, com uma senha de proteção. Para isso, ele deve clicar na opção Salvar como da guia Arquivo e, na janela que se abre,

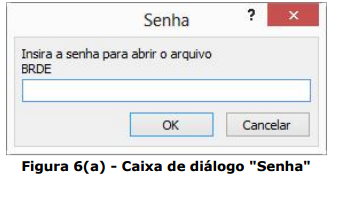

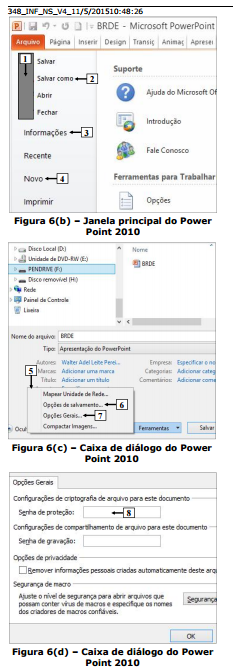

Para responder à questão 27, considere as Figuras 6(a), 6(b), 6(c) e 6(d), do Power Point 2010.

A Figura 6(a) mostra a caixa de diálogo "Senha", que foi exibida ao se tentar abrir o arquivo "BRDE.pptx", que se encontra armazenado na raiz do drive F:\. A Figura 6(b) mostra a janela principal do Power Point 2010, sobre a qual está sendo exibido o menu "Suporte". Na Figura 6(b), inseriu-se, intencionalmente, no local apontado pela seta nº 1, um retângulo, de modo a ocultar os ícones existentes nesse local. As Figuras 6(c) e 6(d) mostram, intencionalmente, apenas parte de duas caixas de diálogo desse software. Na Figura 6(c), é exibido o menu apontado pela seta nº 5.

Ao tentar abrir o arquivo

"BRDE.pptx", armazenado na raiz do drive F:\,

foi exibida a caixa de diálogo "Senha" (Figura

6(a ). Para remover a senha de proteção desse

arquivo, basta, inicialmente, abri-lo com a

inserção da senha correta e, a seguir, realizar, sequencialmente, as seguintes atividades:

Felipe está utilizando o Microsoft Excel e deseja ordenar os dados deixando-os em ordem decrescente, referente a produção de uma agência em relação a um determinado produto, portanto ele deve utilizar o recurso de:

Sobre Sistema Operacional analise as

afirmativas abaixo:

I - É um conjunto de programas computacionais

que controla o hardware do computador e atua

como interface com os programas de aplicação.

II - É uma coleção de programas que inicializam o

hardware do computador, fornecendo rotinas

básicas para o controle de dispositivos, como

também fornece gerência, escalonamento e

interação de tarefas e mantém a integridade de

sistema.

III - Se trata de um programa especial que atua de

forma intermediária entre os usuários e os

componentes de um computador.

Está(ão) correta(s):

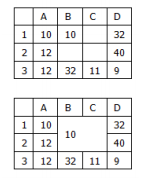

Analise as duas imagens de uma tabela, criadas no MS Word

2010, mostradas a seguir.

Pode-se concluir corretamente que, entre a primeira e a segunda

imagem, foi efetuada uma operação de:

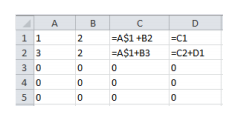

Analise a imagem de um trecho de uma planilha MS Excel 2010,

com a exibição dos valores e as fórmulas já digitados em cada

célula.

Considere que a seguinte sequência de operações tenha sido

efetuada:

I selecionar região A2 até D2;

II copiar;

III selecionar região A3 até D4;

IV colar (simples).

Após essas operações, o conteúdo da região A3 até D4 é:

Quando se fala de conexões com a Internet, o termo “banda larga” designa:

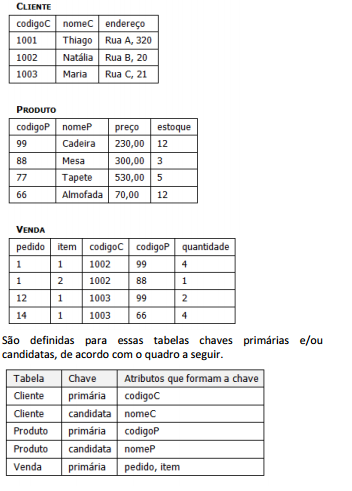

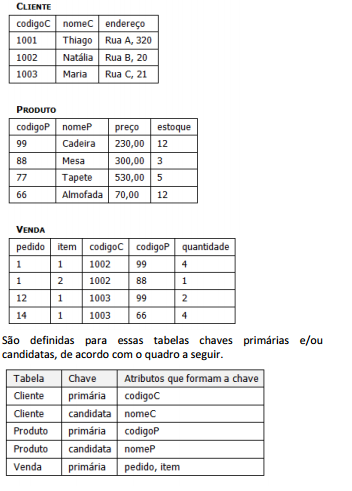

ATENÇÃO Nas cinco questões seguintes há referências a um banco de dados denominado banco BD, cujo esquema relacional e respectivo preenchimento são ilustrados a seguir.

Considere que é preciso fazer uma reformulação do banco BD, e uma das mudanças é a necessidade de identificar o número da loja na qual cada produto foi comprado. Sabe-se que: I uma loja pode vender qualquer produto; II um produto pode ser vendido em qualquer loja; III cada pedido deve conter apenas itens vendidos numa única loja; IV há mais de uma loja; V as chaves existentes devem ser mantidas. A solução adequada nesse caso é incluir um atributo intitulado “loja”:

ATENÇÃO Nas cinco questões seguintes há referências a um banco de dados denominado banco BD, cujo esquema relacional e respectivo preenchimento são ilustrados a seguir.

A notação IDEF1X é utilizada para a modelagem de bancos de dados, especialmente do tipo relacional. Dos modelos apresentados, o que representa adequadamente o banco BD é:

Windows e Linux têm em comum o fato de serem responsáveis, entre outras funções, pelo gerenciamento:

Uma fórmula do MS Excel 2010 pode conter funções, operadores,

referências e/ou constantes, conforme ilustrado na fórmula a

seguir.

=PI()*A2^2

Sobre a fórmula do MS Excel ilustrada, é correto afirmar que: