É possível um computador pegar qualquer tipo de malware simplesmente quando o usuário visita uma página infectada. Isso é chamado tecnicamente de “contágio por contato”. Uma das três variações do contágio por contato é quando

A base para a comunicação de dados da internet é um protocolo da camada de aplicação do modelo OSI, que é responsável por transferir hipertextos. Esse protocolo é conhecido como

Um usuário necessita realizar uma cópia de segurança do disco

rígido do computador, cujo tamanho total é de 4 GB. Para atender

a essa demanda de becape, ele deve utilizar um

Entre os dispositivos que podem ser conectados a um microcomputador, dois exemplos que operam, exclusivamente, na entrada de dados são::

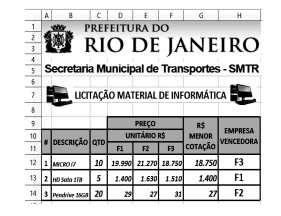

Observe a planilha abaixo, criada no software Calc do pacote

LibreOffice 4.3, versão em português.

Na planilha foram realizados os procedimentos abaixo:

· Em G12, G13 e G14 foram inseridas expressões usando a

função MENOR para determinar a menor cotação para o item

entre as três empresas fornecedoras.

· A indicação da empresa vencedora nas células H12, H13 e

H14 foi determinada por meio do emprego da função SE comparando

a menor cotação com os valores das empresas fornecedoras

para o item considerado, usando o conceito de

referência absoluta.

Nessas condições, as expressões inseridas em G12 e H13

foram, respectivamente:

Após navegar no Google Chrome, a janela desse browser pode ser fechada por meio do acionamento de um ícone ou pela execução de um atalho de teclado. Esse ícone e o atalho de teclado são, respectivamente:

No sistema operacional Windows 10, versão em português, a

execução de um atalho de teclado resulta na abertura da

janela do Explorador de Arquivos, um ambiente gráfico similar

ao gerenciador de pastas e arquivos existente nas versões 7

e 8 do Windows. Esse atalho de teclado corresponde a pressionar

em sequência as teclas

e:

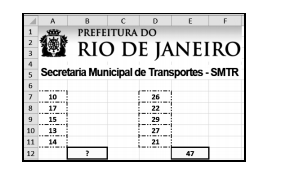

Observe a planilha abaixo, criada no software Excel do pacote

MSOffice 2010 BR.

Na planilha foram realizados os seguintes procedimentos:

· Em B12 foi inserida a expressão =SOMA(A7;A11)

· A célula B12 foi selecionada e executado o atalho de teclado

Ctrl + C

· A célula E12 foi selecionada e executado o atalho de teclado

Ctrl + V

O valor mostrado em B12 e a expressão inserida em E12 são,

respectivamente:

No browser Firefox Mozilla, para exibir as páginas de um site

na modalidade

deve-se executar um atalho de

teclado que corresponde a acionar a seguinte tecla de função:

A respeito de segurança na Internet, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Por meio do uso da criptografia, pode-se proteger os dados sigilosos armazenados em um computador,

como o arquivo de senhas, por exemplo.

( ) Ao utilizar-se os navegadores, é fundamental que se habilite o uso de cookies, os quais ajudam a manter

sua privacidade.

( ) Ao enviar uma mensagem, para proteger os dados e informações enviadas, é recomendado utilizar-se

criptografia para assegurar-se de que somente o destinatário poderá lê-la.

( ) A assinatura digital permite comprovar a autenticidade e a integridade de uma informação, ou seja, que

ela foi realmente gerada por quem diz ter feito isto e que ela não foi alterada.

Assinale a sequência correta.

Sobre segurança na Internet, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Não é recomendado, antes de inserir informações pessoais em um site, ler a declaração de privacidade,

mesmo que seja um site desconhecido.

( ) Mecanismos de proteção, como programas antimalware e firewall pessoal, contribuem para que o

computador não seja infectado/invadido.

( ) É recomendado configurar o navegador para permitir sempre o aparecimento de janelas pop-up, mesmo

em caso de sites desconhecidos e não confiáveis.

( ) Recomenda-se a qualquer usuário, caso tenha sido vítima de fraude via Internet, procurar uma

delegacia de polícia para registrar um boletim de ocorrência.

Assinale a sequência correta.

Analise as afirmativas correlatas.

I. “O mouse é um dispositivo típico de entrada.”

PORQUE

II. “Ele permite a inserção e a leitura de dados.”

Assinale a alternativa correta.

“Um usuário utiliza a ferramenta Microsoft Office Word 2007 (configuração padrão) para produzir os seus trabalhos acadêmicos. Em um trabalho específico, foi exigido que todas as páginas devessem estar dispostas horizontalmente.” Para atender à especificação do trabalho, o usuário deve clicar na guia

Com relação ao sistema operacional Windows 7 e ao Microsoft Office 2013, julgue os itens a seguir.

No Word 2013, a opção Controlar Alterações, disponível na guia

Exibição, quando ativada, permite que o usuário faça alterações

em um documento e realize marcações do que foi alterado no

próprio documento.

A respeito da Internet e suas ferramentas, julgue os itens a seguir.

Malwares são mecanismos utilizados para evitar que técnicas

invasivas, como phishing e spams, sejam instaladas nas

máquinas de usuários da Internet.