Qual é o sistema de segurança que controla o acesso a serviços de rede, podendo autorizar ou negar o acesso a esses serviços em função de sua configuração?

Qual é o sistema que consiste na utilização de vários discos ligados a uma placa controladora especial e que são “vistos” pelo sistema como apenas um?

No Windows 7, para que sejam exibidos, além do ícone e do nome, a data de modificação, o tipo e o tamanho dos arquivos, deve-se

É possível ao usuário transferir um arquivo de um site da Internet para o seu próprio computador. Esta função é chamada de

No que diz respeito ao programa de navegação Google Chrome e aos procedimentos de segurança da informação, julgue o item.

Não revelar informações confidenciais para outra pessoa, via telefone, sem confirmar sua legitimidade é uma das formas de evitar a engenharia social.

Quanto ao sistema operacional Windows 8 e aos aplicativos e procedimentos de Internet, julgue o item subsequente.

Ao ser instalado, o Windows 8 cria um repositório com diversos tipos de drivers dos mais variados dispositivos, por isso, após sua instalação, não é permitido atualizar esses drivers, seja de modo manual ou automático, uma vez que esse procedimento poderá provocar inconsistências no sistema operacional.

Quanto ao sistema operacional Windows 8 e aos aplicativos e procedimentos de Internet, julgue o item subsequente.

Para que o usuário teste a conexão com a Internet, é suficiente abrir o Prompt de Comando do Windows 8, digitar o comando ping e pressionar a tecla

Considere o texto abaixo.

Com efeito, nesse tipo específico de delito, o agente obtém, para ele ou outrem, vantagem ilícita (numerário subtraído de conta

bancária), em prejuízo de alguém (a vítima, cliente de banco) mediante o emprego do artifício da construção de uma página

eletrônica falsa ou envio de mensagem eletrônica (e-mail) de conteúdo fraudulento. Não haveria, como se disse, qualquer

dificuldade de enquadramento do praticante do “ato ilícito” no art. 171 do CPC, impondo-lhe as sanções previstas nesse

dispositivo (reclusão, de um a cinco anos, e multa). Além do mais, quando o criminoso implementa o último estágio da execução

ilícita, que é a subtração não autorizada dos fundos existentes na conta da vítima, a jurisprudência tem entendido que aí está

caracterizado o crime de furto qualificado, previsto no art. 155, § 4°, II.

(Adaptado de: REINALDO FILHO, Democrito. Disponível em: http://www.teleco.com.br/pdfs/tutorialintbank.pdf)

Hipoteticamente, um Analista Judiciário do TRE-SP identificou, corretamente, o ato ilícito referido entre aspas no texto como um

tipo de fraude por meio da qual um golpista tenta obter dados pessoais e financeiros de um usuário, pela utilização combinada

de meios técnicos e engenharia social. Comumente realizado por meio da internet, esse golpe é caracterizado como

Julgue o item seguinte quanto ao programa de correio eletrônico MS Outlook 2016 e aos sítios de busca e pesquisa na Internet.

Ao se digitar a palavra Odontojia, o Google não mostrará resultado algum, pois a palavra apresenta erro de ortografia.

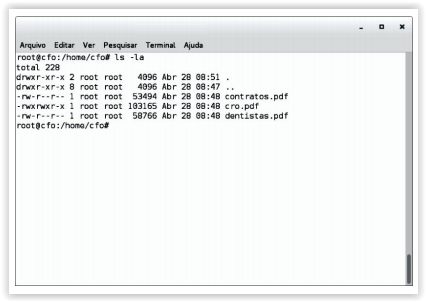

Com relação à figura e às informações acima apresentadas, julgue o item a seguir.

O comando chmod g+w contratos.pdf, ao ser executado no console, modifica o grupo proprietário do arquivo contratos.pdf, acrescentando a permissão de gravação.

Ao utilizar computadores públicos ou que sejam acessados por diversas pessoas, é fundamental manter a privacidade da navegação, evitando que o navegador salve o histórico ou o que foi baixado pelo usuário por meio da ativação da navegação anônima. Para ativar esse tipo de navegação no Google Chrome, versão 27 e posteriores, deve-se utilizar o atalho:

Usuários de sistemas operacionais baseados em Linux fazem uso dos diversos programas disponibilizados com a distribuição utilizada. O aplicativo Terminal permite abrir um prompt de comando a fim de que sejam digitados comandos para operação do sistema. Com o intuito de criar um arquivo do tipo archive contendo todos os arquivos do tipo txt em um determinado diretório, no Ubuntu 16.04 LTS, utiliza-se o comando:

No MS-Windows 7 encontram-se categorias de programas e aplicativos os quais ficam fora da categoria software comercial e software livre. Neste sentido, a qual categoria de programas distribuídos gratuitamente, ou seja, sem que haja custo ao usuário, o enunciado se refere?

Sobre a memória DDR3, é correto afirmar:

Um dos principais recursos usados no MS Windows 7 para o gerenciamento do sistema é oferecido na pasta _______________, onde o usuário tem acesso a toda estrutura do sistema, como os discos rígidos, as unidades de CD\DVD e todas as outras mídias disponíveis. Que alternativa completa a lacuna acima: