Se o ícone  for selecionado na faixa de opções de Exibição do MS Word 2010 BR, o documento será exibido

for selecionado na faixa de opções de Exibição do MS Word 2010 BR, o documento será exibido

No MS Excel 2010, versão em português, a combinação de teclas para operações com matrizes será

No MS Excel 2010 em Português, uma referência apropriada para uma faixa de células na Planilha Sheet4, será

O Excel é um programa da empresa Microsoft, incluído no Pacote Office. Com este programa é possível formatar e desenvolver planilhas, como custos de implementação de projetos, demonstração de despesas, análise de gráficos, entre muitas outras funções disponíveis. Em relação a essas possibilidades de aplicação, marque o item INCORRETO:

Ao elaborar um e-mail, se preenchermos o campo "Bcc" com algum endereço eletrônico, o conteúdo da mensagem:

O grupo Alinhamento da guia Página inicial do Excel 2010 oferece botões de alinhamento do texto nas células dentre os quais não se inclui:

No Windows XP, o Windows Explorer possui sua interface dividida em duas partes, conhecidas como:

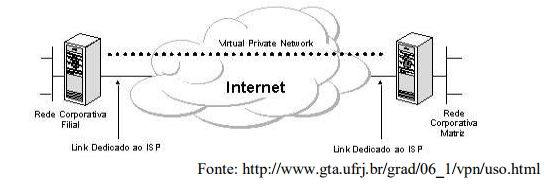

Observe a imagem abaixo referente a uma rede privada virtual:

Analisando a imagem acima, podemos dizer que ela retrata uma:

Qual das alternativas abaixo apresenta um exemplo de atributos de organização de um computador?

Qual das alternativas representa a camada do modelo TCP/IP que é usada pelos programas para comunicação em rede?

Os modelos de referência de camadas OSI e TCP/IP em redes, tem muito em comum. Os dois se baseiam no conceito de uma pilha de protocolos independentes. Além disso,as camadas têm praticamente as mesmas funções. Apesar das semelhanças fundamentais, os dois modelos também têm muitas diferenças. Baseado em seu conhecimento nos modelos de camadas OSI e TCP/IP e em suas diferenças, assinale a alternativa incorreta:

Para que serve o recuo de margens no MS Word?

Sobre os conceitos de proteção e segurança das informações julgue os itens abaixo: I - A irretratabilidade visa garantir que o autor não negue ter criado ou assinado algum documento ou arquivo. II - A integridade garante que a informação esteja disponível para acesso no momento desejado. III - A autenticidade garante que o conteúdo da mensagem não foi alterado ou violado indevidamente.

Considere as seguintes afirmativas sobre teclas de atalho no Sistema Operacional Microsoft Windows 7 (Configuração Padrão – Idioma Português do Brasil).

I. A tecla do logotipo do Windows + B pode ser utilizada para bloquear o computador ou trocar de usuário.

II. A tecla do logotipo do Windows + A pode ser utilizada para exibir a área de trabalho.

III. As teclas Ctrl + Shift + Esc pode ser utilizada para abrir o gerenciador de tarefas.

Está(ão) correto(s) o que se afirma somente em:

Segurança da informação é o mecanismo de proteção de um conjunto de informações com o objetivo de preservar o valor que elas possuem para uma pessoa ou organização. Está correto o que se afirma sobre princípios básicos de segurança da informação, EXCETO: