A equipe de TIC do BCB necessita desenvolver uma API a ser utilizada em uma solução que o BCB vem desenvolvendo e que será disponibilizada pelo órgão. Como requisitos, tal API

deve apresentar: solicitações gerenciadas por HTTP; possibilidade de os clientes solicitarem recursos em qualquer ordem; e isolamento de cada solicitação em relação às outras

solicitações.

Considerando a situação hipotética anterior, julgue o item que segue, relativo a RESTful e GraphQL.

Caso seja utilizada a arquitetura RESTful, a citada API, além de atender aos requisitos descritos, será stateless, ou seja, o servidor completará cada solicitação do cliente independentemente de todas as solicitações anteriores, e todas as solicitações serão separadas e desconectadas entre si.

No que se refere a programação assíncrona, UX design e UI design, julgue o item a seguir.

Considere que a área de TIC do BCB precise desenvolver uma solução voltada a um aplicativo que o BCB vem desenvolvendo e que, nesse projeto, haja as seguintes demandas: a) projetar a interatividade, a aparência e a sensação da tela do aplicativo; b) desenvolver a interação do usuário com o serviço, assegurando que ela ocorra da forma mais estável possível. Nessa situação hipotética, as demandas “a” e “b” são afetas, respectivamente, às práticas de UI design e UX design.

Julgue o item a seguir, relativo a Python e Java.

Considere o seguinte código desenvolvido em Python.

print(len(“Banco”))

print(len([“Banco”, “Central”, “do Brasil”]))

print(len({“Presidente”: “Roberto Campos Neto”,

“Email”: “[email protected]”}))

Ao ser executado, esse código apresentará o seguinte resultado.

5

3

2

Julgue o item subsequente, relacionado à administração e à operação do Microsoft Windows Server e do Linux e a conceitos de LAN, WAN e SDN.

O Windows Admin Center é um conjunto de ferramentas com interface baseada em um navegador web, usadas, entre outras finalidades, para a configuração de recursos de administração quando da implementação de clusters hiperconvergentes.

Julgue o próximo item, relativo a tolerância a falhas e continuidade de operação, implantação e administração de serviços de nuvem e administração e gerenciamento de ambiente de virtualização.

Em TI, a alta disponibilidade de um serviço caracteriza-se por ele estar continuamente disponível para o cliente, havendo pouco downtime e recuperação rápida.

Julgue o próximo item, relativo a bancos de dados.

Considera-se que uma tabela está na terceira forma normal (3FN) quando não existem dependências multivaloradas, ou seja, campos que se repetem em relação à chave primária.

Acerca de monitoramento e observabilidade de sistemas de TI, julgue o item subsequente.

Uma ferramenta de APM é capaz de capturar traces de uma aplicação e registrar a taxa de erros de requisições com retorno HTTP 500.

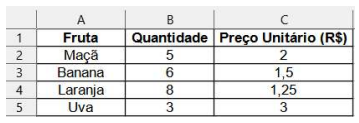

O Calc do LibreOffice é um programa de planilhas que faz parte de um pacote de escritório. Conhecido por ser intuitivo e de fácil aprendizagem possui diversas funções avançadas. Assim, dada a planilha abaixo, indique o resultado da função PROCV quando se coloca a seguinte fórmula =PROCV("Banana"; A2:C5; 2; FALSO).

Um desenvolvedor está utilizando JDBC (Java Database Connectivity) para interagir com um banco de dados e obteve uma variável rs com a linha de código:

rs = java.sql.DriverManager.executeQuery("SELECT * FROM sua_tabela");Considerando-se esse contexto, qual das seguintes linhas de código mostra corretamente como avançar a posição do cursor quando é necessário obter o próximo registro?

Trata-se de um aplicativo de edição de imagens gráficas básico, que faz parte do Sistema Operacional Windows há muitas versões, ele oferece ferramentas simples para criar e editar imagens rasterizadas. É conhecido pela sua simplicidade e facilidade de uso, sendo uma ferramenta para edição de imagens adequada para tarefas simples e rápidas. A Microsoft introduziu uma versão mais completa como parte do Windows 10, que oferece recursos mais avançados de modelagem tridimensional. O texto faz referência a qual aplicativo do Windows?

Nos itens que avaliem conhecimentos de informática, a menos que seja explicitamente informado o contrário, considere que: todos os programas mencionados estejam em configuração‑padrão, em português; o mouse esteja configurado para pessoas destras; expressões como clicar, clique simples e clique duplo refiram‑se a cliques com o botão esquerdo do mouse; e teclar corresponda à operação de pressionar uma tecla e, rapidamente, liberá‑la, acionando‑a apenas uma vez. Considere também que não haja restrições de proteção, de funcionamento e de uso em relação aos programas, arquivos, diretórios, recursos e equipamentos mencionados.

Em relação aos conceitos de hardware, ao Microsoft Excel 2013 e aos conceitos de redes de computadores, julgue o item

A taxa de transferência de dados de um barramento I/O é independente do tipo de barramento utilizado

Um empreendimento empresarial, cuja rede tem vários servidores, precisou montar uma estratégia de backup com ajuste de métricas bem definido, de modo a reduzir prejuízos em caso de falhas inesperadas desses servidores.

Considerando a estratégia montada, quais são os dois parâmetros específicos usados para medir eficiência de backup?

A arquitetura de protocolos TCP/IP consiste numa grande coleção de protocolos de comunicação que foram definidos como padrões da internet. Dentre esses protocolos de comunicação, há um que fornece um serviço de entrega de fluxo confiável na camada de transporte que garante a entrega de um fluxo de dados enviados de uma máquina para outra sem duplicação ou perda de dados.

Esse protocolo de comunicação é o

Em relação a DevOps e DevSecOps, julgue o item que se segue.

O gerenciamento das configurações rastreia, atualiza e mantém as configurações dos servidores, das aplicações e de outros ambientes de um sistema, para que este funcione em uma linha de base predeterminada e permaneça seguro independentemente de quaisquer alterações.

Acerca das tecnologias que atendem a PDPJ-Br, julgue o próximo item.

As API RESTful devem ter uma comunicação statefull entre cliente e servidor, na qual as informações do cliente são armazenadas entre solicitações GET distintas.