Sobre os conceitos de Hardware julgue os itens abaixo sobre os tipos de transmissão:

I. A Transmissão serial transmite 1 bit por vez através de uma única linha de dados, isto é, cada bit de um Byte é transmitido em sequência, um após o outro.

II. A Transmissão paralela implica a transferência simultânea de todos os bits que compõem o Byte.

III. As Portes LPT são do tipo de transmissão serial.

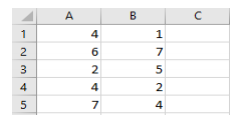

Considere a planilha do MS-Excel 2010, versão português, apresentada abaixo:

Se um usuário preencher na célula C1 a fórmula: “=MÉDIA(A1:B4;5)". O resultado desta operação será o valor:

Um usuário do MS PowerPoint 201 O, em português, precisa alterar o tema padrão dos seus slides. A aba da Barra de Opções que permite acessar os controles dessa funcionalidade é a:

Ao desejar imprimir parte do conteúdo de uma pagina em uma planilha do Microsoft Excel, qual das opções a seguir deverá ser utilizada:

Qual das opções a seguir, representa a principal funcionalidade da ferramenta pincel de formatação para a edição de documentos no Microsoft Word:

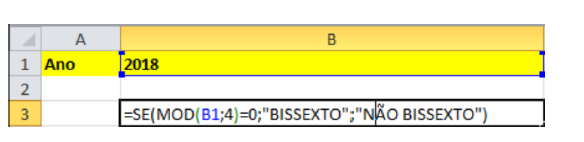

Considerando uma planilha do excel com as seguintes informações:

Considerando as seguintes afirmações:

I – O valor retornado pela calculo MOD(B1;4) na função SE da célula B3 é a divisão do valor de B1 por 4

II – O valor retornado pelo calculo MOD(B1;4) na função SE da célula B3 é o resto da divisão do valor B1 por 4

III – O valor retornado pela função SE na célula B3 é BISSEXTO

IV - O valor retornado pela função SE na célula B3 é NÃO BISSEXTO

Um estudante, utilizando o site de busca do Google, preenche o seguinte texto no campo de pesquisa: "Prefeitura de Sarzedo" filetype:doc

Assinale a alternativa que apresenta o resultado da busca, utilizando os termos de pesquisa.

Na Janela que se abre ao clicar no botão Iniciar do Windows 10 em português, existem duas barras horizontais no canto superior direito que são mostradas com a aproximação do apontador do mouse, conforme mostrado abaixo.

Ao clicar sobre as duas barras é possível

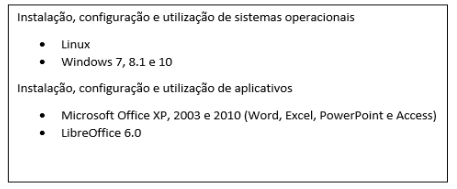

Em relação ao texto abaixo, criado com o auxílio do editor de texto Microsoft Word 2010, assinale a alternativa correta.

Em relação aos protocolos de aplicação, assinale a alternativa correta.

Ainda sobre o endereçamento IP, assinale a alternativa correta.

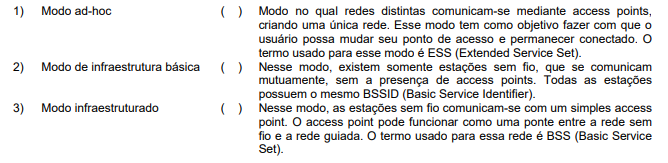

Em relação às formas de configuração da WLAN, correlacione as descrições da coluna à direita com os conceitos apresentados na coluna à esquerda.

A sequência correta, de cima para baixo, é:

Ainda em relação à cópia de segurança, analise as proposições abaixo.

1) As estratégias mais utilizadas para backup são: HD externo, fita magnética, servidor local e servidor em nuvem.

2) Há duas categorias de backup: manual e automática. A manual consiste na cópia manual dos arquivos para um pendrive, HD externo, computador ou nuvem computacional. A automática é realizada através de ferramentas, como Acronis True Image e BackUp Maker.

3) Na estratégia de backup DAB (Direct-Attached Backup), os dispositivos de armazenamento são conectados diretamente ao servidor.

4) A estratégia de backup LBB (LAN Based Backup) ou NAS (Network Attached Storage) é utilizada para modelos de backup em nuvem, pois cada servidor contém um cliente, que fica responsável por realizar o backup de seus arquivos.

5) A estratégia de backup DAB (Direct-Attached Backup) é utilizada em backup em fita, pois, devido ao custo, costuma-se ter apenas uma unidade para realizar o backup.

Estão corretas, apenas:

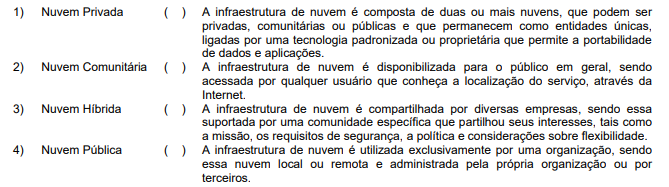

Em relação aos conceitos sobre modelo de implementação da computação em nuvem, correlacione as descrições da coluna à direita com os conceitos indicados na coluna à esquerda.

A sequência correta, de cima para baixo, é:

Sobre os conceitos de segurança, vírus e ataques a computadores, analise as seguintes afirmativas:

I. A criptografia assimétrica utiliza uma chave única, que é usada para cifrar e decifrar mensagens. Já a criptografia simétrica emprega um par de chaves, sendo uma privada e uma pública, que são usadas para cifrar e decifrar as mensagens, respectivamente.

II. Engenharia social é o termo usado para designar práticas utilizadas a fim de se obter informações sigilosas ou importantes de empresas, usuários e sistemas de informação, explorando a confiança das pessoas para enganá-las.

III. São conhecidos como spammers os responsáveis pelo envio de diversas mensagens não solicitadas para muitos usuários. No entanto, o termo spam é empregado apenas para as mensagens enviadas por meio de um correio eletrônico, não envolvendo, portanto, as mensagens veiculadas em outros meios como blogs, fóruns e redes sociais.

Está(ão) correto(s) o(s) item(ns)