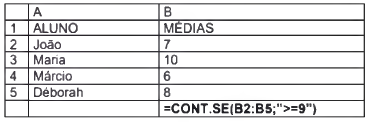

O servidor da UFRR possui uma planilha onde tem o nome dos alunos e as suas médias, e lhe é solicitado identificar quantos alunos tiraram médias maior e igual a 9, qual resultado apresentado na execução da fórmula =CONT.SE(B2:B5;">=9")

Relativos ao Microsoft Word 2013, ao sistema operacional Windows 8 e aos conceitos de redes de computadores, Julgue o item.

Uma das vantagens de se utilizar um PIN para definição de senha no sistema operacional Windows 8 está no fato de poder gerar uma frase como dica da senha criada caso o usuário venha a esquecê‐la.

Quanto ao programa de navegação Google Chrome, em sua versão mais atual, aos conceitos de organização e de gerenciamento de arquivos e pastas e às noções de vírus, worms e pragas virtuais, Julgue o item.

A bomba lógica é um tipo de código malicioso embutido no malware que consegue fazer com que o computador trave ou se torne muito lento, de forma a interromper o trabalho do usuário. Contudo, esse tipo de praga virtual não consegue eliminar dados ou arquivos.

A respeito dos conceitos de hardware e de software, do PowerPoint 2013 e do sistema operacional Windows 7, julgue o item.

Um dos recursos existentes no PowerPoint 2013 permite ao usuário “fixar” um caminho, caso este seja acessado com frequência, para que ele fique sempre disponível no momento em que for salvar a apresentação.

Com relação ao sítio de pesquisa Google, aos aplicativos para segurança da informação e aos procedimentos de backup, julgue o item

Um backup pode ser realizado de forma independente ou pode ser executado com base em algum outro backup já existente, como, por exemplo, criando um novo backup com arquivos diferentes.

A Política de Segurança da Informação (PSI) possibilita o gerenciamento da segurança de uma organização. Sobre PSI, assinale a alternativa incorreta.

O MS Office 365 (versão em português, configuração padrão), possui diversos recursos de funções. Dentre estas funções, analise as afirmativas abaixo.

I. Remove os espaços de uma cadeia de texto, com exceção dos espaços simples entre palavras.

II. Agrupa várias cadeias de texto uma única sequência de texto.

III. Substitui parte de uma cadeia de texto por uma cadeia diferente.

Assinale a alternativa que apresenta, de cima para baixo, as funções listadas anteriormente.

Qual é o software malicioso criado para gravar informações digitadas por um determinado usuário no teclado de um computador, a fim de obter dados sigilosos?

Você foi solicitado a redigir um e-mail a um colega que atua em outro setor da mesma organização.

Para conseguir enviar esse e-mail, é de uso obrigatório no sistema de e-mail a seguinte informação:

Assinale a alternativa correta no que tange ao uso da informática no ambiente de trabalho.

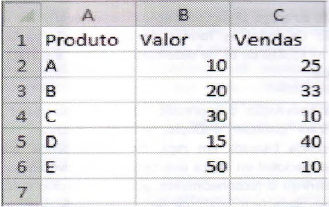

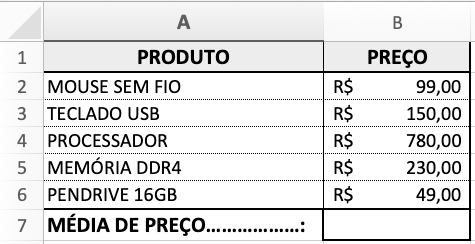

A planilha abaixo (figura 1) foi criada no Microsoft Office Excel com idioma (PT-BR), e, tem o objetivo de contabilizar a média de preço dos produtos de uma Loja de Informática. Observe que a célula B7 está em branco, sendo necessário inserir a fórmula para realizar o cálculo da média de preços de todos os produtos cadastrados na planilha. Qual das fórmulas abaixo você adotaria para realizar a operação?

Assinale a alternativa CORRETA:

As redes de computadores podem ser classificadas de várias formas, entre elas quanto a sua topologia, que descreve o modo como todos os dispositivos estão ligados entre si e a forma como se processa a troca de informações entre eles. Quanto às redes e à sua topologia é correto afirmar:

O sistema operacional Windows da Microsoft, oferece uma série de aplicações aos seus usuários e, entre essas aplicações encontramos o “desfragmentador de disco”, que serve, basicamente, para:

Um usuário, de conta [email protected], envia um e-mail por meio do MS-Outlook 2010, em sua configuração padrão, preenchendo os campos de destinatários da seguinte forma:

Para: [email protected]

Cc: [email protected]

Assunto: Atividades programadas

O usuário [email protected], após abrir a mensagem e ao clicar na opção Responder, estará preparando o e-mail para enviá-lo apenas a