A respeito de redes de computadores e dos aplicativos para segurança da informação, julgue o item

Além de executar suas funções típicas, os firewalls ainda podem bloquear alguns tipos de ataques de recusa de serviços e detectar varreduras simples na rede.

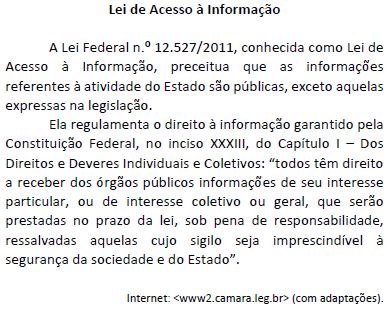

Com relação à Lei n.º 12.527/2011, julgue o item

As informações em poder dos órgãos públicos e das entidades públicas, em razão do seu teor e de sua imprescindibilidade à segurança da sociedade ou do Estado, poderão ser classificadas como ultrassecretas, secretas ou reservadas. Nesses casos, recebendo esses tipos de classificação, não terão prazos máximos de restrição de acesso.

Atualmente, para garantir integridade e proteção dos dados, é de fundamental importância a realização de cópia de segurança, conhecida como backup. Por suas características, dois dispositivos de armazenamento empregados nessa atividade são:

Referente aos arquivos anexados em um e-mail, assinale alternativa correta

Considerando-se os tipos de memória a seguir, numerar a 2ª coluna de acordo com a 1ª e, após, assinalar a alternativa que apresenta a sequência CORRETA:

(1) Memória Cache.

(2) Memória RAM.

(3) Memória ROM.

(---) Memória volátil que armazena os programas e dados em execução e permite acesso não sequencial.

(---) Memória de altíssima velocidade que está próxima do processador.

(---) Memória que não perde o conteúdo que está gravado com a falta de energia elétrica.

Em relação aos comandos utilizados no Word 2010, analisar os itens abaixo:

I. O comando Ctrl + S é utilizado para deletar o conteúdo selecionado.

II. Ao utilizar o comando Ctrl + U, o conteúdo selecionado será sublinhado.

III. O comando Ctrl + I é utilizado para a impressão rápida do conteúdo selecionado.

IV. O comando Ctrl + Z é utilizado para desfazer a última ação realizada.

Está(ão) CORRETO(S):

Os procedimentos indicados a seguir podem vir a ser executados para identificar qual é a versão do Internet Explorer que, por hipótese, esteja sendo utilizada pelo usuário.

I. Abra o Internet Explorer, clique no botão Ferramentas  e clique na opção do menu Sobre o Internet Explorer.

e clique na opção do menu Sobre o Internet Explorer.

II. Na barra de menus do I.E. 11, clique na opção Ferramentas, em seguida em Opções da internet, a seguir na Aba geral e, em Histórico da navegação, clique no botão Configurações.

III. No menu do I.E. 11, clique na opção Ajuda e, em seguida, na opção Sobre o Internet Explorer.

IV. Na barra de menus do I.E. 11, clique na opção Exibir, em seguida, em Barra de ferramentas, e, após clicar em Barra de status, clique no botão Versão do Internet Explorer.

V. A partir da barra de menus, na opção Arquivo, do I.E. 11, clicar na opção Propriedades e, em seguida, no botão Certificados para obter a informação da versão do Internet Explorer em utilização.

A alternativa que contém, de forma CORRETA, os procedimentos que realmente indicam qual versão do I.E. 11 está em uso é:

Julgue os itens a seguir, acerca de segurança da informação.

- São exemplos de ameaças as contas sem senhas ou configurações erradas em serviços DNS, FTP e SMTP.

- Não repúdio indica que o remetente de uma mensagem não deve ser capaz de negar que enviou a mensagem.

- Vulnerabilidade é a fragilidade de um ativo ou de um grupo de ativos que pode ser explorada.

- Pessoas não são consideradas ativos de segurança da informação.

Estão certos apenas os itens

No programa MS PowerPoint 2010, em sua configuração adrão, o recurso que permite ao usuário adicionar à apresentação uma imagem com informações de um arquivo do computador, sem a necessidade de sair do

programa em que está trabalhando, é o

Observe os ícones a seguir, retirados do MS-Word 2010,

em sua configuração padrão.

Os ícones da imagem são opções de formatação do

grupo

As palavras a seguir pertencem a um texto que está sendo editado com o programa MS Word 2010 em sua configuração padrão

CONCURSO PÚBLICO

Assinale a alternativa que contém os dois recursos utilizados, respectivamente, na formatação dessas palavras

Assinale a alternativa com um dispositivo do tipo apenas volátil:

Considerando uma planilha eletrônica Excel 2013, calcule a seguinte fórmula.

=(A5 + B9)/(A2 * A3)

Dados:

A2 = -2

A3 = -5

A5 = 55 B9 = 5

Assinale a alternativa correta:

Marque a alternativa que indica corretamente a porta padrão do protocolo HTPPS.

Acerca do Microsoft Excel 2013, do sistema operacional Windows 8 e do programa de correio eletrônico Microsoft Outlook 2016, julgue o item.

Pelo fato de o Outlook 2016 pertencer à empresa Microsoft, ele permite apenas que contas de e‐mail dob hotmail sejam adicionadas.