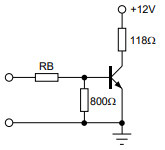

O transistor do circuito abaixo tem as seguintes características: V CEsat = 200mV, VBEsat = 800mV e deve ter uma relação IC/IB = 50 quando saturado. O lado esquerdo de RB está ligado a um circuito digital que fornece, conforme o estado lógico, 0 V ou +5 V e, dessa forma, o transistor deverá estar cortado ou saturado. De acordo com as informações fornecidas, o valor do resistor RB é:

Um sinal digital é modulado para a transmissão segundo a técnica 8-PSK em que ocorre a variação da fase para representar os símbolos ou elementos de sinal. Se a taxa de transmissão for de 19.200 bps, a taxa de modulação expressa em baud é igual a:

O modelo OSI é uma estrutura de sete camadas para o projeto de sistemas de redes que permitem a comunicação entre diferentes sistemas de computadores. O UDP (Protocolo de Datagrama de usuário) e o TCP (Protocolo de Controle de Transmissão) são exemplos de protocolos que, no modelo OSI, estão na camada de:

As ondas espaciais ou ondas diretas se propagam principalmente na troposfera. Sobre propagação das ondas espaciais, análise as afirmativas a seguir:

I. A curvatura da terra impõe um limite para a extensão de um rádio enlace em visada direta. Além dela, também deve ser considerado o raio do primeiro elipsoide de Fresnel e a refração da onda na atmosfera.

II. As estações repetidoras são muito utilizadas para aumentar o alcance da comunicação para unidades de rádios móveis e portáteis operando nas faixas de VHF e de UHF.

III. Os sistemas de micro-ondas terrestres em longas distâncias operam em condição de visibilidade entre as antenas de transmissão e de recepção e necessitam de operar com potências elevadas devido às perdas de propagação do sinal.

Está CORRETO o que se afirma em::

As linhas de transmissão podem ser balanceadas ou desbalanceadas. Sobre este tema, analise as afirmativas a seguir:

I. Para converter a operação balanceada para não balanceada e vice-versa é utilizado um dispositivo denominado Balun;

II. Os fios de uma linha balanceada oferecem uma significativa proteção contra a captação de ruídos e conversas cruzadas (diafonia) pelo efeito denominado de Rejeição de Modo Comum;

III. Os cabos coaxiais são exemplos de linhas desbalanceadas e os cabos UTP são exemplos de linhas balanceadas;

Estão CORRETAS as afirmativas:

No Oracle, para remover a restrição "primary key" da tabela "tribunal" e a restrição "foreign key" associada a essa chave primária, utiliza-se a instrução

Um Analista especializado em Tecnologia da Informação está trabalhando em uma prestadora de Serviços para atender ao pedido de um novo serviço de TI, que envolve a necessidade de arquiteturas tecnológicas para o serviço e de requisitos de nível de serviço. Considerando o uso da ITIL v3 edição de 2011, a fase do ciclo de vida do serviço que terá maior relação com a Engenharia de Requisitos é:

Para analisar os riscos de um projeto, um Analista especializado em Tecnologia da Informação começou identificando os pontos fortes e fracos da organização. Em seguida, identificou as oportunidades do projeto resultantes dos pontos fortes, assim como as ameaças decorrentes dos pontos fracos. Por fim, analisou o grau com que os pontos fortes da organização compensavam as ameaças e as oportunidades que poderiam superar os pontos fracos. Esse Analista utilizou o método da análise

A tecnologia de transmissão sem fio alcançou a atual taxa de transmissão e vasta utilização graças às técnicas de codificação digital de sinais. Para se alcançar a taxa de transmissão de 11 Mbps, o 802.11b utiliza a técnica de codificação

Com a introdução e uso do IPv6, o DNS se tornou extremamente importante para facilitar o acesso aos recursos da internet. Dentre os tipos de registro DNS, o utilizado para vincular um domínio ou subdomínio a um endereço IPv6 é o

A definição de uma política de backup deve estar atrelada com a política de segurança da empresa e precisa considerar a criticidade da informação, a quantidade de dados, a periodicidade e o tempo de realização do backup, a forma de armazenamento, entre outros fatores. Considerando a política de backup para a recuperação de dados, no caso de perda de dados acidental pelos usuários como fator principal, o armazenamento deve ser feito em

Dentre os vários tipos de ataques de segurança pela rede de computadores, há o ataque conhecido como injeção SQL, que se aproveita das vulnerabilidades da estrutura de acesso às bases de dados. Um dos tipos de injeção SQL é conhecido como Filter Bypassing, que se caracteriza

A tecnologia de comunicação sem fio, padronizada pelo IEEE 802.11, estabelece o WEP (Wired Equivalent Privacy) como um dos mecanismos de segurança. O RC4, quando utilizado como algoritmo de criptografia no WEP, tipicamente faz uso de chaves de 5 ou 16 bytes de comprimento. Entretanto, o tamanho máximo da chave especificado no RC4 é, em bytes,

À luz do que dispõe a Constituição Federal quanto aos direitos e garantias fundamentais,

Nos estritos termos da Constituição Federal acerca das funções essenciais à Justiça: