Acerca dos conceitos e características de estrutura de dados e autômatos, julgue os itens a seguir.

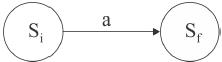

Autômatos finitos são usualmente apresentados na forma de um grafo dirigido. A figura abaixo representa uma transição que pode ocorrer se o autômato estiver em um estado Si e se o símbolo da string de entrada for a. Caso a entrada para o autômato seja a string prova, é correto afirmar que ocorrerá a transição de Si para Sf.

Com relação à norma ISO/IEC 27001:2006, julgue os itens a seguir.

De acordo com a norma ISO/IEC 27001:2006, a formulação de um plano de tratamento de riscos que identifique a ação apropriada, os recursos, as responsabilidades e as prioridades para a gestão de riscos está relacionada à etapa Do do ciclo PDCA.

Com relação à norma ISO/IEC 27001:2006, julgue os itens a seguir.

Segundo a norma ISO/IEC 27001:2006, no estabelecimento do Sistema de Gestão da Segurança da Informação (SGSI), devem-se identificar e avaliar as opções para o tratamento de riscos, cujas ações englobam a aceitação consciente dos riscos (desde que satisfaçam às políticas estabelecidas dentro da organização), bem como a possibilidade de transferência dos riscos para outras partes, como seguradoras e fornecedores.

Em relação a normas técnicas e metodologias de avaliação de imóveis rurais, julgue os itens a seguir.

O método comparativo direto de dados de mercado, utilizado na avaliação de imóveis rurais, identifica o valor do empreendimento com base na expectativa de resultados futuros, a partir da elaboração de cenários possíveis.

Com referência a botânica e fisiologia vegetal, julgue os próximos itens.

De acordo com o código internacional de nomenclatura botânica, o nome de uma planta resulta da combinação de família e subfamília, acompanhada do nome do autor, e deve aparecer em destaque no texto.

A respeito do melhoramento genético vegetal, julgue os itens subsecutivos.

No melhoramento genético de espécies autógamas, como o feijão e a soja, destaca-se o método do pedigree, ou genealógico, o qual permite redução de espaço e tempo necessários para o avanço das gerações, uma vez que possibilita avançar mais de uma geração/ano.

Julgue os itens que se seguem, relativos à agroindústria do açúcar e do álcool.

A maioria das usinas brasileiras tem condições de produzir tanto açúcar quanto etanol. A proporção de produção de cada produto varia em função de limites máximos estabelecidos semestralmente pelo Conselho Nacional do Açúcar e do Álcool.

Em relação a armazenagem e processamento de sementes e grãos, julgue os itens a seguir.

Para melhor aproveitamento do espaço interno do armazém, admite-se aproveitamento com produto de 85% a 95% da área total e altura das pilhas com variação de 2,0 m a 2,5 m.

A respeito de solos, julgue os seguintes itens.

O aumento da salinidade e da razão de absorção de sódio reduz a capacidade de infiltração de água no solo, devido à dificuldade de lixiviação do sódio.

Julgue os itens subsecutivos, referentes a agrometeorologia, hidrologia e hidráulica agrícola.

Para fins de irrigação, são importantes as precipitações: a precipitação efetiva determina a água diretamente disponível para a planta no manejo da irrigação; e a precipitação provável, utilizada para auxiliar no manejo e planejamento da irrigação, refere-se à frequência e à quantidade da precipitação.

Julgue os itens subsecutivos, referentes a agrometeorologia, hidrologia e hidráulica agrícola.

Ao se igualar a perda de carga total ao desnível do terreno entre dois reservatórios, eleva-se ao máximo a pressão na extremidade da tubulação próxima ao reservatório mais baixo.

Acerca da fitopatologia, julgue os itens a seguir.

Toda injuria apresentada é sinal de uma ação momentânea de um fator físico-mecânico ou químico sobre o vegetal.

A respeito de criptografia, julgue os itens subsequentes.

Modos de operação de cifra de bloco permitem cifrar mensagens de tamanhos arbitrários com a utilização de algoritmos de cifragem de blocos, que trabalham com blocos de tamanho fixo. Os modos de operação existentes asseguram a confidencialidade e a integridade da mensagem cifrada, embora nem todos possam ser utilizados para autenticação.

A respeito de hashes criptográficos, julgue os itens que se seguem.

SHA-1 e MD-5 são exemplos de hashes criptográficos largamente utilizados na Internet. O MD-5 tem sido substituído pelo SHA-1 pelo fato de este gerar um hash maior e ser o único à prova de colisões.

Julgue os itens seguintes, com relação ao Linux.

Squid é uma aplicação nativa do Linux que provê serviços de correio eletrônico compatíveis com o SMTP (Simple Mail Transfer Protocol), IMAP (Internet Message Access Protocol) e POP3 (Post Office Protocol).