Considerando os instrumentos do Orçamento Público - Plano Plurianual (PPA), a Lei de Diretrizes Orçamentárias (LDO) e a Lei

Orçamentária Anual (LOA) - e de disciplina fiscal no Brasil, analise as afirmativas a seguir.

I. Instituído(a) por lei que estabelece, de forma regionalizada, as

diretrizes, objetivos e metas da administração pública federal

para as despesas de capital.

II. Seu projeto será acompanhado de demonstrativo

regionalizado do efeito, sobre as receitas e despesas,

decorrente de isenções, anistias, remissões, subsídios e

benefícios de natureza financeira.

III. Poderá conter previsões de despesas para exercícios

seguintes, com a especificação dos investimentos plurianuais

e daqueles em andamento.

Com a possível repetição dos instrumentos, assinale a opção que apresenta a sequência correta, segundo a ordem apresentada.

As noções básicas de licitações e contratos nas empresas estatais envolvem a compreensão dos procedimentos legais e

administrativos que regem a aquisição de bens e serviços por essas entidades.

Assinale a opção que se refere à formação e extinção de parcerias e associações, à aquisição e alienação de participação em

sociedades e às operações no mercado de capitais, conforme a regulação do órgão competente.

Assinale a opção que indica a frase em que o vocábulo lá mostra antecedente expresso.

Assinale a opção que apresenta a frase em que o termo sublinhado mostra um erro ortográfico.

As opções a seguir listam órgãos estatutários que compõem a estrutura administrativa da EPE, à exceção de um. Assinale-o.

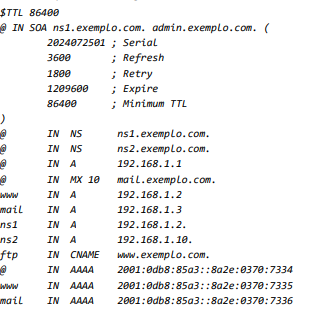

O DNS (Domain Name System) é vital para redes de computadores, pois realiza a tradução de nomes de domínio para endereços IP,

facilitando a comunicação e navegação por essas redes. Um dos serviços de resolução de nomes mais conhecidos é o BIND

(Berkeley Internet Name Domain).

O conteúdo do arquivo de configuração da zona “exemplo.com”, da empresa Exemplo, que está sendo executado por este servidor

de DNS, é apresentado a seguir.

Sobre esta configuração, analise as afirmativas a seguir.

I. Um servidor DNS secundário desta zona espera por uma hora

para verificar atualizações no servidor primário.

II. Este servidor responderá, exclusivamente, com o IP

192.168.1.2 às perguntas realizadas para o nome

ftp.exemplo.com.

III. Este servidor responderá ao endereço IP e ao endereço físico

da placa de rede quando consultado sobre o nome

“mail.exemplo.com”.

Está correto o que se afirma em

O Zabbix é uma poderosa ferramenta de monitoramento de rede e infraestrutura, amplamente utilizada para acompanhar a

performance e a disponibilidade de dispositivos de rede, servidores e outros ativos de TI.

Em ambientes distribuídos, usar um Proxy Zabbix é uma maneira segura para coletar dados. Todos os dados coletados pelo Proxy

são armazenados de forma local, temporariamente, antes de serem transmitidos para o servidor Zabbix.

Dessa forma, nenhum dado será perdido se ocorrerem problemas

temporários de comunicação entre as partes.

Assinale a opção que lista funcionalidades suportadas por um Proxy Zabbix.

A virtualização é a tecnologia que permite a criação de versões virtuais de recursos físicos, como servidores e redes, aumentando

a eficiência e a utilização dos recursos.

Assinale a opção que apresenta a tecnologia que empacota uma aplicação e todas as suas dependências, permitindo a execução

consistente em diferentes ambientes, compartilhando o kernel do sistema operacional do host, propiciando maior eficiência e leveza.

Com relação ao diagrama de entidade relacionamento no contexto da engenharia de software, analise as afirmativas a seguir.

I. O diagrama é utilizado em projetos de desenvolvimento de

software que não utilizam banco de dados.

II. Os relacionamentos entre entidades podem ser do tipo 1:1,

1:n ou n:n.

III. No diagrama, elipses representam atributos.

Está correto o que se afirma em

RPO (Recovery Point Object) é uma métrica essencial na definição de planos de contingência e recuperação de desastre para evitar prejuízos e assegurar a continuidade dos negócios.

Essa métrica tem relação direta com a frequência com que são feitas as cópias de segurança.

Uma empresa que implementa a política de realizar backup diariamente às 2:00 a.m. assumiu um RPO de

Com base no Decreto nº 7.579, de 11 de outubro de 2011, que dispõe sobre o Sistema de Administração dos Recursos de Tecnologia da Informação (SISP) do Poder Executivo federal, avalie se as afirmativas a seguir são verdadeiras (V) ou falsas (F).

( ) O SISP organiza o planejamento, a coordenação, a organização, a operação, o controle e a supervisão dos recursos de tecnologia da informação exclusivamente nos órgãos e entidades da administração pública federal direta.

( ) O SISP tem como uma de suas finalidades assegurar ao Governo Federal um suporte de informação adequado, dinâmico, confiável e eficaz.

( ) Compete ao Órgão Central do SISP a orientação e administração dos processos de planejamento estratégico, coordenação geral e normalização relativos aos recursos de tecnologia da informação abrangidos pelo SISP.

As afirmativas são, respectivamente,

Durante a fase de planejamento para uma atualização significativa da infraestrutura de TI, a empresa XPTO enfrenta o desafio de otimizar o uso de seus recursos existentes e maximizar o valor das suas práticas de gestão de serviços de TI acumuladas ao longo dos anos. Considerando as diversas ferramentas e métodos implementados previamente, com resultados variados em termos de eficácia, é essencial alinhar essa atualização com os princípios do ITIL 4. Uma avaliação cuidadosa das práticas em vigor é necessária para determinar a abordagem mais apropriada para alcançar a melhoria desejada.

Nesse contexto, o seguinte princípio do ITIL 4 deve ser aplicado:

Em relação à ePING e suas políticas gerais, analise as afirmativas abaixo e assinale a correta.

A Instrução Normativa SGD/ME nº 94/2022 especifica criteriosamente quais elementos são reconhecidos como recursos de Tecnologia da Informação e Comunicação (TIC) e quais não se enquadram nessa categoria.

Analise os itens listados a seguir e assinale (S) para os que corretamente identificam os que são considerados recursos de TIC e (N) para os que não são assim considerados, conforme estabelecido pela referida Instrução Normativa.

( ) Computação em Nuvem

( ) VoIP

( ) Circuito Fechado de TV – CFTV

( ) Dispositivos IoT

As afirmativas são, respectivamente,

Um cibercriminoso toma o controle de vários servidores pela Internet, instruindo-os a enviar requisições para um servidor web alvo de modo a exaurir seus recursos computacionais até que esse servidor web não possa fornecer seus serviços.

Esse servidor web foi alvo de um ataque