Nos itens que avaliem conhecimentos de informática, a menos que seja explicitamente informado o contrário, considere que: todos os programas mencionados estejam em configuração-padrão, em português; o mouse esteja configurado para pessoas destras; expressões como clicar,

clique simples e clique duplo refiram-se a cliques com o botão esquerdo do mouse; e teclar corresponda à operação de pressionar uma tecla e, rapidamente, liberá-la, acionando-a apenas uma vez. Considere também que não haja restrições de proteção, de funcionamento e de uso em

relação aos programas, arquivos, diretórios, recursos e equipamentos mencionados

Julgue o item acerca dos conceitos de hardware e de software, do programa Microsoft Word 2013 e do sistema operacional Windows 7.

Por padrão, o idioma do Windows 7 é o inglês, não sendo permitido alterá-lo.

No sistema operacional Windows 10, com qual conjunto de teclas pode-se abrir o gerenciador de tarefas (taskmgr)?

Os sistemas operacionais Windows da Microsoft oferecem uma grande quantidade de atalhos de teclado que facilitam o uso dos recursos. No Windows 10 BR, as funções de dois desses atalhos são detalhadas a seguir:

I. Abrir o menu Iniciar. Como alternativa, obtém-se o mesmo resultado ao pressionar exclusivamente a

II. Abrir a janela de diálogo Configurações. Essa ferramenta é bem semelhante ao Painel de Controle, mas com uma interface bem mais “clean” e adaptada ao estilo visual minimalista do Windows 10.

Os atalhos descritos em I e em II são, respectivamente

Julgue o item a seguir, referente ao sistema operacional Linux.

Se, em um arquivo de texto de nome lista1 que contenha uma lista de nomes, o usuário quiser listar todos os nomes, exceto os que contenham a palavra jose, ele deverá executar o comando a seguir.

grep -r ‘jose’ lista1

Com relação à utilização de senhas no Windows 8.1, assinale a alternativa correta.

Considerando essa situação hipotética e assuntos a ela relacionados, julgue o item a seguir.

Na verificação dos metadados do arquivo curriculum.docx no diretório Meus documentos no Windows 10, Paulo poderá conferir, além da data de modificação do arquivo, a data de sua criação e do último acesso ao arquivo.

Uma instituição optou por manter seu conjunto de programas e aplicativos na infraestrutura onde todo hardware e o software são dedicados unicamente à esta organização e armazenar seus dados em uma nuvem fora da empesa contratando um serviço de cloud operado por terceiro e entregue à instituição pela Internet

. Esta solução caracteriza uma solução de:

Considerando que um sistema operacional é parte importante da informática, contribuindo para a interação do usuário com a máquina, analise as afirmativas a seguir.

I. Kernel é um container que roda sobre o sistema operacional para monitorar e gerir aplicações do usuário, sendo chamado também de shell.

II. System call (chamada de sistema) é uma interface que permite disparar a execução de uma rotina existente no kernel do sistema operacional.

III. Thread é o módulo de gerência de processos do sistema operacional que, dentre as suas funções, define a ordem de execução dos processos (scheduling) na CPU.

Está correto o que se afirma apenas em

Considerando essa situação hipotética e assuntos a ela relacionados, julgue o item a seguir.

Na verificação dos metadados do arquivo curriculum.docx no diretório Meus documentos no Windows 10, Paulo poderá conferir, além da data de modificação do arquivo, a data de sua criação e do último acesso ao arquivo.

No Sistema Operacional Windows 8, Configuração Local, Idioma Português-Brasil, para abrir o botão Dispositivos, basta usar a tecla Logotipo Windows com a seguinte letra:

Durante a elaboração de uma apresentação Impress do LibreOffice, qual conjunto de teclas insere um novo slide?

A gerência de dispositivos I/O do sistema operacional é implementada em camadas empilhadas, de forma que as camadas superiores correspondem a implementações de rotinas genéricas, que não consideram os detalhes de hardware, enquanto as camadas inferiores estão próximas ao hardware. Dentro deste contexto, o conjunto de instruções que permite que o sistema operacional manipule o periférico através de rotinas específicas é:

Em um microcomputador Intel, com sistema operacional Windows 10 BR, um guarda civil municipal dispõe, no Google Chrome, de dois atalhos de teclado que correspondem ao acionamento do X no canto superior da janela, para fechar o aplicativo o browser. Esses atalhos de teclado são, respectivamente:

A respeito de Internet e de intranet, julgue os itens a seguir

No Linux, o comando pwd é utilizado para realizar a troca de senha das contas de usuários do sistema, ação que somente pode ser realizada por usuário que tenha determinados privilégios no ambiente para executá-la.

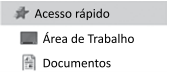

Um usuário, por meio do Explorador de Arquivos do MS-Windows 10, ambos em configuração original, e com as permissões necessárias, abre a pasta raiz de um pendrive conectado a seu computador. Em seguida, clica com o botão principal do mouse sobre um dos arquivos da pasta e, mantendo o botão pressionado, arrasta o arquivo selecionado para cima da posição Área de Trabalho, na seção de Acesso rápido (conforme a imagem a seguir), soltando o botão do mouse.

A operação descrita no enunciado resultará em