Com relação aos vírus do tipo ransomware, qual das opções abaixo pode ser considerada SEM EFEITO no processo de remoção do mesmo, tendo acesso físico ao equipamento:

Durante a execução de suas tarefas diárias o monitor de informática dentre as atribuições conferidas ao cargo deve:

Na maioria dos navegadores de internet, quando alguém está visitando um site seguro, ele apresenta um ícone no formato de cadeado. Quando a cor do cadeado é verde, isso significa que não há erros no certificado digital do site e que todo o conteúdo transmitido entre o computador e o site está seguro contra interceptação. Quando há erros no certificado digital, o navegador informa o problema e permite que o usuário decida se aceita ou não o certificado do site antes de iniciar a navegação. Existem ainda sites que não possuem nenhum tipo de segurança; consequentemente os dados trafegados entre esses sites e o computador podem ser facilmente interceptados. Nesse último caso, como os dados podem ser facilmente interceptados, é recomendado apenas:

Analise as seguintes afirmativas sobre o uso seguro da Internet.

I. O usuário deve ter cuidado com arquivos anexados à mensagem mesmo que tenham sido enviados por pessoas ou instituições conhecidas.

II. Antes de abrir arquivos anexados é aconselhável verificá-los com ferramentas antimalware para ter certeza de que não apresentam riscos.

III. Aconselha-se que o acesso aos sites de instituições bancárias seja feito digitando o endereço diretamente no navegador.

Estão CORRETAS as afirmativas.

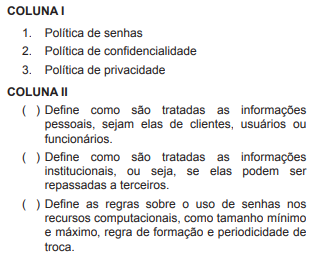

A política de segurança define os direitos e as responsabilidades de cada um em relação à segurança dos recursos computacionais que utiliza e as penalidades às quais está sujeito, caso não a cumpra. Conforme o  , a política de segurança pode conter outras políticas específicas.

, a política de segurança pode conter outras políticas específicas.

A esse respeito, numere a COLUNA II de acordo com a COLUNA I, fazendo a relação da política com o que ela define.

Assinale a sequência correta.

Algumas definições de segurança da informação, definem segurança com três conceitos disponibilidade, integridade e confidencialidade, como podemos definir a confidencialidade:

Acerca dos conceitos de organização e de gerenciamento de arquivos, pastas e programas, dos procedimentos de segurança da informação e das noções de vírus, julgue o item subsequente.

Realizar um mapeamento para a identificação das vulnerabilidades e definir as prioridades para a implementação de controles de segurança da informação são ações importantes a serem realizadas por uma organização, uma vez que ela possui vários tipos de recursos envolvidos e várias plataformas tecnológicas.

Quanto mais a tecnologia se desenvolve, mais atividades são feitas pelos computadores pessoais, como pagamento de contas e armazenamento de arquivos com informações pessoais. Diante disso, cada vez mais deve-se pensar na segurança da informação. A melhor maneira de uma usuário proteger informações quando está longe de seu computador é:

Assinale a alternativa CORRETA, referente a qual o primeiro procedimento deve ser executado após uma transferência de um arquivo por DOWNLOAD, a fim de proteger o computador e garantir a segurança.

A respeito de segurança e privacidade na Internet, analise as afirmativas. I - Ao acessar e-mails, o usuário não precisa ter cuidados especiais ao usar computadores de terceiros ou potencialmente infectados, pois a segurança da conexão irá evitar que suas senhas sejam obtidas e seus e-mails indevidamente acessados. II - Ao navegar na Web, é altamente recomendado utilizar, quando disponível, a navegação anônima, por meio de anonymizers ou de opções disponibilizadas pelos navegadores Web (chamadas de privativa ou "InPrivate"), pois, ao fazer isto, informações, como sites acessados e dados de formulários, não são gravadas pelo navegador Web. III - Ao usar navegadores Web, é importante que o usuário priorize o uso de cookies, caso deseje ter mais privacidade, pois eles são programas que evitam que se possa rastrear as preferências de navegação do usuário. IV - Ao efetuar transações bancárias e acessar sites de Internet Banking, o usuário deve desconsiderar mensagens de instituições bancárias com as quais ele não tenha relação, principalmente aquelas que solicitem dados pessoais ou a instalação de módulos de segurança. Está correto o que se afirma em

A Internet oferece grandes benefícios para a sociedade, porém representa uma oportunidade para atividades criminosas, como fraude e roubo de identidade. Para garantir a segurança das informações, é importante tomar medidas para reduzir o seu risco. Com relação a estas medidas, é correto afirmar que

O mecanismo de embaralhamento ou codificação utilizado para

proteger a confidencialidade de dados transmitidos ou armazenados

denomina-se

Caso o usuário deseje realizar a cópia de todos os arquivos disponíveis em seu computador para o dispositivo de backup, independentemente de versões anteriores ou de alterações nos arquivos desde a última cópia de segurança, o tipo de backup mais indicado será o

Vários problemas de segurança surgiram a partir do crescimento das redes. Como exemplo destes problemas temos roubo de senhas e interrupção de serviços até problemas de personificação, onde uma pessoa faz-se passar por outra para obter acesso privilegiado. Surgiu então a necessidade do aprimoramento do processo de autenticação, que consiste na verificação da identidade dos usuários.

Com relação a este assunto são realizadas as seguintes afirmativas:

1.A verificação ou autenticação em duas etapas (two-factor authentication, também chamada de aprovação de login, verificação ou autenticação em dois fatores ou, ainda, verificação ou autenticação em dois passos) adiciona uma segunda camada de proteção no acesso a uma conta, dificultando que ela seja indevidamente acessada, mesmo com o conhecimento da senha. É um recurso opcional oferecido por diversos serviços de Internet, como Webmail, redes sociais, Internet Banking e de armazenamento em nuvem.

2.Na verificação em duas etapas são utilizados dois passos de checagem, ou seja, é feita uma dupla verificação. Adicionando uma segunda etapa de verificação fica mais difícil a invasão de uma conta de usuário. Mesmo que um atacante venha a descobrir uma senha ela, isoladamente, não será suficiente para que ele consiga acessar a conta. O atacante necessitará executar a segunda etapa, o que tornará a invasão mais difícil de ser realizada.

3.Existem três grupos básicos de mecanismos de autenticação, que se utilizam de: aquilo que você é (informações biométricas, como a sua impressão digital, a palma da sua mão, a sua voz e o seu olho), aquilo que apenas você possui (como seu cartão de senhas bancárias e um token gerador de senhas) e, finalmente, aquilo que apenas você sabe (como perguntas de segurança e suas senhas).

Assinale a alternativa que indica todas as afirmativas corretas.

Alice está enviando uma mensagem para Bob. Alice cifra essa mensagem com a chave pública de Bob e assina com a sua própria chave privada. Que tipo de segurança está sendo garantida para essa mensagem?