Julgue os itens seguintes, relativos aos programas de navegação web Google Chrome e Microsoft Edge, à inteligência artificial e a

malwares.

Os vírus de computador do tipo rootkit ocultam-se no sistema e têm a capacidade de modificar o próprio sistema operacional, alterando suas funções básicas para não serem detectados.

Julgue os itens seguintes, relativos aos programas de navegação web Google Chrome e Microsoft Edge, à inteligência artificial e a

malwares.

O conceito de inteligência artificial fraca compreende sistemas desenvolvidos para realizar tarefas específicas, por exemplo, reconhecimento de voz.

Julgue os itens seguintes, relativos aos programas de navegação web Google Chrome e Microsoft Edge, à inteligência artificial e a

malwares.

O Microsoft Edge, em sua versão estável mais atual, utiliza o motor de renderização EdgeHTML, enquanto o Google Chrome, em sua versão estável mais atual, utiliza o Chromium.

A segurança da informação é o conjunto de medidas e práticas adotadas para proteger os

dados contra acessos não autorizados, uso indevido, modificações não autorizadas, roubo

ou danos. Sobre Segurança da Informação, Pragas Virtuais e tecnologias relacionadas é

correto afirmar que:

Nas frases "Ele vivia em um mundo cego de injustiças" e "A justiça às vezes parece ser cega" é correto afirmar que a palavra "cego" assume a função de adjetivo em ambos os casos.

Nos substantivos compostos formados por mais de um substantivo, como em "banana-prata", admite-se a flexão para o plural apenas do primeiro elemento.

Considerando uma lista dos diretórios comuns no SO Linux que estão diretamente sob o diretório root (/), julgue os itens seguintes.

RAT (Remote Access Trojan) é um programa que combina as características de trojan e de backdoor, possibilitando ao atacante acessar o equipamento remotamente e executar ações como se fosse o legítimo usuário.

Assinale a opção que corresponde ao software malicioso que coleta dados pessoais e do computador, tais como histórico de navegação, sem consentimento do usuário.

Com o amplo uso da web hoje, usuários mal intencionados tentam constantemente penetrar as camadas de segurança lógicas e físicas, a fim de, sequestrar dados sensíveis e importantes das empresas, desta forma, diversos ataques podem ser realizados. Assinale a alternativa que apresenta o que é um ataque de “phishing”.

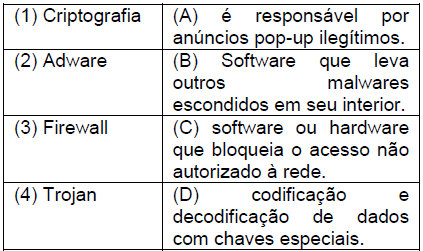

Relacione os conceitos gerais sobre Segurança da Informação, Malware e Antivírus da coluna da esquerda com a respectiva definição da coluna da direita:

No que se refere à segurança da informação, a procedimentos de backup e a cloud storage, julgue os itens que se seguem.

Na área de segurança da informação, o termo smishing refere-se a vírus especificamente projetados para infectar smartphones com sistema operacional Android ou iOS e, com isso, prejudicar o uso do aparelho e roubar informações do usuário.

Assinale a opção correspondente a um programa de computador malicioso com a capacidade de se autorreplicar e se propagar sem qualquer intervenção humana.

A proteção dos arquivos armazenados em um computador depende tanto das ações do usuário quanto de softwares específicos. Nesse sentido, é correto afirmar que

No contexto da computação, Vírus e worms são:

O tipo de programa de computador malicioso que se propaga por meio de cópias de si mesmo e infecta computadores, tornando-os lentos ou indisponíveis, é chamado de