Keylogger e Screenlogger são exemplos de

Atualmente, a forma mais utilizada para a disseminação de vírus é por meio de mensagens de e-mails com anexos recebidos pela internet. Para que o vírus seja ativado:

A respeito de sistemas operacionais e aplicativos para edição de textos, julgue os itens que se seguem.

Vírus do tipo boot, quando instalado na máquina do usuário,

impede que o sistema operacional seja executado corretamente.

Um usuário de computador observou que, ao conectar um pendrive no computador, os arquivos do pendrive foram transformados em atalhos, não conseguindo acessar os arquivos originalmente armazenados. Esse sintoma é característico de um malware do tipo

Saiba impedir que os cavalos de troia abram a guarda de seu computador

A lenda da Guerra de Troia conta que gregos conseguiram entrar na cidade camuflados em um cavalo e, então, abriram as portas da cidade para mais guerreiros entrarem e vencerem a batalha. Silencioso, o cavalo de troia é um programa malicioso que abre as portas do computador a um invasor, que pode utilizar como quiser o privilégio de estar dentro de uma máquina. Esse malware é instalado em um computador de forma camuflada, sempre com o "consentimento" do usuário. A explicação é que essa praga está dentro de um arquivo que parece ser útil, como um programa ou proteção de tela — que, ao ser executado, abre caminho para o cavalo de troia. A intenção da maioria dos cavalos de troia (trojans) não é contaminar arquivos ou hardwares. Atualmente, o objetivo principal dos cavalos de troia é roubar informações de uma máquina. O programa destrói ou altera dados com intenção maliciosa, causando problemas ao computador ou utilizando-o para fins criminosos, como enviar spams. A primeira regra para evitar a entrada dos cavalos de troia é: não abra arquivos de procedência duvidosa.

Disponível em: http://idgnow.uol.com.br. Acesso em: 14 ago. 2012 (adaptado).

Cavalo de troia é considerado um malware que invade computadores, com intenção maliciosa. Pelas informações apresentadas no texto, depreende-se que a finalidade desse programa é

No que se refere às linguagens de programação, julgue os itens subsecutivos.

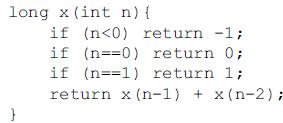

A execução da função x descrita abaixo para o valor n igual a 8 fornecerá 21 como resultado.

Com relação à ofuscação de código, a programas maliciosos e a compactadores de código executável, julgue os itens seguintes.

Programas maliciosos do tipo RootKits são os mais perigosos, principalmente para usuários de Internet Banking, pois esses programas têm a função de capturar as teclas digitadas no computador.

Sobre Mensagens Instantâneas, é correto afirmar.

Os programas de antivírus visam à segurança do computador, protegendo-o contra diversos tipos de ameaças virtuais, como por exemplo:

Analise as seguintes sentenças:

I. Um vírus é um fragmento de um programa que é unido a um programa legítimo com a intenção de infectar outros programas.

II. Os vírus são programas e sofrem geração espontânea.

III. Os vírus de macro alteram o mecanismo de criptografia a cada cópia replicada.

Está(ão) correta(s):

A respeito de segurança e proteção de informações na Internet, assinale a opção incorreta.

Considerando a janela do Internet Explorer 6 (IE6) ilustrada

acima, julgue os itens seguintes.

Vírus de computador pode ser contraído no acesso a páginas web. Para que o IE6 possa rastrear vírus de computador contraído em determinada sessão de uso, é necessário que ele disponha de um software antivírus, o qual é ativado por meio do botão  .

.