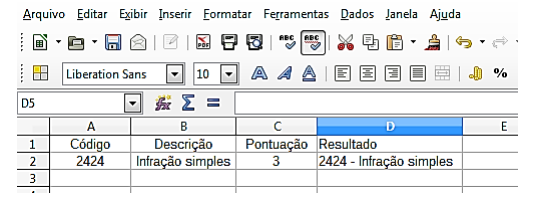

Considere a figura apresentada abaixo de uma planilha do LibreOffice Calc 4.2.5.2 (idioma Português) em sua configuração padrão de instalação.

De acordo com a planilha, o texto exibido na célula D2 pode ser obtido pela fórmula

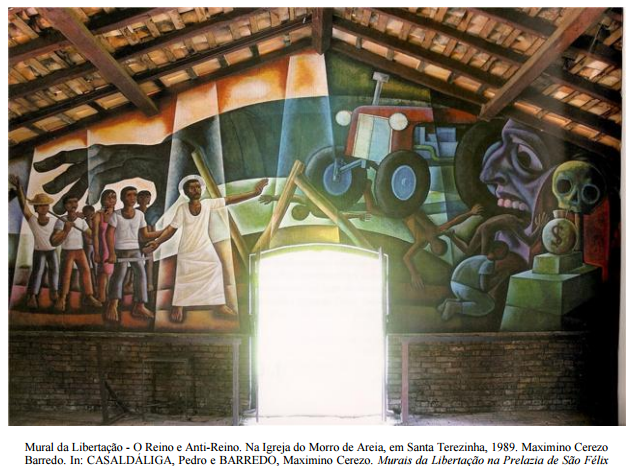

Observe a figura abaixo.

Essa pintura mural registra a visão da Igreja Católica acerca das relações entre empresas, projetos agropecuários, posseiros e indígenas no Nordeste de Mato Grosso durante o período militar. Sobre essas relações, assinale a afirmativa correta.

Sobre memória de computadores digitais, assinale a afirmativa INCORRETA.

A tecnologia de máquinas virtuais normalmente é denominada virtualização. A respeito dessa tecnologia, assinale a afirmativa correta.

A coluna da esquerda apresenta protocolos de comunicação e a da direita, características de cada um. Numere a coluna da direita de acordo com a da esquerda. 1 - IPv4 2 - IPv6 3 - DHCP 4 - TCP ( ) É um endereço de 32 bits e possui o campo Time to live que é um contador usado para limitar a vida útil dos pacotes. ( ) Permite atribuição manual e automática de endereços IP. ( ) Possui cabeçalho com sete campos e permite que um host mude de lugar sem precisar mudar o endereço. ( ) Projetado para fornecer um fluxo confiável de bytes fim a fim em uma inter-rede não confiável. Marque a sequência correta.

Um processo de software pode ser entendido como um conjunto coerente de atividades para a produção de software. Acerca dos diferentes processos de software existentes, analise as afirmativas. I - O modelo em cascata, também conhecido como ciclo de vida clássico, é indicado para sistemas cujos requisitos não são bem compreendidos devido sua facilidade de adaptação a mudanças no decorrer do projeto. II - A prototipagem é um modelo evolucionário de processo de software que auxilia o engenheiro de software e o cliente a entenderem melhor os requisitos do sistema. III - O Processo Unificado é orientado por casos de uso, iterativo e incremental, projetado como um arcabouço para métodos e ferramentas UML. IV - O modelo espiral, diferentemente de outros modelos de processos que terminam quando o software é entregue, pode permanecer operacional até que o software seja retirado de serviço. Está correto o que se afirma em

Um Sistema Gerenciador de Banco de Dados (SGBD) permite a criação e a manutenção de um banco de dados. Sobre vantagens de utilizar um SGBD, considere: I - Controle de redundância. II - Restrição de acesso não autorizado. III - Backup e recuperação. IV - Sobrecarga nas operações de concorrência e integridade. São vantagens da utilização de um SGBD:

A coluna da esquerda apresenta os domínios do modelo CobiT e a da direta, o conceito de cada um. Numere a coluna da direita de acordo com a da esquerda. 1 - Planejar e Organizar 2 - Adquirir e Implementar 3 - Entregar e Suportar 4 - Monitorar e Avaliar ( ) Provê direção para entrega de soluções e entrega de serviços. ( ) Acompanha todos os processos para garantir que a direção definida seja seguida. ( ) Recebe soluções e as torna passíveis de uso pelos usuários finais. ( ) Provê as soluções e as transfere para se tornarem serviços. Marque a sequência correta.

A respeito da gerência de projeto com PMBOK, é correto afirmar:

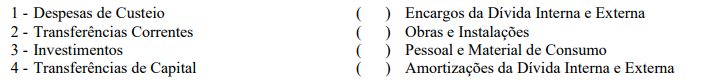

A coluna da esquerda apresenta Tipos de Gastos ou Despesas Públicas e a da direita, elemento de cada tipo ou despesa. Numere a coluna da direita de acordo com a da esquerda.

Assinale a sequência correta.

A respeito dos componentes de um computador, analise as afirmativas. I - Um computador digital consiste em um sistema interconectado de processadores, memórias e dispositivos de entrada/saída. II - A CPU tem como função executar programas, buscando instruções armazenadas na memória secundária. III - Os componentes são conectados por barramentos. IV - Os barramentos podem ser internos ou externos à CPU. Está correto o que se afirma em

A respeito do gerenciamento de memória de sistemas operacionais, assinale a afirmativa correta.

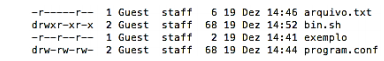

No Linux, o comando ls –l lista, entre outras informações, arquivos, suas permissões, data de modificação e

usuário dono. Considere a execução do comando ls –l apresentado abaixo.

A respeito de tal execução, assinale a afirmativa correta.

O aumento do número de informações sigilosas que trafegam na Internet torna o estudo da segurança e privacidade em redes de computadores cada vez mais importante. Acerca da segurança em redes de computadores, assinale a afirmativa correta.

Analise o seguinte código na linguagem Java:

01.public class StringExemplo {

02.static String s1 = "conteudo";

03.public static void main(String[] args) {

04.String s2 = "conteudo";

05.String s3 = new String(s1);

06.System.out.println(s1 == s2);

07.System.out.println(s3 == s1);

08.System.out.println(s1.equals(s2));

09.System.out.println(s3.equals(s1));

10.}

11.}

Assinale a afirmativa que apresenta a linha que irá imprimir “false".