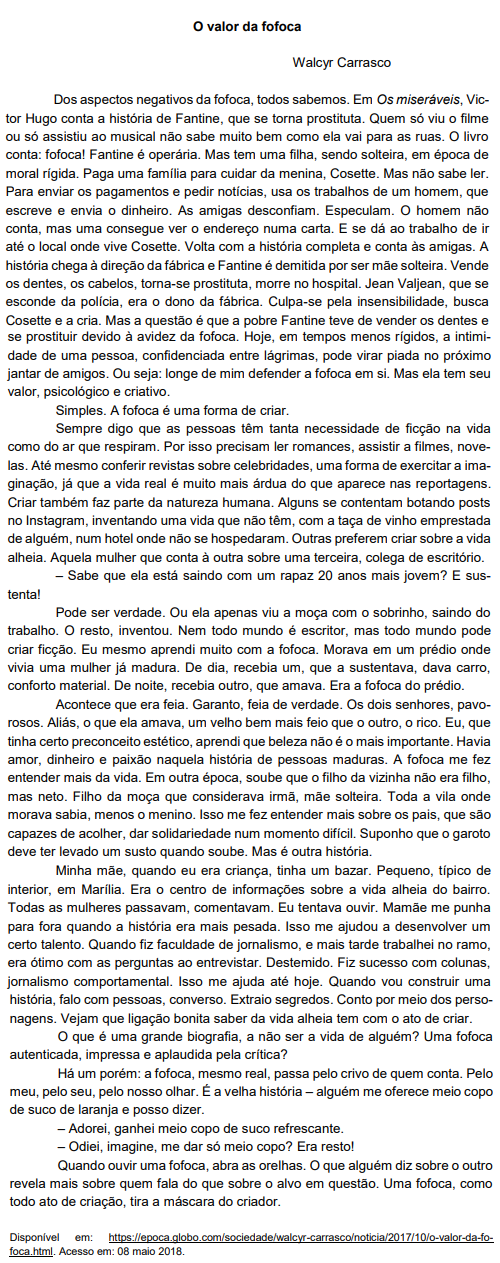

INSTRUÇÃO: De acordo com o script em linguagem SQL para criação das tabelas cliente, produto e compra, responda à questão abaixo.

Escolha a sentença SQL que melhor responda à consulta “Listar o nome do cliente que ainda não realizou compras":

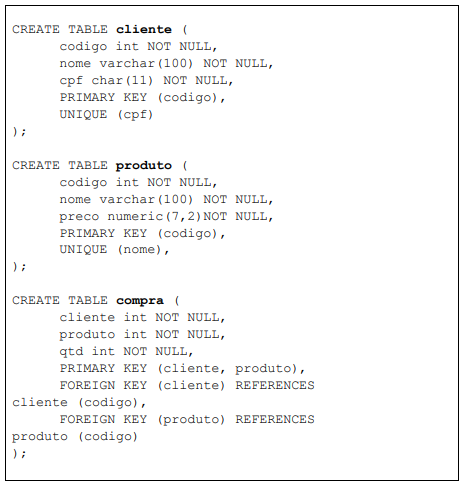

Em relação às opções disponíveis no grupo “Gravar e Inserir Campos" da guia CORRESPONDÊNCIAS do Microsoft Word, versão português do Office 2013, correlacione as colunas a seguir:

Está CORRETA a sequência:

Ao iniciar o texto relatando a história de Fantine, o propósito do locutor do texto é

A figura a seguir é formada por quadrados, em sequência, sendo que a disposição dos números naturais no interior de cada um deles obedece a um mesmo critério lógico. Nessas condições, é CORRETO afirmar que os valores de X e Y são, respectivamente, iguais a:

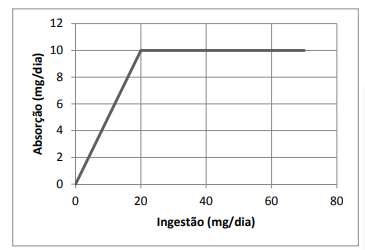

O gráfico a seguir representa a relação entre as grandezas Ingestão e Absorção de um determinado medicamento no organismo humano.

Baseando-se nas informações desse gráfico, é CORRETO afirmar:

Em relação aos sistemas de numeração, o número 37 na representação decimal corresponde, em binário, ao número:

Analise as seguintes afirmativas sobre as funcionalidades disponíveis na guia “OPÇÕES" no Microsoft Outlook, versão português do Office 2013, na janela de edição de uma nova mensagem:

I. A opção  mostra o campo “CCO" para especificar quem irá receber a mensagem secretamente.

mostra o campo “CCO" para especificar quem irá receber a mensagem secretamente.

II. A opção  mostra o campo “CC" para especificar quem irá receber a mensagem.

mostra o campo “CC" para especificar quem irá receber a mensagem.

III. A opção  permite adicionar botões de votação à mensagem.

permite adicionar botões de votação à mensagem.

Estão CORRETAS as afirmativas:

Quando um formulário estiver selecionado no Microsoft Access, versão português do Office 2013, são permitidos os seguintes “Modos de Exibição”, EXCETO:

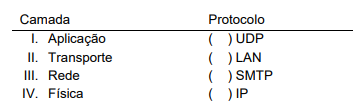

De acordo com o Modelo OSI e os protocolos de cada camada, correlacione as colunas a seguir:

Está CORRETA a sequência:

Analise as seguintes afirmativas sobre as ameaças à Segurança da Informação:

I. “Cavalo de Tróia" é um malware que se mantem oculto em um computador e que pode espionar as atividades do usuário, instalar outras ameaças ou até desabilitar mecanismos de segurança de um computador.

II. Spywares são programas espiões, cujo objetivo é coletar informações sobre uma ou mais atividades realizadas em um computador, mas nem sempre representam uma ameaça à segurança da informação, pois podem ser utilizados apenas para direcionamento de publicidade.

III. O DDOS (Distributed Denial of Service) é um ataque de negação de serviço distribuído, no qual vários computadores são utilizados para inviabilizar a operação de um ou mais serviços e computadores.

Estão CORRETAS as afirmativas: