Na IDE Eclipse Java Oxygen, qual o atalho de teclado que possibilita procurar uma determinada classe Java pelo nome?

Na forma da Lei nº 8.429/1992 (Lei de Improbidade Administrativa), constitui ato de improbidade que importa enriquecimento ilícito:

Assinale a alternativa que indica a função sintática da oração introduzida pela palavra “que”, na linha 07.

De acordo com a Lei Complementar nº 10.098/1994, que dispõe sobre o Estatuto e Regime Jurídico Único dos Servidores Públicos Civis do Estado do Rio Grande do Sul, assinale a alternativa correta acerca da lotação, nomeação, posse e exercício.

No que concerne às modalidades de licitação, a Lei nº 14.133/2021 inovou ao introduzir o diálogo competitivo na lei geral de licitações. Sobre essa modalidade licitatória, assinale a alternativa correta.

Segundo a Constituição Federal, é condição de elegibilidade para o cargo de Juiz de Paz, a idade de:

Os conectivos lógicos são palavras ou símbolos utilizados para conectar proposições de acordo com as regras da lógica formal. A alternativa que apresenta uma disjunção, uma conjunção e uma condicional, nessa ordem, é:

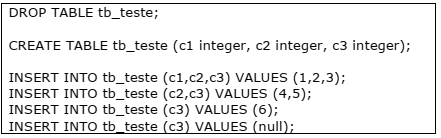

Suponha um banco de dados Oracle Database Express Edition 11g, onde foram executados, um a um, os comandos SQL abaixo:

Caso o comando SELECT, apresentado abaixo, fosse executado, qual seria a saída esperada?

Um SGBD precisa controlar o estado de suas transações. Quais são os possíveis estados de uma transação?

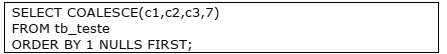

Considere o diagrama Entidade-Relacionamento (ER) da Figura 1 abaixo, construído no software brModelo versão 3.31:

Agora, considere as implementações abaixo:

Implementação 1:

Entidade_1 (cod1, nome, cod2, tipo)

cod2 referencia Entidade_2

Entidade_2 (cod2, nome)

Implementação 2:

Entidade_1 (cod1, nome)

Entidade_2 (cod2, nome, cod1, tipo)

Cod1 referencia Entidade_1

Implementação 3:

Entidade_1 (cod1, nome)

Entidade_2 (cod2, nome)

Entidade_3 (cod1, cod2, tipo)

cod1 referencia Entidade_1

cod2 referencia Entidade_2

Quais implementações representam corretamente o diagrama ER da Figura 1?

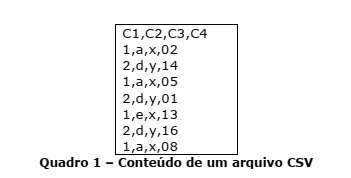

Para responder à questão, considere a situação descrita a seguir. Um técnico precisa importar o arquivo CSV (Comma-Separated Values) do Quadro 1 abaixo, em um banco de dados relacional. A primeira linha do arquivo contém o cabeçalho que define os atributos C1, C2, C3 e C4, enquanto as demais linhas são os valores assumidos por esses atributos em diferentes situações. O técnico deve executar a análise observando apenas o conteúdo disponível, sem levar em consideração quaisquer informações sobre a semântica dos atributos.

A partir da análise dos dados disponíveis, qual seria a chave mais apropriada para ser utilizada?

Para responder à questão, analise o diagrama de classes UML da Figura 2 abaixo.

Uma possível implementação do diagrama em linguagem Java seria a apresentada em qual alternativa?

Confidencialidade, integridade e disponibilidade são os três pilares essenciais da segurança da informação. Relacione a Coluna 1 à Coluna 2, associando os pilares essenciais da segurança às medidas que podem ser utilizadas para reforçar cada um dos pilares.

Coluna 1

1. Confidencialidade.

2. Integridade.

3. Disponibilidade.

Coluna 2

( ) Sistema de controle de versão de arquivos.

( ) Utilização do algoritmo AES.

( ) Plano de backups e recuperação de dados.

( ) Utilização do algoritmo SHA-256 sobre arquivos.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é: