O grupo Alinhamento da guia Página inicial do Excel 2010 oferece botões de alinhamento do texto nas células dentre os quais não se inclui:

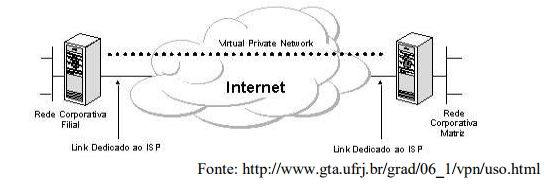

Observe a imagem abaixo referente a uma rede privada virtual:

Analisando a imagem acima, podemos dizer que ela retrata uma:

Qual das alternativas abaixo apresenta um exemplo de atributos de organização de um computador?

Qual das alternativas representa a camada do modelo TCP/IP que é usada pelos programas para comunicação em rede?

Os modelos de referência de camadas OSI e TCP/IP em redes, tem muito em comum. Os dois se baseiam no conceito de uma pilha de protocolos independentes. Além disso,as camadas têm praticamente as mesmas funções. Apesar das semelhanças fundamentais, os dois modelos também têm muitas diferenças. Baseado em seu conhecimento nos modelos de camadas OSI e TCP/IP e em suas diferenças, assinale a alternativa incorreta:

O layout de teclado mais comum é o:

Dentre os padrões mais comuns de uma rede sem fio, qual aquele que transfere dados a uma velocidade máxima de 11 Mbps?

Qual das alternativas abaixo é composta pelos cabos que ligam o armário de telecomunicações às tomadas onde são conectados os computadores da rede?

O Sistema Operacional Windows consiste em componentes no modo núcleo e componentes no modo usuário. No modo usuário há três tipos que são importantes para o Windows de maneira singular: subsistemas de ambiente, DLLs e processos de serviço. Conforme seu conhecimento no modo usuário do Windows, assinale abaixo a alternativa incorreta:

Dentre as alternativas abaixo, qual aquela que apresenta o nome do estilo padrão de personalização de interface gráfica do usuário do Windows XP?

Dentre os conectores abaixo, qual usado para a conexão de cabos do tipo par trançado?

Qual dos componentes abaixo atua a nível da camada de enlace e possibilita a divisão do tráfego entre segmentos?

A habilidade de conectar um computador em qualquer parte do mundo a outro também em qualquer lugar é uma vantagem complicada. Embora exista muito material valioso na Web, estar conectado expõe o computador a dois tipos de perigo: os de entrada e os de saída. O procedimento de segurança é o uso de um firewall. Conforme seus conhecimentos de firewalls, todas as alternativas estão corretas; exceto.:

Políticas de acesso remoto aos sistemas de uma organização são atividades e regras definidas que fazem parte das:

O modelo OSI (Open Systems Interconnection) possui sete camadas: física, enlace de dados, rede, transporte, sessão, apresentação e aplicação. Qual dessas camadas é responsável pela troca de dados e a comunicação entre hosts?