Malware são programas especificamente desenvolvidos para executar ações danosas e atividades maliciosas no computador. O worm é um dos tipos de malware que se propaga automaticamente pelas redes, enviando cópias de si mesmo de computador para computador. Quanto a um ataque desta natureza, assinale a alternativa INCORRETA.

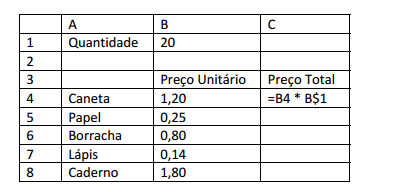

Em uma planilha eletrônica, uma referência é a notação utilizada para identificar uma célula, sendo composta de uma

letra e um número e podem ser absolutas, relativas e mistas. Analise o esquema de células de uma planilha genérica

a seguir.

Ao copiar a fórmula da célula C4 para C5 tem–se a fórmula:

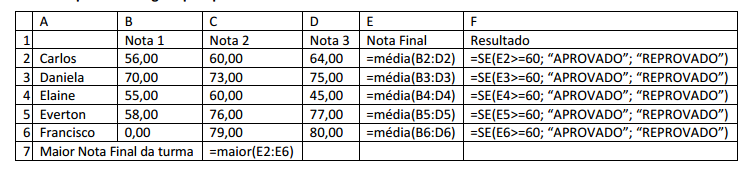

Analise a planilha a seguir que apresenta conteúdos e as fórmulas contidas nas células.

Analisando a planilha anterior, NÃO é correto afirmar que

Com relação ao uso seguro de leitores de e–mails, analise as afirmativas a seguir.

I. Configurar a atualização automática do leitor de e–mails e seus complementos.

II. Permitir a definição automática de cookies e a criação de listas de exceções.

III. Desabilitar o modo de visualização no formato de hipertexto (html).

Estão corretas as afirmativas

Uma senha serve para autenticar uma conta, ou seja, é usada no processo de verificação da sua identidade, assegurando que você é realmente quem diz ser e que possui o direito de acessar o recurso em questão. É um dos principais mecanismos de autenticação usados na internet devido, principalmente, à simplicidade que possui. São consideradas boas práticas de segurança para protegê–la, EXCETO:

Ao manipular arquivos e pastas no Windows XP pode ser necessário excluir arquivos ou pastas. Quanto a este fato,

analise as afirmativas a seguir.

I. Imediatamente após a exclusão deve–se utilizar o comando Desfazer para reverter a operação.

II. Pode–se recuperar arquivo ou pasta na lixeira, pois esta armazena temporariamente os arquivos excluídos.

III. Ao manter pressionada a tecla CTRL e pressionar a tecla DELETE sobre o arquivo selecionado excluirá o arquivo ou

pasta sem envio para a lixeira.

Estão corretas as afirmativas

Quando um programa é executado, ele herda as permissões da conta de usuário que o executou e pode realizar operações e acessar arquivos de acordo com estas permissões. Quanto ao uso da conta de usuário administrador, no Windows XP, NÃO é correto afirmar que

O Internet Explorer 9 possui um modo integrado para você acessar, monitorar e interagir com os arquivos que baixar:

o Gerenciador de download. Este lista os arquivos baixados da internet e permite manter o controle dos downloads

por meio de informações para cada arquivo. São informações do arquivo baixado, EXCETO:

A política de segurança define os direitos e as responsabilidades cada um em relação à segurança dos recursos computacionais que utiliza e as penalidades às quais está sujeito, caso não a cumpra. É considerada uma ação NÃO aceitável relativa à política de segurança: