Julgue o item a seguir, referente à modulação de sinais analógico e digital.

A DM (modulação delta) consiste em comparar o sinal original com um sinal de referência.

A respeito do processo de conversão analógico digital e da PCM (modulação por pulsos codificados), julgue o item seguinte.

Na multiplexação por divisão do tempo (TDM – time division multiplexing) de sinais telefônicos digitais, o primeiro nível da hierarquia norte-americana é composto por trinta tributários do tipo DS0, gerando um sinal multiplexado de 1,544 Mbps.

Acerca das diferentes formas de redes de comunicação comutadas, julgue o item a seguir.

Para a transmissão de dados com perfil de tráfego do tipo rajada (burst), a comutação por circuitos pode ser ineficiente sob o ponto de vista de utilização da capacidade de um enlace de comunicação, uma vez que, nesse tipo de comutação, recursos de comunicação são alocados de forma dedicada durante todo o tempo de conexão mesmo que, temporariamente, não haja dados para transmissão.

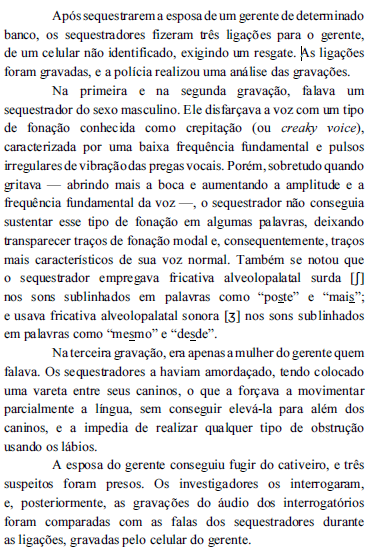

A partir do texto apresentado, julgue o item a seguir.

Ao alterar a fonte de produção acústica do aparelho fonador, o sequestrador necessariamente alterava os pontos e modos de articulação das consoantes, uma vez que os parâmetros articulatórios do filtro dependem dos parâmetros da fonte na produção acústica.

As informações de um departamento e de seus colaboradores devem ser organizadas e armazenadas conforme a estrutura mostrada no diagrama precedente. Para isso, serão utilizados os comandos DDL a seguir.

Tendo como referência as informações apresentadas, julgue o próximo item.

A seguir, é apresentado o diagrama entidade-relacionamento correto para os comandos DDL em questão.

As informações de um departamento e de seus colaboradores devem ser organizadas e armazenadas conforme a estrutura mostrada no diagrama precedente. Para isso, serão utilizados os comandos DDL a seguir.

Tendo como referência as informações apresentadas, julgue o próximo item.

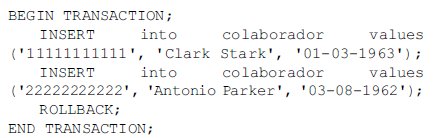

Depois de executados os comandos SQL a seguir, nenhum registro será inserido na tabela

No que se refere aos conceitos de estratégias de distribuição de banco de dados, julgue o item que se segue.

Disponibilidade de um sistema de banco de dados distribuído é, por definição, a característica de o sistema estar sempre disponível para ser utilizado imediatamente.

Julgue o item subsecutivo, no tocante a características de computadores e seus componentes.

Um processador multicore permite que o computador execute tarefas gráficas mais complexas, ou seja: quanto mais núcleos, melhor a qualidade dos gráficos.

No que concerne a sistemas operacionais e tecnologias de virtualização, julgue o item seguinte.

Um sistema operacional classificado como multitarefa é aquele em que vários processos de utilizador (tarefas) estejam carregados em memória; nesse caso, um pode estar ocupando o processador e outros ficam enfileirados, aguardando a sua vez.

Considerando a terminologia e os conceitos básicos de grafos, julgue o item a seguir, relativo ao grafo precedente.

Os vértices A, B, C, D, J, K, L, M têm graus iguais, respectivamente, a 2, 4, 3, 2, 2, 2, 3, 2.

Em relação às estruturas de controle e de fluxo de execução, julgue o item seguinte.

Nos laços while e repeat-until, as sentenças serão executadas pelo menos uma vez.

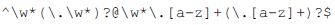

Para realizar a validação de uma lista com 10 mil endereços de emails, será utilizada a seguinte expressão regular.

Nessa situação hipotética,

o metacaractere $ realizará a soma dos endereços de emails validados.

Julgue o item que se segue, a respeito de DNS (domain name service).

O registro DNS do tipo NS resolve um apelido para o hostname, sendo, portanto, uma forma de endereçamento.

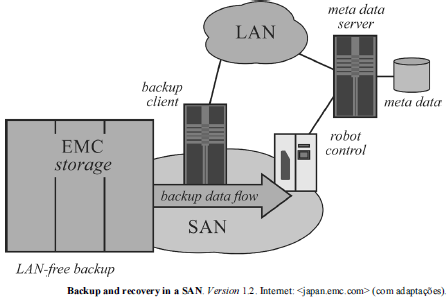

A arquitetura para becape em ambiente SAN (storage area network) na figura precedente leva em consideração conceitos de becape que não precisam necessariamente da rede local para a cópia dos dados. Considerando essas informações e a figura apresentada, julgue o item a seguir.

Dada a capacidade de desempenho de fibre channel, a tecnologia de becape em SAN apresenta como vantagem permitir que a aplicação de becape mova os dados em altas velocidades, já que, normalmente, são requeridas janelas curtas para a realização de cópias de segurança em determinados tipos de sistemas em tempo real.

Softwares desenvolvidos para a Web podem ter diversas vulnerabilidades e cada uma delas pode ser explorada com uma técnica específica. Sendo o ataque bem-sucedido, o atacante tem o controle do sistema. A respeito de características de ataques em software web, julgue o próximo item.

O ataque de CSRF (cross site request forgery) ocorre quando um usuário executa um conteúdo malicioso sem se dar conta, sendo sua principal característica a desnecessidade de o usuário estar autenticado, além da resistência da aplicação com CSRF a XSS (cross site script).