Acerca de APS (Application Platform Suite) e de tecnologia Middleware, julgue os itens subsecutivos.

O desenvolvimento de um Middleware com base em um estilo de arquitetura específico simplifica o projeto de aplicações.

A respeito dos protocolos de acesso múltiplo e de elementos de interconexão, julgue os itens subsecutivos.

Uma bridge pode ser utilizada para interligar duas redes distintas de uma organização.

No que se refere à administração do sistema operacional Windows Server 2008 R2, julgue os seguintes itens.

Quando uma estação de trabalho é inserida em um domínio mantido em um active directory, é criada uma conta com o nome dessa estação.

Com relação aos protocolos de redes locais, julgue os itens subsequentes.

Quando utilizado em uma conexão remota, o protocolo SSH

é capaz de transferir, de forma criptografada, os dados

referentes ao usuário e a senha no momento da autenticação.

Julgue os itens a seguir, relativos a organização e arquitetura de computadores.

Nos computadores pessoais, os barramentos internos ao microprocessador interligam os registradores, caches internos e demais componentes do processador, ao passo que os barramentos locais conectam placas controladoras, interfaces e periféricos.

No que se refere à arquitetura e às características dos sistemas operacionais, julgue os itens que se seguem.

Na arquitetura monolítica de sistemas operacionais, o núcleo do sistema fornece um número reduzido de serviços, como, por exemplo, gerenciamento de memória de baixo nível, comunicação entre processos e sincronização básica de processos, enquanto os demais serviços do sistema são disponibilizados em uma estrutura de camadas.

No que se refere à arquitetura e às características dos sistemas operacionais, julgue os itens que se seguem.

Uma característica dos sistemas de arquivos modernos é suportar um sistema hierárquico em que os diretórios podem ter subdiretórios, e estes podem ter outros subdiretórios, e assim sucessivamente.

No que se refere aos conceitos de segurança da informação, julgue os itens subsequentes.

O repasse de informações institucionais a terceiros viola

a política de confidencialidade fixada na política de segurança

da informação de uma organização.

Julgue os itens a seguir, relativos à criptografia e suas aplicações.

A decriptografia de dados por meio do algoritmo RC4 é realizada com sucesso se os dados tiverem sido criptografados mediante o algoritmo AES (Advanced Encryption Standard) e a mesma chave simétrica tiver sido utilizada em ambos os algoritmos.

A propósito de ataques a redes e serviços, julgue os próximos itens.

Em ataques APT (Advanced Persistent Threat), são aplicadas técnicas de engenharia social para que se invadam, de forma discreta, os sistemas organizacionais.

Com relação ao que dispõe a NBR ISO 31000:2009 acerca da gestão de riscos, julgue os itens subsecutivos.

São consideradas as circunstâncias e as necessidades da organização para se determinar se a análise de riscos será qualitativa, quantitativa ou uma combinação dessas duas formas de análise.

Com base na NBR ISO 22301:2013, que dispõe requisitos para a gestão de continuidade de negócios, julgue os itens que se seguem.

O controle dos processos terceirizados é opcional, motivo pelo qual as organizações podem avaliar tais processos apenas quando considerarem isso necessário.

Acerca da análise de malwares executáveis em ambiente Windows, julgue os itens a seguir.

Informações a respeito das funções que um malware executa podem ser obtidas pela extração de strings desse malware.

Considerando os princípios, teorias e normas contábeis aplicáveis

no Brasil, julgue os itens subsequentes.

Uma conta de natureza devedora que não seja retificadora expressa uma aplicação de recurso.

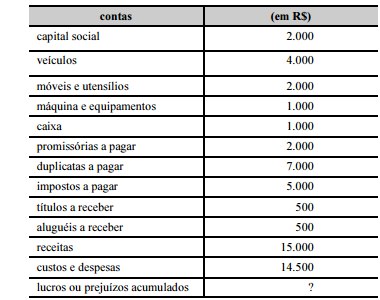

Considerando que a tabela precedente apresenta as únicas contas

relevantes para fins de levantamento do balancete e para a apuração

do resultado do exercício de determinada entidade, julgue os itens

a seguir.

O resultado da entidade no exercício foi deficitário.