Em uma situação hipotética, um Analista de Suporte em Tecnologia da Informação foi incumbido de implantar o serviço de VoIP (Voz sobre IP) no TST. Conhecedor da existência de duas alternativas, que utiliza o H.323 ou o SIP para a implantação, o Analista deve considerar, para a sua escolha, que o

No contexto da segurança de redes de computadores existem basicamente dois tipos de ataques, o passivo e o ativo. Dentre os ataques do tipo passivo, inclui-se

De acordo com o COBIT 5, as quatro dimensões comuns dos habilitadores são Partes Interessadas, Metas, Ciclo de Vida e Boas Práticas. As metas ainda podem ser divididas nas categorias I, II e III, conforme abaixo.

I. define quanto os habilitadores e seus resultados cumprem sua meta levando-se em consideração a situação em que operam, como, por exemplo: os resultados devem ser pertinentes, completos, atuais, apropriados, consistentes, compreensíveis e fáceis de usar.

II. define quanto os habilitadores e seus resultados são disponíveis e seguros, por exemplo: os habilitadores estão disponíveis quando, e, se necessário; o acesso aos resultados é restrito a quem de direito e deles precisar.

III. define o quanto os habilitadores trabalham de forma precisa, objetiva e produzem resultados exatos, objetivos e confiáveis.

As categorias I, II e III são, correta e respectivamente:

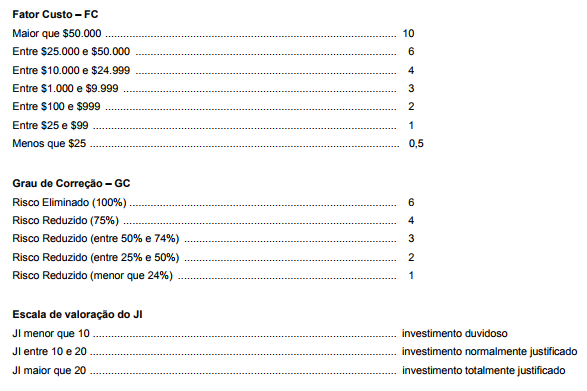

Considere, por hipótese, que um Analista de Suporte foi solicitado a utilizar um método de análise de riscos para apresentar a Justificativa de Investimento − JI em um projeto que tem custo de $20.000 e visa reduzir o risco em 65% com este investimento.

A JI leva em consideração o Valor de Criticidade − VC em comparação com o Fator de Custo − FC (uma valoração de quanto custaria para prevenir o risco de acontecer) e o Grau de Correção − GC (que indica o quanto do risco será de fato reduzido ou eliminado). A Justificativa de Investimento é calculada pela fórmula: JI = VC / (FC × GC) de acordo com os valores indicados abaixo.

De acordo com o exposto, caso o VC seja

Considere as ocorrências abaixo.

I. Tentativas de acesso não autorizado, ocorrência de infecções, ataques e vírus, controle de uso de licença de softwares, erros em logs, limites de desempenho de aplicativos, servidores, elementos de rede, etc.

II. A memória de um servidor atinge 85% de uso e é emitido um aviso.

III. Um link de comunicação cai e é emitido um aviso.

De acordo com a ITIL v3 2011, I, II e III as ocorrências são exemplos, respectivamente, de

Existem várias formas de implementar a virtualização. Uma virtualização completa ocorre quando

O elemento sublinhado pode ser corretamente substituído pelo que se encontra entre parênteses em:

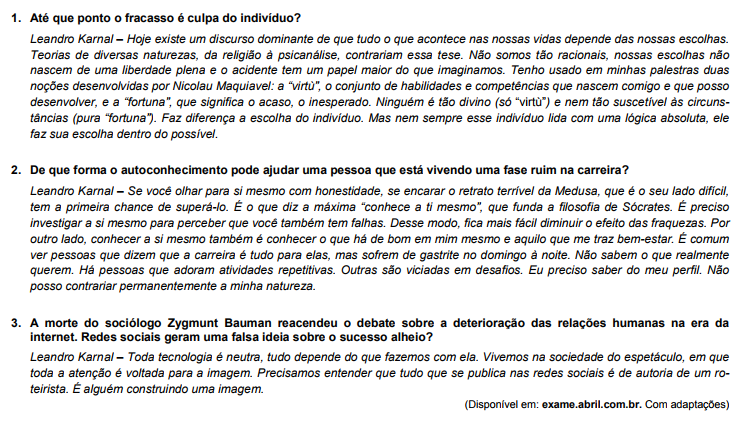

Para responder à questão, considere a entrevista abaixo com o historiador e professor Leandro Karnal.

A pontuação está plenamente adequada na seguinte redação alternativa para um segmento do texto:

Nos programas habitacionais, públicos ou subsidiados com recursos públicos, a pessoa com deficiência ou o seu responsável goza de prioridade na aquisição de imóvel. A propósito do tema, nos termos da Lei nº 13.146/2015,

Nos termos da Lei nº 10.098/2000, especificamente no que concerne aos requisitos de acessibilidade que devem ser observados na construção, ampliação ou reforma de edifícios públicos ou privados destinados ao uso coletivo, considere:

I. Nas áreas externas ou internas da edificação, destinadas a garagem e a estacionamento de uso público, deverão ser reservadas vagas próximas dos acessos de circulação de pedestres, devidamente sinalizadas, para veículos que transportem pessoas portadoras de deficiência com dificuldade de locomoção permanente.

II. Pelo menos um dos acessos ao interior da edificação deverá estar livre de barreiras arquitetônicas e de obstáculos que impeçam ou dificultem a acessibilidade de pessoa portadora de deficiência ou com mobilidade reduzida.

III. Pelo menos dois dos itinerários que comuniquem horizontal e verticalmente todas as dependências e serviços do edifício, entre si e com o exterior, deverão cumprir os requisitos de acessibilidade previstos em Lei.

IV. Os edifícios deverão dispor, pelo menos, de um banheiro acessível, distribuindo-se seus equipamentos e acessórios de maneira que possam ser utilizados por pessoa portadora de deficiência ou com mobilidade reduzida.

Está correto o que consta APENAS em

O gerenciamento do tempo de um projeto que utiliza o PMBoK 5ª edição inclui os processos necessários para gerenciar o término pontual do projeto. Em um destes processos, "Estimar as durações das atividades", a partir de um plano de gerenciamento do cronograma, da lista de atividades com seus atributos e requisitos de recursos, da declaração do escopo do projeto, do registro dos riscos, da estrutura analítica dos recursos, dos fatores ambientais da empresa e dos ativos de processos organizacionais, utiliza-se um conjunto de ferramentas e técnicas para obter a estimativa de duração das atividades. Dentre estas ferramentas e técnicas que podem ser utilizadas estão as opiniões de especialistas, as técnicas de tomada de decisão em grupo, análise de reservas, estimativas análoga e paramétrica e

Considere o algoritmo abaixo.

A complexidade deste algoritmo, na notação Big O, é

Para executar uma consulta na tabela processo de uma base de dados foi utilizado o comando

em uma aplicação criada no Android Studio com instalação padrão. Nesta instrução, os objetos c e db são, respectivamente, dos tipos

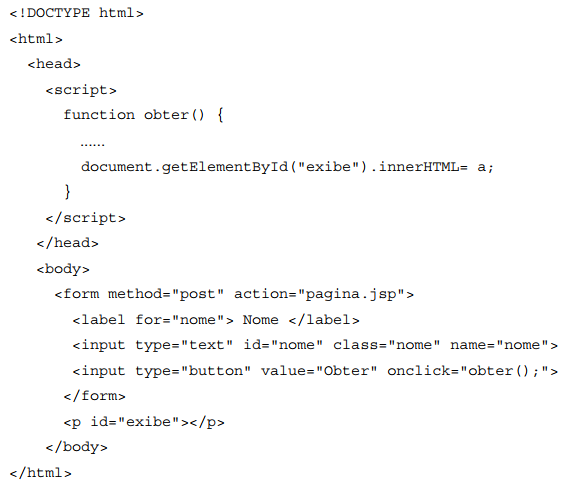

Considere a página web abaixo.

Considere os seguintes comandos:

A lacuna pode ser preenchida corretamente APENAS pelo que consta em