Tiago estava trabalhando numa planilha MS Excel 2010 com dezenas de células preenchidas. Especificamente, a célula C5 continha a fórmula “=SOMA(A10:B20)” e a célula F4 continha a fórmula “=MÁXIMO(C1:C4)”.

Nessas condições, Tiago selecionou a coluna E, clicou o botão direito do mouse e inseriu uma coluna. Em seguida, selecionou a linha 7, clicou o botão direito do mouse e inseriu uma linha.

Após a execução dessas operações, as fórmulas presentes nas células C5 e G4 eram, respectivamente:

Na interface do Windows 10, o painel que serve para fixar aplicativos frequentemente utilizados é conhecido como:

Ameaças persistentes avançadas (APT) utilizam múltiplos vetores de ataque em explorações personalizadas e complexas. A principal característica desse tipo de ameaça é a persistência de forma oculta por um longo período de tempo, com o objetivo de exfiltrar dados ou conduzir interrupção sustentada das operações de negócios de um alvo.

Pode ser considerada uma técnica de persistência:

Comparando-se as unidades de armazenamento externo para computadores de tecnologia HD e SSD, tem-se que, tipicamente,

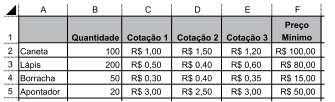

No editor de planilha eletrônica MS-Excel 2016 (em português e em sua configuração padrão), a seguinte planilha foi elaborada. Nela estão presentes três cotações para alguns itens (caneta, lápis, borracha e apontador), bem como a quantidade de itens que se deseja comprar.

Nessa planilha, as células da coluna F (Preço Mínimo) apresentam fórmulas para calcular, automaticamente, quanto será gasto com a compra de cada item, considerando as quantidades desejadas, e sempre utilizando o valor mínimo cotado para cada item.

Diante do exposto, uma fórmula correta para a célula F4 é:

Um texto estava sendo digitado dentro de uma célula do editor de planilha eletrônica MS-Excel 2016 (em português e em sua configuração padrão). Para que seja forçada a mudança de linha em um texto em edição, dentro da mesma célula, deve-se digitar o texto e, a seguir, pressionar uma tecla e, com ela ainda pressionada, pressionar uma segunda tecla. Dessa forma, para forçar a mudança de linha dentro de uma célula do MS-Excel 2016, deve-se pressionar a tecla

Alguns navegadores possuem o modo anônimo (ou navegação privada), que apresenta como algumas de suas características:

Um usuário de um computador com o sistema operacional Windows 10 pretende nomear alguns de seus arquivos. A alternativa que apresenta apenas nomes que podem ser utilizados é:

No editor de planilha eletrônica MS-Excel 2016 (em português e em sua configuração padrão), uma planilha estava sendo editada quando o usuário decidiu alterar o layout de página dessa planilha, visando uma impressão futura na forma desejada. As opções disponíveis para orientação de página de uma planilha no MS-Excel 2016 são

Um dispositivo de segurança muito utilizado para proteger um computador contra acessos não autorizados vindos da Internet é o firewall pessoal. Quando esse dispositivo é configurado adequadamente, ele é capaz de alguns tipos de proteção, como

Um tipo de softwares maliciosos denomina-se ransomware, que tem como principal forma de atuação

Julgue o seguinte item que aborda o tema hardware de computadores.

Um certificado digital do tipo A3 (token-USB ou cartão) é um hardware de entrada.

Acerca do Microsoft Outlook 2013, versão em português do Brasil para Windows 10, julgue o item a seguir.

Nesse software, é possível modificar o conteúdo de um arquivo bitmap inserido como assinatura.

Assinale a opção que apresenta a topologia de rede em que os hosts são conectados a um ponto central compartilhado.

Acerca da arquitetura de redes e das nuvens públicas e privadas, julgue o item subsequente

Uma pequena empresa pode hospedar seu sistema de informações em nuvem pública sem qualquer custo, uma vez que toda nuvem pública é gratuita