Com base na Lei Geral de Proteção de Dados Pessoais (LGPD) e no Marco Civil da Internet, julgue o item a seguir.

Conforme prescreve o Marco Civil da Internet, configuram-se como princípios que disciplinam o uso da Internet no Brasil a proteção da privacidade e a proteção dos dados pessoais, na forma da lei.

Acerca de segurança da informação, julgue o item a seguir.

Um dos objetivos da integridade é permitir que o destinatário de uma mensagem ou informação seja capaz de verificar que os dados não foram modificados indevidamente.

Considerando que uma rede local tenha um firewall configurado para permitir determinados tipos de tráfego de entrada e de saída, julgue o item a seguir.

Se, por padrão, a resolução de nomes ocorre via DNS em determinada porta e determinado protocolo, então, para permitir ou negar esse tipo de tráfego, o firewall deve ter regras específicas considerado o fluxo de dados do DNS na porta 53 UDP e na porta 53 TCP.

De acordo com as Resoluções n.º 468/2022, n.º 396/2021, n.º 335/2020 e n.º 332/2020 da Presidência do CNJ, julgue o item a seguir.

No âmbito dos órgãos do Poder Judiciário, à exceção do Supremo Tribunal Federal (STF), uma das ações da Estratégia Nacional de Segurança da Informação e Cibernética do Poder Judiciário (ENSEC-PJ) é o estabelecimento de modelo centralizado de governança cibernética nacional.

A respeito de JWT (JSON web tokens), julgue o próximo item.

JWT são usados para autenticar usuários antes que eles forneçam credenciais válidas, já que a aplicação que utiliza JWT necessita do UserID.

Para efeito de comparação, os discos DVD comumente utilizados tinham a capacidade de 4,6 Gigabytes. Considerando o padrão de notação decimal, onde 1 Kilobyte é igual a 1000 bytes, assinale a alternativa CORRETA que indica diferença de capacidade entre o DVD comum e o novo disco criado pelos pesquisadores chineses:

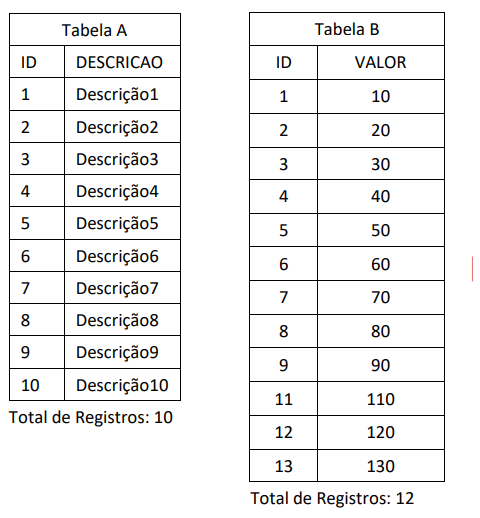

Observe as tabelas A e B, que possuem 10 e 12 registros, respectivamente:

Após executar diferentes tipos de junções entre essas tabelas, o total de registros retornados em cada caso, sendo eles INNER JOIN, RIGHT JOIN, FULL OUTER JOIN, CROSS JOIN e LEFT JOIN, é, respectivamente:

Com base nos conceitos do sistema operacional Microsoft Windows 10, avalie as afirmações abaixo:

I. No Windows 10, ao excluir um arquivo usando a tecla "Delete", o arquivo é permanentemente removido do sistema sem passar pela Lixeira.

II. A área de transferência permite ao usuário copiar e mover arquivos e textos entre diferentes locais, armazenando temporariamente os dados copiados ou cortados.

III. Atalhos são ícones que permitem acesso rápido a arquivos, pastas ou programas e ocupam menos espaço no disco rígido do que os próprios arquivos originais.

Está correto o que se afirma em:

O navegador web Firefox versão 125 em português do Brasil possibilita a instalação de programas normalmente desenvolvidos por terceiros que permitem adicionar recursos ao Firefox para personalizar a experiência de navegação. Como são denominados esses programas?

Em um e-commerce, os cookies podem manter os itens selecionados no carrinho de compras. Em páginas web que requerem login e senha, os dados criptografados de acesso podem ser armazenados em um cookie, mantendo sua sessão ativa e prolongando a validade das credenciais de login. Essa funcionalidade proporciona uma experiência de navegação mais conveniente. Apesar da popularidade crescente, os cookies não possuem a capacidade de coletar informações sensíveis sobre os usuários de um site ou serviço específico. Para verificar se um site utiliza cookies, você pode seguir estes passos: no site em questão, pressione as teclas de atalho "Ctrl + Shift + I" (no Windows) ou "Cmd + Option + I" (no macOS) para acessar as ferramentas de desenvolvedor do navegador. Em seguida, navegue até a guia "Application" ou "Aplicativos" e expanda a seção "Cookies". Isso permitirá visualizar informações detalhadas sobre os cookies, incluindo nome, valor e data de expiração.

O armazenamento em nuvem utiliza servidores remotos para guardar uma variedade de dados, incluindo arquivos, dados empresariais, vídeos e imagens. Os usuários carregam seus dados para esses servidores por meio de uma conexão com a Internet, onde são armazenados em máquinas virtuais dentro de servidores físicos. Para garantir disponibilidade e redundância, os provedores de

nuvem distribuem os dados por diversas máquinas virtuais em data centers ao redor do mundo. Se a demanda de armazenamento aumentar, mais máquinas virtuais são ativadas para lidar com a carga. Os usuários podem acessar seus dados no armazenamento em

nuvem por meio de uma variedade de interfaces, como portais web, navegadores ou aplicativos para dispositivos móveis, utilizando uma interface de programação de aplicativos (API). O armazenamento em nuvem está disponível em quatro modelos diferentes.

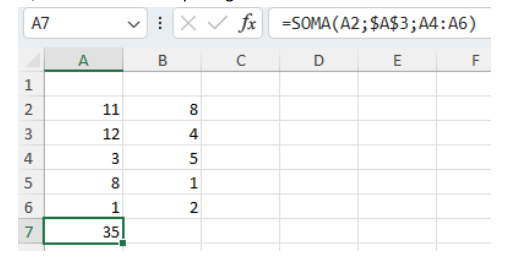

Considere o trecho de planilha abaixo, gerada no Microsoft Excel 365, em sua versão em português

Ao se copiar o conteúdo da célula A7 para B7, usando a sequência de comandos de selecionar A7, teclar Ctrl-C, selecionar B7 e teclar ENTER, o valor mostrado em B7 será

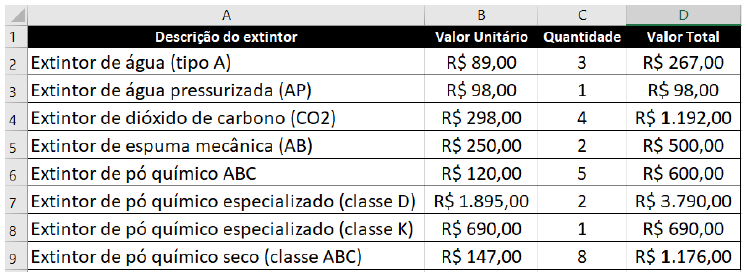

Dada a necessidade de reforço das medidas de segurança contra incêndios nos estabelecimentos penitenciários sob a jurisdição da SEAP/BA, seu setor de compras realizou um levantamento referente a preços de extintores de incêndio, além de suas demandas internas em quantidade e custo total por tipo de extintor.

Esse levantamento gerou a planilha de Excel (integrantes da suíte Microsoft 365, versão português), apresentada a seguir:

As colunas B e D estão formatadas com o tipo “Moeda”. A coluna A está formatada como “Texto” e a coluna C, como “Geral”.

Ao analisar a planilha, é possível afirmar que a aplicação da fórmula:

No contexto do funcionamento básico de um computador e seus componentes principais, assinale a afirmativa correta.

É um recurso nativo da configuração de página no Word