Acerca das técnicas de armazenamento e backup, é CORRETO afi rmar que:

Para acessar, por meio do Windows Explorer, o diretório raiz de um computador com MS-Windows 7, em sua configuração padrão e com apenas uma partição no único disco rígido disponível, um usuário acessa o seguinte diretório:

O ícone Caixa de Texto, localizado no grupo Texto, da guia Inserir, do MS-PowerPoint 2010, em sua configuração padrão é:

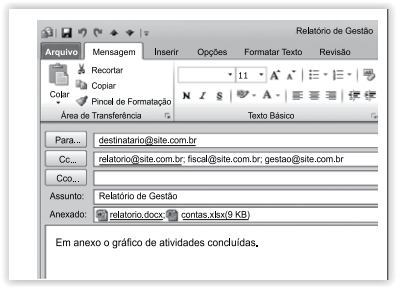

A imagem a seguir, mostra um e-mail sendo preparado

por meio do MS-Outlook 2010, em sua configura-

ção padrão. Pela imagem, é possível perceber que o

e-mail será enviado para _____destinatário(s) e

contém _____anexo(s).

Assinale a alternativa que preenche, correta e respectivamente,

as lacunas do enunciado.

Uma das tarefas mais comuns realizadas a partir de um

navegador (browser) na Internet é o download de arquivos.

No Google Chrome, para verificar quais downloads estão

em andamento e quais foram realizados recentemente,

basta digitar na linha de endereço do navegador a

instrução:

Os pen drives são dispositivos utilizados principalmente para se armazenarem arquivos que podem ser transportados e manipulados em outros computadores. Os pen drives normalmente:

Os atalhos de teclado são combinações de duas ou mais

teclas que realizam uma tarefa que normalmente exigiria

um mouse ou outro dispositivo apontador. Atalhos de

teclado podem poupar tempo e esforço enquanto se usa

Windows ou outros aplicativos. Para o funcionário, no

desempenhar de suas funções, ganhar tempo significa

acelerar o processo e facilitar suas tarefas. Assinale a

alternativa que indica, respectivamente, os corretos atalhos

para as ações descritas.

I. Recortar o item selecionado.

II. Colar o item selecionado.

III. Desfazer uma ação.

A grande extensão da base de informações

disponíveis na Internet têm gerado situações onde a

quantidade de resultados torna o processo de busca

ineficiente. Para melhorar os índices de exatidão

nestas buscas, os sistemas de busca (p.ex. google)

utilizam códigos especiais associados aos termos de

busca para refinar seus resultados. Em uma

situação de rotina em que se pretende encontrar

sites que se referem a animais e em especial a

coelhos brancos, deve-se digitar os termos de busca

no formato:

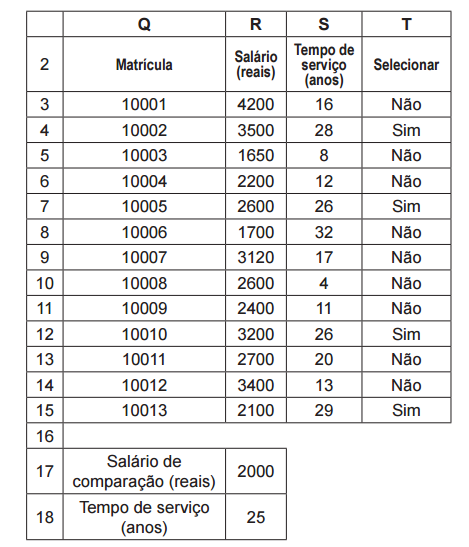

Um assistente administrativo deseja selecionar funcioná-

rios com salários e tempo de serviço simultaneamente superiores

a determinados valores. Para isso construiu uma

planilha eletrônica Excel. Um trecho dessa planilha está

reproduzido abaixo.

Para obter o resultado da coluna T, o assistente realizou

os seguintes procedimentos:

1) preencheu as colunas Q, R e S com as informações

dos funcionários;

2) preencheu as células R17 e R18 com os valores a

partir dos quais os funcionários seriam selecionados;

3) digitou uma fórmula na célula T3 e depois “copiou"

essa fórmula nas células de T4 até T15 (clicou Ctrl+C

na célula T3 e Ctrl+V nas células de T4 até T15).

Qual foi a fórmula digitada pelo assistente?

Um determinado usuário administrativo (superusuário) do sistema operacional Linux disparou o seguinte comando em um X-terminal no diretório conhecido como raiz ou barra: rm A* . O resultado desse comando, após pressionar a tecla Enter do teclado, foi

Na atualidade, com o advento da internet e da informação, tornaram-se muito comuns diferentes formas de ataques a computadores. Esses crimes, os quais todos os usuários correm o risco de sofrer, podem causar danos aos computadores e aos seus usuários, como perda de arquivos, invasão de privacidade, danos financeiros, dentre outros. Sendo assim, existe uma gama de técnicas para vitimar um computador. Assinale a alternativa que apresenta somente o nome de técnicas de ataque a computadores.

Nas versões mais recentes do sistema operacional Windows da Microsoft, existe o conceito de Ponto de Restauração que, segundo manuais oficiais do sistema operacional, é

Considere que, utilizando uma máquina com sistema operacional Windows, um usuário tenha inserido uma linha em branco em uma planilha do Microsoft Excel, em sua configuração padrão. Assinale a opção que apresenta a tecla que deverá ser acionada, nessa situação, para repetir essa última ação do usuário.

Acerca dos conceitos e das tecnologias relacionados à Internet, ao Internet Explorer 8 e à segurança da informação, julgue os itens subsequentes.

O Modo de Exibição de Compatibilidade do Internet Explorer 8,

quando ativado, faz que páginas web desenvolvidas a partir de

versões anteriores ao Internet Explorer 8 sejam exibidas como

se estivessem usando uma versão mais recente do navegador.

Acerca dos conceitos e das tecnologias relacionados à Internet, ao Internet Explorer 8 e à segurança da informação, julgue os itens subsequentes.

O principal protocolo que garante o funcionamento da Internet

é o FTP, responsável por permitir a transferência de hipertexto

e a navegação na Web.