Acerca do Microsoft Outlook 2013, versão em português do Brasil para Windows 10, julgue o item a seguir.

A configuração do servidor SMTP não é necessária para enviar um e-mail, apenas para receber.

Sobre protocolos da arquitetura de rede TCP/IP, analise as afirmativas a seguir.

I. O protocolo ICMP [RFC 792] é usado por hospedeiros e roteadores para trocar informações da camada de rede entre si como, por exemplo, alertas de erros.

II. O protocolo BGP [RFC 4271] faz o roteamento entre ASs (autonomous systems) na internet, sendo capaz de determinar rotas “boas” para sub-redes de acordo com alcançabilidade e política dos ASs envolvidos.

III. O serviço DNS consiste em um banco de dados distribuído, executado em uma hierarquia de servidores DNS e um protocolo de camada de aplicação, que permite que hospedeiros façam consultas, com o objetivo de traduzir nomes em endereços IP.

Está correto o que se afirma em

O gerente de TI de uma empresa orientou sua equipe, por questões de segurança, a atualizarem o firmware dos roteadores instalados na companhia. Sobre o assunto, analise as afirmativas seguintes e marque a alternativa correta:

I- Firmware encaixa-se na classificação de software.

II- Um firmware fica armazenado em uma memória que é parte integrante do hardware.

O serviço de correio eletrônico é uma ferramenta essencial para o trabalho do dia a dia dos colaboradores de uma empresa.

Para garantir a segurança da comunicação do cliente de correio eletrônico com os servidores de correio eletrônico de entrada e de saída de mensagens, é importante configurar a utilização do padrão de segurança

Julgue o próximo item, a respeito de Internet e intranet.

Sendo o HTTPS um protocolo de segurança utilizado em redes privadas de computadores, infere-se que o endereço https://intra.pcdf.df.br identifica necessariamente um sítio localizado em um servidor de uma intranet

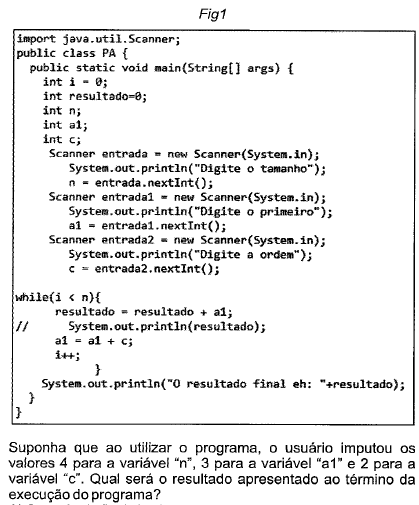

Considere o seguinte programa exemplo (Fig1) escrito em linguagem Java:

Em gerencia de projetos, a subdivisão hierárquica do trabalho do projeto em partes menores, mais facilmente gerenciáveis e estruturada em árvore para evidenciar o que é realmente necessário para a execução de um projeto, é conhecida como:

No contexto das redes de computadores com acesso à internet e no que diz respeito à arquitetura TCP/IP, três protocolos são empregados no serviço de e-mail, caracterizados a seguir.

I. É usado para o envio de mensagens na internet, por meio do uso da porta 25, que é a padrão para envio de mensagens, havendo a alternativa de uso das portas 465 e 587.

II. É usado na recepção de mensagens , particularmente para sincronização no servidor, por meio da porta 143 com conexões sem criptografia e, como alternativa, a porta 993 para conexões seguras com criptografia TLS/SSL. No seu funcionamento, é um protocolo que sempre mantém cópia das mensagens no servidor.

III. É usado na recepção de mensagens, por meio da porta 110 com conexões sem criptografia e, como alternativa, a porta 995 para conexões seguras com criptografia TLS/SSL. No seu funcionamento, é um protocolo que baixa as mensagens e as apaga do servidor.

Os protocolos caracterizados em I, II e III são conhecidos, respectivamente, pelas siglas:

Considerando essa situação hipotética e assuntos a ela relacionados, julgue o item a seguir.

Se Paulo usasse o browser para acessar sua caixa de emails no órgão por meio do protocolo SSL (Secure Sockets Layer), que opera na camada de rede da pilha de protocolos TCP/IP, tal protocolo garantiria a segurança dos seus dados, diminuindo riscos de ataque aos seus dispositivos, de modo que o invasor não teria acesso aos arquivos do usuário.

Sobre estrutura de dados, analise as afirmativas a seguir e marque a alternativa correta:

I-Tanto filas como pilhas são listas lineares.

II- Uma pilha possui regime de LIFO (last in first out) enquanto uma fila possui o regime FIFO (first in firstout).