Fórmulas matriciais são capazes de estender uma fórmula a um grupo de células adjacentes digitando-a apenas uma vez, aumentando a produtividade. Assinale, a seguir, uma forma correta de se criar uma fórmula matricial no Microsoft Excel 2013.

Considerando a utilização da planilha eletrônica Microsoft Office Excel 2019, configuração padrão, idioma Português-Brasil, sobre funções na planilha eletrônica, marque V para as afirmativas verdadeiras e F para as falsas.

( ) REPT: pode ser utilizada para repetir um texto por um determinado número de vezes, utilizando, para isso, dois parâmetros.

( ) MÁXIMO: pertence à categoria de funções estatísticas; é utilizada para retornar o valor máximo em uma lista de argumentos.

( ) ABS: retorna o valor absoluto de um número, utilizando, para isso, um parâmetro com o número e outro com a quantidade de casas decimais a serem utilizadas.

( ) INT: arredonda um número para cima até o número inteiro mais próximo.

A sequência está correta em

Existem várias resoluções de tela de monitor para o Sistema Operacional Microsoft Windows. As mais principais e existentes são:

(1) 1024 x 1280

(2) 1280 x 720

(3) 1920 x 1080

(4) 2560 x 1440

Da relação apresentada:

Quanto às principais características técnicas dos editores de texto Microsoft Word e LibreOffice Writer, analise as afirmativas a seguir e dê valores Verdadeiro (V) ou Falso (F).

( ) Os arquivos DOCX do Microsoft Word podem ser abertos no LibreOffice Writer.

( ) O LibreOffice embora seja gratuito ainda não está disponível para o Windows 10.

( ) Tanto o Microsoft Word como o LibreOffice Writer possuem versões em português.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Quanto aos recursos existentes na grande maioria das impressoras multifuncionais, analise as afirmativas a seguir.

I. Existe a função de realizar cópias.

II. Possibilita digitalizar documentos.

III. Pode ser monocromática ou colorida.

Das afirmativas:

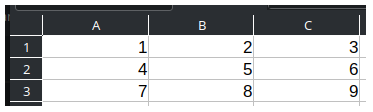

Quanto a Planilha Eletrônica apresentada logo abaixo, analise as afirmativas a seguir e dê valores Verdadeiro (V) ou Falso (F).

( ) a soma da célula B2 com a C3 terá como resultado 14.

( ) o resultado da fórmula =SOMA(A1:C1) será de 6.

( ) com a fórmula =A3^B1 teremos como resultado 49.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Conforme os preceitos da NBR ISO/IEC 27002:2013 acerca da classificação e do controle de ativos de informação, julgue o item a seguir.

Convém que o ativo seja protegido e classificado pelo proprietário.

Conforme os preceitos da NBR ISO/IEC 27002:2013 acerca da classificação e do controle de ativos de informação, julgue o item a seguir.

É responsabilidade do gestor de segurança da informação a classificação das informações dos ativos.

De acordo com as previsões da NBR ISO/IEC 27002:2013 a respeito da segurança de ambientes físicos, julgue o item seguinte

Instalações de processamento de informação gerenciadas pela organização devem ser fisicamente integradas e conectadas àquelas gerenciadas por partes externas, que são registradas e auditadas a cada acesso.

A respeito da gestão de riscos segundo a NBR ISO/IEC 27005, julgue o próximo item.

A lista de componentes com responsáveis e localidades é obtida no processo de identificação dos riscos.

Com base na NBR ISO/IEC 22313, julgue o item subsequente, acerca da continuidade de negócio.

No estabelecimento do plano de continuidade do negócio, deve ser incluído o compromisso com a melhoria contínua do sistema de gestão de continuidade de negócio.

A respeito de algoritmos de hash, julgue o item que se segue.

É possível utilizar uma função de resumo para verificar a integridade de um arquivo ou mesmo para gerar assinaturas digitais..

Acerca da certificação digital e de suas aplicações, julgue o item subsequente.

Entre os componentes de uma PKI, como ICP-Brasil, a autoridade certificadora raiz (AC-raiz) é a responsável pela emissão da lista de certificados revogados (LCR).

Acerca da certificação digital e de suas aplicações, julgue o item subsequente

O certificado digital valida uma assinatura digital por meio da vinculação de um arquivo eletrônico a essa assinatura, de modo que tanto a assinatura quanto esse arquivo são protegidos por criptografia pelo certificado digital.

No que se refere aos ataques cibernéticos, julgue o item seguinte.

O ataque em que se explora a utilização do buffer de espaço durante a inicialização de uma sessão do protocolo de controle de transmissão é conhecido como TCP SYN flood.