Considerando os conhecimentos em Informática, julgue, como Certo (C) ou Errado (E), o item a seguir.

Obs.: O caractere “+”, quando utilizado, serve apenas para interpretação do item.

A extensão do arquivo define o seu formato, assim como a função que ele desempenha no Sistema Operacional. As extensões .JPG, .BMP, .RTF e .GIF, em suas formas originais, representam arquivos de imagem.

Considerando os conhecimentos em Informática, julgue, como Certo (C) ou Errado (E), o item a seguir.

Obs.: O caractere “+”, quando utilizado, serve apenas para interpretação do item.

“Phishing” é o nome dado a uma forma de fraude eletrônica que consiste em obter informações fornecidas pelo próprio usuário através de e-mails e páginas web falsas, por exemplo.

Considerando os conhecimentos em Informática, julgue, como Certo (C) ou Errado (E), o item a seguir.

Obs.: O caractere “+”, quando utilizado, serve apenas para interpretação do item.

Em um computador com um HD dividido em duas partições formatadas com o sistema de arquivos NTFS denominadas C: e D:, ao se realizar um backup de dados contidos em C:/dados para D:/ backup, corre-se o risco de perda desses dados, caso haja uma falha de hardware nesse HD.

Para abrir a janela executar do Microsoft Windows 8 devemos pressionar as teclas:

A imagem obtida do MS PowerPoint 2010 BR representa ao grupo do SmartArt:

As funções no Microsoft Excel são comandos que existem para executarmos equações matemáticas complexas, ou equações de comparação, referência, condição, contagem e, até mesmo, operações com texto.

A função que realiza uma avaliação comparativa entre dois valores (células) e retorna uma das duas respostas definidas em seus argumentos é chamada:

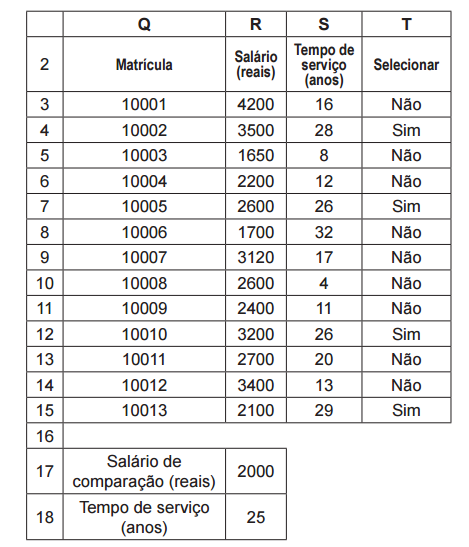

Um assistente administrativo deseja selecionar funcioná-

rios com salários e tempo de serviço simultaneamente superiores

a determinados valores. Para isso construiu uma

planilha eletrônica Excel. Um trecho dessa planilha está

reproduzido abaixo.

Para obter o resultado da coluna T, o assistente realizou

os seguintes procedimentos:

1) preencheu as colunas Q, R e S com as informações

dos funcionários;

2) preencheu as células R17 e R18 com os valores a

partir dos quais os funcionários seriam selecionados;

3) digitou uma fórmula na célula T3 e depois “copiou"

essa fórmula nas células de T4 até T15 (clicou Ctrl+C

na célula T3 e Ctrl+V nas células de T4 até T15).

Qual foi a fórmula digitada pelo assistente?

Um determinado usuário administrativo (superusuário) do sistema operacional Linux disparou o seguinte comando em um X-terminal no diretório conhecido como raiz ou barra: rm A* . O resultado desse comando, após pressionar a tecla Enter do teclado, foi

Na atualidade, com o advento da internet e da informação, tornaram-se muito comuns diferentes formas de ataques a computadores. Esses crimes, os quais todos os usuários correm o risco de sofrer, podem causar danos aos computadores e aos seus usuários, como perda de arquivos, invasão de privacidade, danos financeiros, dentre outros. Sendo assim, existe uma gama de técnicas para vitimar um computador. Assinale a alternativa que apresenta somente o nome de técnicas de ataque a computadores.

Nas versões mais recentes do sistema operacional Windows da Microsoft, existe o conceito de Ponto de Restauração que, segundo manuais oficiais do sistema operacional, é

Considere que, utilizando uma máquina com sistema operacional Windows, um usuário tenha inserido uma linha em branco em uma planilha do Microsoft Excel, em sua configuração padrão. Assinale a opção que apresenta a tecla que deverá ser acionada, nessa situação, para repetir essa última ação do usuário.

No editor de textos Word do pacote MSOffice 2010 BR, o

acionamento dos ícones  tem, respectivamente, as seguinte finalidades:

tem, respectivamente, as seguinte finalidades:

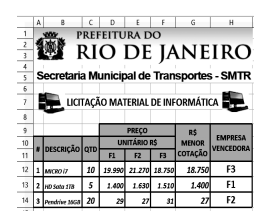

Observe a planilha abaixo, criada no software Calc do pacote

LibreOffice 4.3, versão em português.

Na planilha foram realizados os procedimentos abaixo:

· Em G12, G13 e G14 foram inseridas expressões usando a

função MENOR para determinar a menor cotação para o item

entre as três empresas fornecedoras.

· A indicação da empresa vencedora nas células H12, H13 e

H14 foi determinada por meio do emprego da função SE comparando

a menor cotação com os valores das empresas fornecedoras

para o item considerado, usando o conceito de

referência absoluta.

Nessas condições, as expressões inseridas em G12 e H13

foram, respectivamente:

Após navegar no Google Chrome, a janela desse browser pode ser fechada por meio do acionamento de um ícone ou pela execução de um atalho de teclado. Esse ícone e o atalho de teclado são, respectivamente: