Analise as seguintes afirmativas sobre os gráficos disponíveis no Microsoft Excel, versão português do Office 2010:

I – O ícone

II – O ícone

III – O ícone

Estão CORRETAS as afirmativas:

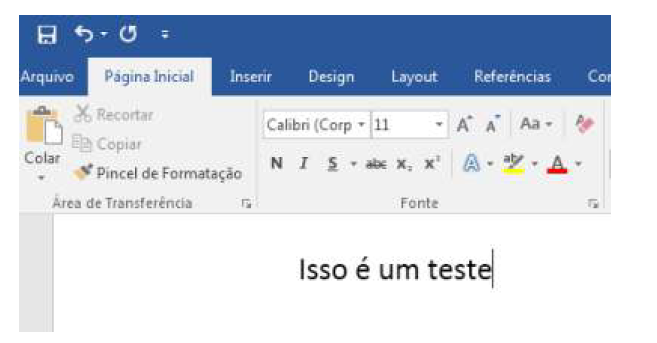

Qual a fonte disponível no Microsoft Word, versão português do Office 2010, usada para formatar o texto abaixo?

O _________________________ traz uma das melhores planilhas existentes no mercado. As planilhas eletrônicas são programas que se assemelham a uma folha de trabalho, na qual podemos colocar dados ou valores em forma de tabela e aproveitar a grande capacidade de cálculo e armazenamento do computador para conseguir efetuar trabalhos que, normalmente, seriam resolvidos com uma calculadora, lápis e papel.

Completa corretamente a lacuna do texto a alternativa:

Um Técnico Judiciário precisa mudar o nome e a senha da rede wireless do escritório onde trabalha, pois desconfia que ela está sendo utilizada por pessoas não autorizadas. Para isso, ele deve entrar na área de configuração do modem que recebe a internet e que também é roteador. Para acessar essa área, no computador ligado ao modem-roteador, deve abrir o navegador web e, na linha de endereço, digitar o

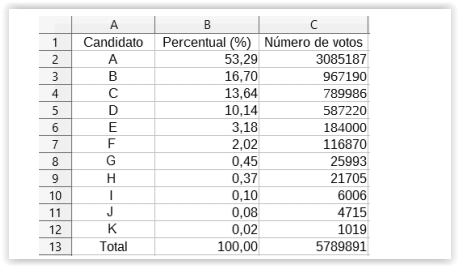

Considere a planilha abaixo, digitada no LibreOffice Calc versão 5.1.5.2 em português.

A planilha mostra o resultado das eleições em uma cidade, onde o total de votos aparece na célula C13. Os valores que

aparecem nas células da coluna B são resultado de cálculos que utilizam os valores da coluna C para obter o percentual de

votos de cada candidato. Na célula B2 foi digitada uma fórmula que depois foi arrastada até a célula B13, realizando

automaticamente todos os cálculos dessa coluna. A fórmula digitada foi

Observe a figura a seguir no Microsoft Word 2016. Você perceberá que os botões Recortar e Copiar estão na cor cinza (não habilitados). Podemos torná-los ativos para que fiquem habilitados para o usuário da seguinte forma:

Fórmulas em planilhas no Microsoft Excel podem conter erros que precisam ser corrigidos.

Com relação aos tipos de erros no Microsoft Excel, assinale a alternativa correta.

Identifique abaixo as afirmativas verdadeiras ( V ) e as falsas ( F ) sobre Negação de Serviço (DoS e DDoS):

( ) Negação de serviço, ou DoS (Denial of Service) é uma técnica pela qual um atacante utiliza um computador para tirar de operação um serviço, um computador ou uma rede conectada à Internet.

( ) Quando utilizada de forma coordenada e distribuída, ou seja, quando um conjunto de computadores é utilizado no ataque, recebe o nome de negação de serviço distribuído, ou DDoS (Distributed Denial of Service).

( ) O principal objetivo dos ataques de Negação de Serivço (DoS e DDoS) é invadir e coletar informações do alvo.

( ) Uma pessoa pode voluntariamente usar ferramentas e fazer com que seu computador seja utilizado em ataques. A grande maioria dos computadores, porém, participa dos ataques sem o conhecimento de seu dono, por estar infectado e fazendo parte de botnets.

Assinale a alternativa que indica a sequência correta, de cima para baixo.

Com relação aos protocolos utilizados no âmbito do correio eletrônico são realizadas as seguintes afirmativas:

1.Através de um programa cliente que envia comandos ao servidor de correio eletrônico que suporta o protocolo IMAP, o usuário pode manipular suas mensagens e pastas (também chamadas de “folders") a partir de computadores diferentes em diversas localidades sem que seja necessária a transferência das mesmas do servidor para o computador de onde se está fazendo o acesso.

2.O protocolo IMAP não se destina a fornecer extensas operações de manipulação de correio no servidor; normalmente, o correio é baixado e depois excluído.

3.Quando um cliente SMTP possui uma mensagem para transmitir, ele estabelece um canal de transmissão (two-way) com um servidor SMTP. A responsabilidade do cliente SMTP é transmitir a mensagem de correio eletrônico para um ou mais servidores SMTP, ou reportar sua falha na tentativa de transmissão.

Assinale a alternativa que indica todas as afirmativas corretas.

Vários problemas de segurança surgiram a partir do crescimento das redes. Como exemplo destes problemas temos roubo de senhas e interrupção de serviços até problemas de personificação, onde uma pessoa faz-se passar por outra para obter acesso privilegiado. Surgiu então a necessidade do aprimoramento do processo de autenticação, que consiste na verificação da identidade dos usuários.

Com relação a este assunto são realizadas as seguintes afirmativas:

1.A verificação ou autenticação em duas etapas (two-factor authentication, também chamada de aprovação de login, verificação ou autenticação em dois fatores ou, ainda, verificação ou autenticação em dois passos) adiciona uma segunda camada de proteção no acesso a uma conta, dificultando que ela seja indevidamente acessada, mesmo com o conhecimento da senha. É um recurso opcional oferecido por diversos serviços de Internet, como Webmail, redes sociais, Internet Banking e de armazenamento em nuvem.

2.Na verificação em duas etapas são utilizados dois passos de checagem, ou seja, é feita uma dupla verificação. Adicionando uma segunda etapa de verificação fica mais difícil a invasão de uma conta de usuário. Mesmo que um atacante venha a descobrir uma senha ela, isoladamente, não será suficiente para que ele consiga acessar a conta. O atacante necessitará executar a segunda etapa, o que tornará a invasão mais difícil de ser realizada.

3.Existem três grupos básicos de mecanismos de autenticação, que se utilizam de: aquilo que você é (informações biométricas, como a sua impressão digital, a palma da sua mão, a sua voz e o seu olho), aquilo que apenas você possui (como seu cartão de senhas bancárias e um token gerador de senhas) e, finalmente, aquilo que apenas você sabe (como perguntas de segurança e suas senhas).

Assinale a alternativa que indica todas as afirmativas corretas.

Qual o atalho de teclado do Windows 10 possibilita abrir a janela do Gerenciador de Tarefas do Windows?

O ícone abaixo, do MS Powerpoint 2016 em português refere-se às/ao:

Sobre a funcionalidade de Acesso Rápido do Explorador de Arquivos do Windows 10 Pro em português, considere as seguintes afirmativas.

1.Pode-se fixar uma pasta à lista de acesso rápido uma vez com a pasta aberta no explorador de arquivos, clicando com o botão direito do mouse sobre Acesso Rápido e selecionando 'Fixar pasta atual em Acesso rápido'.

2.Pode-se fixar Acesso rápido no menu Iniciar, o que facilita o acesso ao seu conteúdo.

3.Acesso rápido pode mostrar ou não os arquivos usados recentemente e também as pastas mais usadas, conforme a preferência do usuário.

Assinale a alternativa que indica todas as afirmativas corretas.

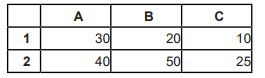

Com base na planilha do Excel abaixo, assinale a alternativa que apresenta a fórmula correta que está embutida na célula C2:

Quanto às ferramentas e aplicativos de navegação e de correio eletrônico, analise as afirmativas abaixo, dê valores Verdadeiro ( V ) ou Falso ( F ) e assinale a alternativa que apresenta a sequência correta (de cima para baixo):

( ) enquanto o protocolo SMTP é para envio, o POP3 é para receber e-mails.

( ) o correio eletrônico é tipicamente uma ferramenta de comunicação síncrona.

( ) o IP (Internet Protocol) possui atualmente somente as versões IPv4 e IPv6.