Quais são as teclas que, se pressionadas juntas no MS Word, acionarão as opções para recorte de um texto ou objeto selecionado no documento aberto?

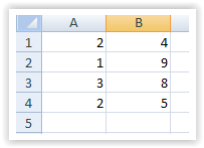

Analise a planilha a seguir gerada pelo Excel.

Qual o resultado da célulaC1=SOMASE(A1:A4;2;B1:B4)?

Qual é o comando utilizado no sistema operacional Linux com objetivo de criar diretórios?

Assinale a alternativa que apresenta corretamente a função da ferramenta Windows System Resource Manager (WSRM).

O que deverá ocorrer ao acessar o prompt de comando (CMD) do sistema operacional Windows 7 e executar o comando TREE?

Para a realização de cópias de segurança, o usuário pode utilizar os seguintes dispositivos:

Com relação ao correio eletrônico, ao receber um e-mail, se quisermos repassá-lo para outro endereço, devemos usar o recurso

No que diz respeito ao programa de navegação Google Chrome e aos procedimentos de segurança da informação, julgue o item.

Um dos procedimentos adotados pelas organizações em relação à segurança da informação refere-se ao monitoramento das áreas sensíveis que podem ser exploradas pelos invasores, como, por exemplo, o monitoramento do uso das redes sociais usadas pelos funcionários, meio que pode permitir o vazamento de informações.

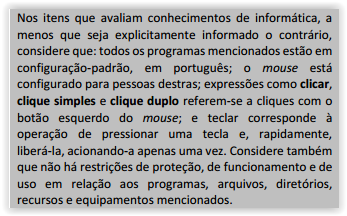

Com referência à figura e às informações acima apresentadas, que versam sobre o programa Microsoft Word 2013, julgue o próximo item.

Ao selecionar o termo “Conselho Federal de Odontologia", título do texto, e, em seguida, clicar o botão

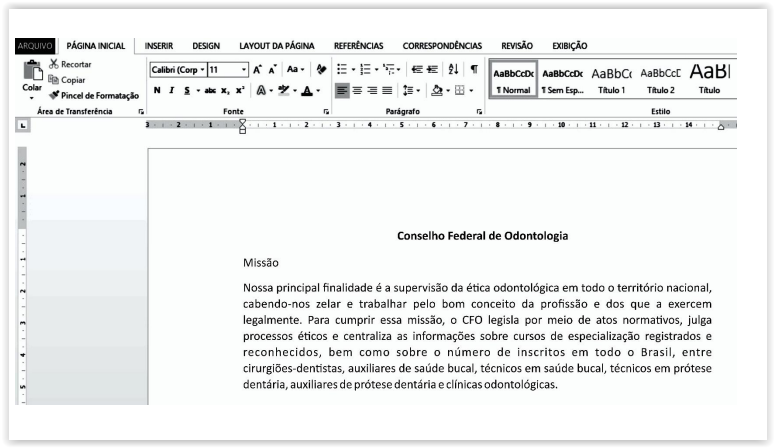

Com relação à figura e às informações acima apresentadas, julgue o item a seguir.

Com o comando mv cro.pdf cro2.pdf, é possível renomear o arquivo cro.pdf como cro2.pdf.

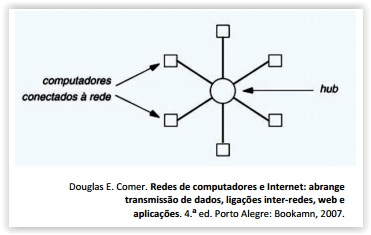

A partir da figura acima, julgue o item subsequente.

A forma como os computadores estão conectados representa a topologia de rede conhecida como estrela.

A partir da figura acima, julgue o item subsequente.

A colisão é um problema presente nessa topologia, uma vez que os sinais podem ser recebidos em duas portas simultaneamente.

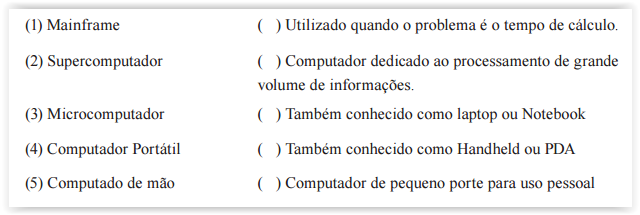

Sobre a classificação dos computadores quanto ao porte, em face do que é oferecido atualmente, associe a segunda coluna com a primeira:

Assinale a alternativa que contém a sequência CORRETA de associação, de cima para baixo.

Nos três parágrafos abaixo,foi aplicado um alinhamento dos aplicativos clássicos (Microsoft Office e BrOffice) para edição de textos. Assinale a alternativa que corresponda respectivamente ao alinhamento aplicado para cada parágrafo, de cima para baixo.

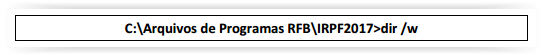

Utilizando o prompt de comandos do MS-DOS, um usuário digitou o seguinte comando:

Pode-se afirmar que o resultado da execução do comando será: