Atualmente muitos computadores, celulares e demais equipamentos eletrônicos contam com um protocolo sem fio de troca de dados que pode ser utilizado em pequenas distâncias. Esta tecnologia permite o envio e recebimento de arquivos, conexão com dispositivos como teclados, mouses e caixas de som, entre outras vantagens. Este protocolo recebe o nome de:

Um usuário do programa MS-PowerPoint 2010, em sua configuração padrão, deseja adicionar um Botão de Ação a um slide de sua apresentação. Para tanto, ele deverá selecionar a guia Inserir e escolher uma opção entre aquelas disponibilizadas depois de acionar o ícone

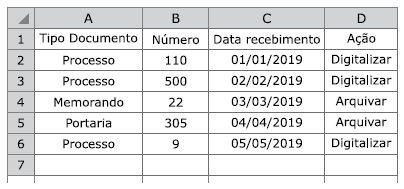

Para a questão, considere a planilha a seguir, elaborada por meio do MS-Excel 2010, em sua configuração padrão.

Com o intuito de classificar os dados da planilha, um usuário selecionou o intervalo de A1 até D6 e clicou no ícone Classificar da guia Dados. Na janela que se abriu, configurou as opções conforme a seguir:

Meus dados contêm cabeçalhos: selecionado

Classificar por: Número

Classificar em: Valores

Ordem: Do Menor para o Maior

Após clicar em OK para efetivar a classificação desejada, o valor exibido na célula B5 será:

Um assistente legislativo, cuja conta é [email protected], por meio do MS-Outlook 2010, em sua configuração padrão, recebeu um e-mail, que foi enviado pela conta [email protected], no qual os campos haviam sido definidos conforme segue:

De: [email protected]

Para: [email protected]

Cc: [email protected]

Cco: [email protected]

Assunto: pauta – [email protected]

Ao escolher a opção Responder a Todos, o número de destinatários que o e-mail de resposta terá, automaticamente preenchido, será

Para descobrir o significado de uma palavra, podemos usar um dicionário ou pesquisar diretamente no Google, usando uma funcionalidade disponibilizada especificamente para isso, qual é?

No programa de correio eletrônico Microsoft Outlook 2016, para adicionar uma conta de e‐mail, o usuário poderá iniciar com o seguinte procedimento:

Os programas que são considerados como muito parecidos com os spywares e que têm como função principal interceptar e registrar dados trafegados na rede são os

Em sua casa, ao digitar um documento, João manteve a tecla SHIFT pressionada para que todas as letras do título do texto aparecessem em maiúsculas. Quando Maria, sua irmã, viu João fazer isso, deu-lhe a seguinte dica:

- João, para que todas as letras do título do seu texto apareçam em maiúsculas, pressione apenas uma vez a tecla:

Ao registrar sua senha no Sistema do Censo, João recebeu a seguinte mensagem:

A senha deve conter no mínimo:

- 12 caracteres,

- 01 letra maiúscula,

- 01 letra minúscula,

- 01 número e

- 01 caracter especial.

De acordo com essas orientações, a senha que João pode criar é:

Com relação aos mecanismos de comunicação utilizados nas redes de computadores, considere as siglas de protocolos a seguir.

- SMTP

- POP3

- IMAP

- FTP

Os protocolos diretamente associados às configurações de e-mails são somente:

Considere o sistema Linux padrão. A respeito desse sistema, analise as afirmações abaixo.

1) O comando ‘diff’ compara dois arquivos e mostra as diferenças entre eles.

2) O comando ‘pwd’ executa a criação de um novo subdiretório.

3) Os comandos ‘rm’ ou ‘rmdir’ podem ser usados para excluir diretórios.

Está(ão) correta(s), apenas:

Uma extensão de intranet de uma empresa, que permite acesso externo controlado, por exemplo, a parceiros comerciais, fornecedores e clientes, e que os isola de todos os demais usuários da internet, com restrições de segurança, tem recebido um nome específico, a saber:

No Microsoft Windows, numa janela do “command”, pode-se navegar pelos diretórios e alterar arquivos e diretórios, de forma semelhante ao ‘shell’ do Linux. Assinale a alternativa que exibe os comandos da ‘shell’ do Linux padrão que melhor correspondem aos seguintes comandos do Windows, respectivamente: ‘dir’, ‘cd’, ‘md’, ‘rd’, ‘copy’:

No OpenOffice Writer (versão 1.1.1a), existe um botão na barra de ferramentas que permite clonar a formatação do trecho do texto onde o cursor está localizado correntemente. A ilustração desse botão é:

A respeito da internet, analise as afirmações abaixo.

- No Brasil, o registro de domínios é feito pelo site REGISTRO.COM.

- O SFTP é a versão segura do FTP.

- No sistema P2P cada computador assume funções e responsabilidades equivalentes, não havendo a necessidade de computadores dedicados (servidores).

- SMTP, POP3 e DSL são exemplos de protocolos utilizados para envio e recebimento de mensagens (e-mails), além do controle do tamanho da caixa postal.

Estão corretas, apenas: