Considerando-se os softwares de correio eletrônico, suponha que um usuário recebeu duas mensagens diferentes de um mesmo remetente, cada uma contendo um arquivo anexo. Esse usuário deseja retransmitir esses dois arquivos, como anexos, para outro destinatário.

Nesse caso,

No sistema operacional MS-Windows 10, selecionou-se uma pasta com o botão direito do mouse, este em sua configuração padrão, e selecionou-se Propriedades na relação de opções que foi exibida.

Na janela que se abriu, há a possibilidade de se escolher os atributos da pasta, que são:

No sistema operacional Windows 10, se você clicar no conjunto

teclas (logotipo do Windows)  , o que irá acontecer?

, o que irá acontecer?

Considerando essa situação hipotética e assuntos a ela relacionados, julgue o item a seguir.

Admitindo-se que a infecção por cavalo de Troia realmente tenha ocorrido, é correto afirmar que tal infecção pode ter acontecido por meio de um spear phishing, o que teria sido evitado se na máquina do usuário tivesse um antispyware instalado.

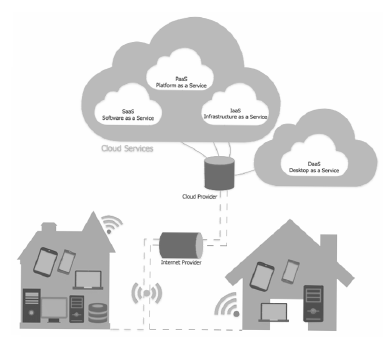

Uma agente, a partir do computador de sua casa, necessitava acessar, com segurança, os serviços de PaaS na nuvem, com criptografia, utilizando a Internet pública como meio de comunicação entre essas localidades. Para tanto, criou-se uma VPN (virtual private network) da Internet pública, a fim de estabelecer a conexão entre as localidades e, para prover o sigilo, criptografou-se o referido tráfego antes de ele entrar na Internet pública.

Considerando o diagrama e a situação hipotética apresentados, julgue os itens subsecutivos.

Caso o acesso fosse realizado por meio da VPN para o SaaS, por exemplo, para um webmail, os emails estariam imunes a vírus, pois, em um tunelamento criptográfico, o tráfego é, necessariamente e continuadamente, analisado por antivírus.

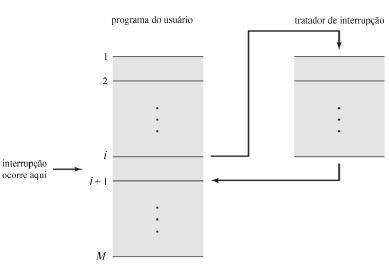

Tendo a figura precedente como referência inicial, julgue o item a seguir.

Caso o programa do usuário fosse compatível somente com o Linux, seria impossível executá-lo em um Sistema Operacional Windows 10 utilizando-se o Hyper-V da Microsoft, visto que este não suporta máquinas virtuais Linux.

Considere que: todos os programas estão instalados em sua configuração padrão, o idioma dos softwares é o Português Brasil (salvo exceção, se for informada na questão), o mouse está configurado para destros e, ainda, os programasq possuem licença para o uso, e caso haja no enunciado da questão expressões com: Negrito,

Itálico, Sublinhado ou ainda “ ” (aspas), somente servem para chamar a atenção do(a) candidato(a).

Em relação ao programa Microsoft Word 2016, analise as assertivas abaixo:

- Não é possível deixar uma mesma palavra em Negrito, Itálico e Sublinhado.

- O efeito Tachado não é um efeito possível de ser utilizado.

- Não é possível criar mais do que seis Tabelas no mesmo documento.

- É possível numerar páginas no rodapé.

- Os efeitos Subscrito e Sobrescrito estão localizados no grupo Fonte.

Quais estão corretas?

Considere que: todos os programas estão instalados em sua configuração padrão, o idioma dos softwares é o Português Brasil (salvo exceção, se for informada na questão), o mouse está configurado para destros e, ainda, os programas possuem licença para o uso, e caso haja no enunciado da questão expressões com: Negrito,

Itálico, Sublinhado ou ainda “ ” (aspas), somente servem para chamar a atenção do(a) candidato(a).

Com base na Figura 1 abaixo, considere que o usuário digitou no endereço de célula A5 o seguinte: “=SE(C1<=A4;C1*B3;C3-A1)” e, logo após, pressionou a tecla Enter (teclado). Que valor conterá em A5?

Figura 1 – Visão parcial do programa Microsoft Excel 2016.

Considere que: todos os programas estão instalados em sua configuração padrão, o idioma dos softwares é o Português Brasil (salvo exceção, se for informada na questão), o mouse está configurado para destros e, ainda, os programas possuem licença para o uso, e caso haja no enunciado da questão expressões com: Negrito,

Itálico, Sublinhado ou ainda “ ” (aspas), somente servem para chamar a atenção do(a) candidato(a).

Considere que um usuário digitou o seguinte: “Prefeitura Municipal de Bagé” em um documento do programa Microsoft Word 2016 e, logo após, deu um duplo clique com o botão esquerdo do mouse sobre a palavra “Municipal”. O que irá acontecer?

O atalho do Windows 2010 para refazer uma ação é o:

No sistema operacional Microsoft Windows 10, idioma português, configuração padrão, assinale a alternativa correta sobre qual atalho de teclado permite abrir a caixa de diálogo

Executar.

A respeito do Microsoft Word para Office 365, analise as seguintes afirmativas.

- A funcionalidades de etiquetas permite ao usuário criar uma página inteira com a mesma etiqueta.

- Na opção de envelopes, é possível escolher o tamanho do envelope, formatar os endereços e adicionar a franquia eletrônica.

- Na opção de iniciar uma mala direta, o usuário pode escolher os campos nome e endereço, e o Microsoft Word cria uma cópia para cada destinatário e substitui o campo pelas informações informadas.

Estão corretas as afirmativas

No MS Excel 2010, idioma português, configuração padrão, existe uma função que permite arredondar um número até uma quantidade especificada de dígitos. Assinale a alternativa correta que corresponda a esta função.

Assinale a alternativa correta quanto ao conceito de intranet.

Analise as seguintes afirmativas sobre os equipamentos de rede.

- O modem é um dispositivo que converte sinal analógico em digital e vice-versa.

- O hub é um dispositivo que interconecta computadores e outros dispositivos em uma rede, criando canais de comunicação origem-destino dentro dela.

- O roteador é um equipamento que tem a função básica de receber e direcionar pacotes de dados dentro de uma rede ou para outras redes.

Estão corretas as afirmativas