Considerando os passos utilizados pelo algoritmo de assinatura digital RSA, julgue verdadeira (V) ou falsa (F) cada uma das afirmativas a seguir.

I. A mensagem a ser assinada é inserida em uma função de hash que produz um código hash seguro de tamanho variado.

II. O código hash gerado é encriptado usando a chave privada do emissor para formar a assinatura digital.

III. O destinatário recebe a mensagem e produz um código hash. Ele também decripta a mensagem usando a chave pública do emissor. Se o código hash calculado coincidir com a assinatura decriptada, ela é aceita como válida.

A sequência correta é

Ao tentar abrir um documento recebido, um professor percebeu que apareceu uma mensagem perguntando se queria Ativar Macro. Como medida de segurança, optou por

Sobre alinhamento estratégico de Tecnologia da Informação (TI) no contexto da implementação de governança de TI, analise as afirmativas a seguir, julgando-as verdadeiras (V) ou falsas (F).

I. O alinhamento estratégico exige um plano estratégico de negócios formal para a sua realização.

II. O alinhamento estratégico acontece em diferentes momentos da vida de uma empresa, desde quando são definidos os objetivos de negócio de médio e longo prazo, até no dia a dia, quando os clientes demandam novas soluções que mudam os requisitos iniciais.

III. Alinhamento estático é a derivação da estratégia de TI de acordo com o plano estratégico ou de negócios da empresa. Alinhamento dinâmico é a mudança da estratégia de TI em decorrência de mudanças aleatórias da estratégia de negócios da empresa.

A sequência que expressa corretamente o julgamento das afirmativas é

A característica do modo de operação de cifra de bloco em que a entrada do algoritmo de encriptação é o XOR dos próximos 64 bits de texto claro e os 64 bits anteriores de texto cifrado é conhecida como

No contexto do PMBOK, são exemplos de processos da área de conhecimento de gerenciamento de cronograma ou de tempo

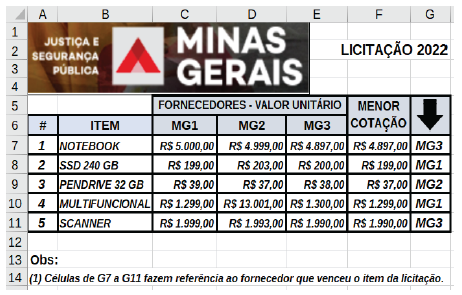

A planilha da figura abaixo foi criada no Excel do pacote MS Office 2019, instalado no idioma Português do Brasil, tendo sido realizados os procedimentos:

I. Nas células F7, F8, F9, F10 e F11, foram inseridas expressões usando uma função para determinar o menor valor entre as cotações dos fornecedores indicadas nas colunas C, D e E.

II. Nas células G7, G8, G9, G10 e G11, foram inseridas expressões usando a função SE para mostrar o fornecedor que venceu a licitação para o item considerado, com base na menor cotação.

Nessas condições, as expressões inseridas nas células G9 e F11 são, respectivamente:

Os arquivos, em seus nomes, possuem o que chamamos de “extensões”. Qual a função de uma extensão de nome em um nome de arquivo?

Podemos utilizar em um mesmo computador mais de um sistema operacional ao mesmo tempo, por exemplo: duas distribuições de Linux e uma de Windows ou uma de Linux e outra de Windows. Qual o sistema no Linux que controla o uso do “multiboot” em um computador?

A Figura 1 abaixo apresenta uma planilha no Microsoft Excel 2016:

Assinale a alternativa cuja fórmula pode ser utilizada na célula C2 para exibir o maior número entre os valores das células A2 e B2.

Em um processador, o tempo T gasto no processamento de M instruções em um pipeline com K estágios, sendo M muito maior que K, e tempo de ciclo de máquina igual a t, é dado por: T = M * t.

Considere que programa tem 1.000.000 (M) de instruções. Em uma arquitetura sem pipeline, o tempo médio de execução de cada instrução (t1) é 6,5 ns. Nesta arquitetura, o tempo gasto no processamento das M instruções é: T1 = 6,5 ns * 1.000.000 ≅ 6,5 ms. O ganho (T1/T2) na execução deste programa em um processador com pipeline de 5 estágios com ciclo de 2 ns (t2) é:

Nos projetos da Plataforma Digital do Poder Judiciário PDPJ-Br,

No Modelo de Referência MPS para Software (MR-MPS-SW), versão de janeiro de 2021, os processos estão divididos em processos de

Considere resultado uma variável do tipo ResultSet, que contém os dados de um produto, resultantes de uma consulta bem-sucedida na tabela produto do banco de dados. Considere que um dos campos dessa tabela é nome, referente ao nome do produto.

Neste contexto, uma Analista deseja exibir o nome do produto dentro do campo nome de um formulário criado em uma página JSP, por meio da linha abaixo.

<input type="text" id="nome" name="nome" value=" ">

Para que isso seja possível, a lacuna I deve ser preenchida corretamente por

Ao estudar sobre meios de transmissão de rede de computadores que poderiam ser utilizados para atender as necessidades de sua organização, um Analista escolheu o cabo de par trançado categoria 7, também conhecido como Shielded Screen Twisted-Pair (SSTP), cuja especificação de taxa de dados (data rate), em Mbps, é de

No IPv4, em um endereço classe C (/24), é possível definir, no máximo,