Em relação ao conceito básico sobre webmail, analise as afirmativas a seguir e dê valores Verdadeiro (V) ou Falso (F).

( ) O conceito de 'Caixa de Entrada' é muito comum nos principais webmails.

( ) O webmail só pode ser acessado a partir de alguns navegadores especiais.

( ) O principal webmail da Microsoft é denominado tecnicamente de MS-Access.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Texto CG1A1

O capitalismo de vigilância é uma mutação do capitalismo da informação, o que nos coloca diante de um desafio civilizacional. As Big Techs — seguidas por outras firmas, laboratórios e governos — usam tecnologias da informação e comunicação (TIC) para expropriar a experiência humana, que se torna matéria-prima processada e mercantilizada como dados comportamentais. O usuário cede gratuitamente as suas informações ao concordar com termos de uso, utilizar serviços gratuitos ou, simplesmente, circular em espaços onde as máquinas estão presentes.

A condição para a emergência do capitalismo de vigilância foi a expansão das tecnologias digitais na vida cotidiana, dado o sucesso do modelo de personalização de alguns produtos no início dos anos 2000. No terço final do século XX, estavam criadas as condições para uma terceira modernidade,

voltada a valores e expectativas dos indivíduos.

Outras circunstâncias foram ocasionais: o estouro da bolha da internet em 2000 e os ataques terroristas do 11 de setembro. A primeira provocou a retração dos investimentos nas startups, o que levou a Google a explorar comercialmente os dados dos usuários de seus serviços. Para se prevenir contra novos ataques, as autoridades norte-americanas tornaram-se ávidas de programas de monitoramento dos usuários da Internet e se associaram às empresas de tecnologia. Por sua vez, a Google passou a vender dados a empresas de outros setores, criando um mercado de comportamentos futuros. Assim, instaurou-se uma nova divisão do aprendizado entre os que controlam os meios de extração da mais-valia comportamental e os seus destinatários.

Ao se generalizar na sociedade e se aprofundar na vida cotidiana, o capitalismo de vigilância capturou e desviou o efeito democratizador da Internet, que abrira a todos o acesso à informação. Ele passou a elaborar instrumentos para modificar e conformar os nossos comportamentos.

Internet: < www.scielo.br> (com adaptações).

Em cada uma das opções a seguir, é apresentada uma proposta de reescrita do seguinte trecho do texto CG1A1 “As Big Techs — seguidas por outras firmas, laboratórios e governos — usam tecnologias da informação e comunicação (TIC) para expropriar a experiência humana, que se torna matéria-prima processada e mercantilizada como dados comportamentais.” (segundo período do primeiro parágrafo). Assinale a opção cuja proposta de reescrita, além de estar gramaticalmente correta, preserva os sentidos originais do texto.

No LibreOffice Calc, o assistente de funções é utilizado tanto para criar fórmulas na planilha quanto para verificar a construção da fórmula, identificadas, respectivamente, pelas guias

Uma das grandes vantagens de se trabalhar com o sistema operacional Windows está na sua usabilidade, que muitas vezes nos ajuda em nosso dia a dia. O sistema também oferece vários tipos de atalhos que facilitam as demandas do usuário.

Desta forma, assinale a alternativa que indica corretamente o atalho que fecha a janela ativa.

Ao tentar abrir um documento recebido, um professor percebeu que apareceu uma mensagem perguntando se queria Ativar Macro. Como medida de segurança, optou por

Entre as alternativas a seguir, qual item faz parte do sistema de memórias principais, armazenando temporariamente os dados do usuário quando em execução?

No MS Excel, a referência do endereço da célula L6 que fixa a linha e permite a variação da coluna é

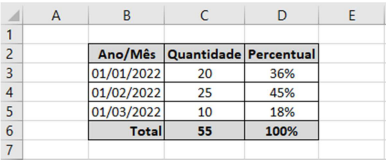

Considere a seguinte planilha do Microsoft Excel, versão português do Office 2016:

Analise as seguintes afirmativas sobre a planilha apresentada:

I – O conteúdo da célula D4 poderia ser “=C4/C6”. II – O conteúdo da célula C6 poderia ser “=SOMA(C3;C5) III – O conteúdo da célula D6 poderia ser “=(C3+C4+C5)/C6”

Está CORRETO o que se afirma em:

O endereço IP (Internet Protocol) corresponde a um endereço que identifica os dispositivos que estão conectados à Internet. Todas as afirmativas abaixo sobre as versões de protocolos IPv4 e IPv6 estão corretas, EXCETO:

Os certificados digitais da ICP-Brasil variam de acordo com a sua aplicação e nível de segurança exigida. Analise as seguintes afirmativas sobre os tipos de certificados ICP-Brasil:

I – Tipo A: utilizado para assinaturas digitais de todos os tipos de documentos e indicado para profissionais autônomos, empresas e órgãos públicos que têm uma grande demanda de arquivos e que precisam de validações rápidas para otimizar o tempo e reduzir os custos.

II – Tipo S: utilizado para documentos confidenciais, pois só permite a decodificação do arquivo por pessoas autorizadas. Indicado para arquivos e transações que exigem segurança máxima e que são extremamente sigilosos.

III – Tipo T: conhecido como carimbo do tempo, serve como evidência de data e hora para as transações digitais. É utilizado em conjunto com os outros tipos de certificados digitais e é essencial para garantir a temporalidade e a tempestividade dos documentos.

Estão CORRETAS as afirmativas:

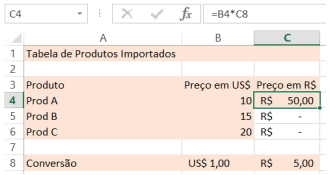

Considere a seguinte planilha representando uma tabela de produtos importados no MS Excel.

Marcos precisa dos preços do Prod B e do Prod C, obtidos em reais com base na taxa de conversão. A tabela de produtos importados deve obter o preço do produto em dólar e multiplicar pela taxa de conversão (moeda dólar para moeda real) e obter o preço do produto em real. Marcos efetuou a fórmula apresentada em C4 e, após obter a resposta, arrastou a célula pela alça de preenchimento de C4 até a célula C6. Os resultados obtidos estão apresentados na planilha. O insucesso da operação realizada por Marcos, especificamente pelos resultados visualizados nas células C5 e C6, deve-se a:

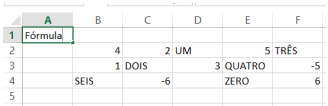

Suponha que Ana esteja diante da seguinte planilha do Excel:

Trabalhando com a planilha Ana utilizou uma fórmula com a função =CONT.NÚM(B2:F4) na célula A1 da sua planilha e obteve o seguinte resultado:

Enquanto digitava um texto no aplicativo Microsoft Word, um trecho do mesmo foi selecionado e, acidentalmente, apagado.

Qual o atalho de teclado utilizado nessas condições para recuperar o texto apagado?

Com relação ao ambiente Windows e suas ferramentas, julgue o item que se segue.

No Microsoft Word, o layout da página na orientação paisagem permite a visualização do documento em tela na posição vertical.

Mateus, utilizando uma estação de trabalho, recebeu um e-mail do endereço [email protected], com o assunto “Atualize seu cadastro - CPF irregular” e contendo o arquivo Atualização_Cadastral.exe, em anexo. No corpo do e-mail, há informações de que se trata de um comunicado oficial da Receita Federal. Após abrir o e-mail, Mateus salvou o arquivo na pasta c:\dados\documentos_particulares\ do seu computador.

Tendo como referência inicial essa situação hipotética, julgue o item seguinte, acerca de organização e de gerenciamento de arquivos e programas, e de aspectos relacionados à segurança da informação.

Arquivo do tipo binário, com a extensão .exe, é imune a vírus ou qualquer outra praga virtual, portanto, não há necessidade de se verificar o arquivo Atualização_Cadastral.exe por meio de software antivírus.