Julgue o item a seguir, a respeito do sistema operacional z/OS versão 2.4.

O JES (Job Entry Subsystem) auxilia o z/OS no recebimento de jobs e no agendamento do processamento de cargas de trabalho de processamento batch, bem como determina o destino dos dados de saída desses trabalhos realizados.

At the beginning of the war between Russia and Ukraine, there was a decrease in oil prices, which went from $ 200 a barrel to approximately $ 124 a barrel.

In the first period of the third paragraph, the expression “ancillary facilities” implies the idea of a place, a building or a piece of equipment that houses or is used for activities that support the production of oil.

Com relação ao uso da função PROCV no MS Excel, julgue o item que se segue.

A busca por um intervalo pode ser feita por correspondência aproximada ou correspondência exata.

Julgue o próximo item, a respeito dos métodos de aprendizagem de máquina.

As aplicações em inteligência artificial são definidas como uma subárea da área de aprendizagem de máquina (machine learning).

Em relação aos métodos de visualizações de dados, julgue o item que se segue

Um dos princípios fundamentais das técnicas de visualização de dados é o impacto visual, em que as informações com maior relevância devem ser facilmente distinguidas das informações de menor relevância.

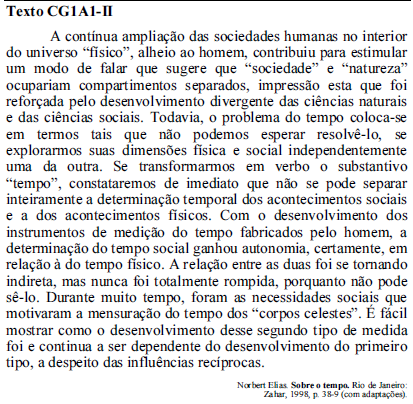

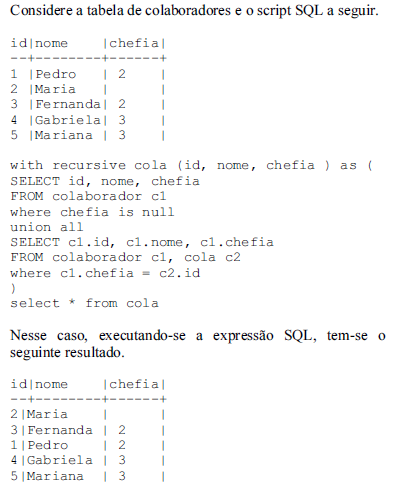

A respeito dos conceitos de linguagem de definição e manipulação de dados (SQL), julgue os próximos itens.

Considerando que o conjunto de dados {0 , 10 , 4 , 2} represente uma amostra aleatória simples retirada de uma distribuição binomial com parâmetros n e p desconhecidos, em que n é um valor inteiro e 0 < p < 1, julgue os itens a seguir.

A estimativa de máxima verossimilhança para o parâmetro n é igual a 4.

Julgue o item a seguir, considerando conceitos de Python.

O resultado da execução do código em Python a seguir é 4.

teste=[1,2,3,4,2,3,2,1,4,4,5,4]

print(max(set(teste),key=teste.count))

Even though oil prices have soared as a result of the sanctions imposed on Russia, they were not high enought to compensate for Russia’s loss in oil exports.

The environmental damages potentially caused by the oil and gas industry are many and varied, as there are different possible sources of problems.

Assinale a opção em que é corretamente resumida a posição assumida pelo autor na discussão desenvolvida no texto CG1A1-I.

Considerando a correção gramatical das substituições propostas para vocábulos e trechos do texto CG1A1-I, julgue os itens seguintes.

I “dos milhares” (segundo período) por das milhares

II “parecer” (quarto período) por parecerem

III “entrar” (sexto período) por entrarem

Assinale a opção correta.

No quinto período do texto CG1A1-II, o conector “porquanto” introduz segmento de sentido