Um usuário de um computador com o sistema operacional MS-Windows 10, em sua configuração padrão, deseja criar uma nova pasta na Área de Trabalho.

Uma das formas de criar essa pasta é com o mouse, em sua configuração padrão, selecionar

O Windows 10 possui recursos de segurança capazes de aumentar a proteção dos dados gerenciados por meio dele. Para proteger os dados gravados com criptografia em um pen drive, a partir de uma versão enterprise do Windows, deve ser utilizado o

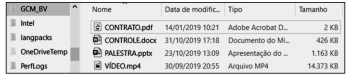

A figura abaixo ilustra uma modalidade de exibição de arquivos gravados na pasta GCM no disco C: no Explorador de Arquivos em um microcomputador com sistema operacional Windows 10 BR.

Essa modalidade de exibição é conhecida como:

Julgue o próximo item, relativos a noções de sistema operacional.

No Windows 10, é possível organizar arquivos e pastas em bibliotecas, que consistem em contêineres virtuais para o conteúdo dos usuários no computador local

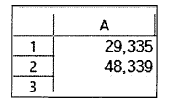

A planilha a seguir foi desenvolvida em Calc do pacote LibreOffice. Nela, uma célula possui a seguinte fórmula: =ARRED(SOMA(A1;A2);2). Qual valor será o resultado do cálculo desta fórmula?

Uma instituição optou por manter seu conjunto de programas e aplicativos na infraestrutura onde todo hardware e o software são dedicados unicamente à esta organização e armazenar seus dados em uma nuvem fora da empesa contratando um serviço de cloud operado por terceiro e entregue à instituição pela Internet. Esta solução caracteriza uma solução de:

Os sistemas operacionais Windows da Microsoft oferecem uma grande quantidade de atalhos de teclado que facilitam o uso dos recursos. No Windows 10 BR, as funções de dois desses atalhos são detalhadas a seguir:

I. Abrir o menu Iniciar. Como alternativa, obtém-se o mesmo resultado ao pressionar exclusivamente a

II. Abrir a janela de diálogo Configurações. Essa ferramenta é bem semelhante ao Painel de Controle, mas com uma interface bem mais “clean” e adaptada ao estilo visual minimalista do Windows 10.

Os atalhos descritos em I e em II são, respectivamente

Quando se usa o MS Windows 10, é POSSÍVEL verificar os aplicativos que estão abertos na/no:

Julgue o próximo item, relativos a noções de sistema operacional.

Situação hipotética: Um usuário relata que seu computador está muito lento devido à grande quantidade de programas em execução que estão sobrecarregando o processador e a memória RAM. Assertiva: Nesse caso, para visualizar quais são os aplicativos em aberto que estão sendo executados tanto no primeiro plano quanto no segundo plano, bem como ordená-los de acordo com o consumo de CPU, esse usuário deve utilizar o utilitário nativo do Windows 10 denominado visualizador de eventos

Nas questões que avaliem conhecimentos de informática, a menos que seja explicitamente informado o contrário, considere que: todos os programas mencionados estejam em configuração-padrão, em português; o mouse esteja configurado para pessoas destras; expressões como clicar, clique simples e clique duplo refiram-se a cliques com o botão esquerdo do mouse; e teclar corresponda à operação de pressionar uma tecla e, rapidamente, liberá-la, acionando-a apenas uma vez. Considere também que não haja restrições de proteção, de funcionamento e de uso em relação aos programas, arquivos, diretórios, recursos e equipamentos mencionados.

No Windows, o aplicativo de sistema utilizado para visualizar e gerenciar o hardware de um computador chama-se

No que se refere a Internet, intranet e noções do sistema operacional Windows, julgue o item que se segue.

No Windows, ainda que seja possível compartilhar configurações — como plano de fundo e histórico de navegação do Internet Explorer — entre computadores que utilizem a mesma conta em outras máquinas com Windows 10, não é permitido, em razão da segurança, o compartilhamento de senhas.

Considerando essa situação hipotética e assuntos a ela relacionados, julgue o item a seguir.

Na verificação dos metadados do arquivo curriculum.docx no diretório Meus documentos no Windows 10, Paulo poderá conferir, além da data de modificação do arquivo, a data de sua criação e do último acesso ao arquivo.

A Área de Transferência do MS-Windows 10, em sua configuração padrão, permite que o conjunto de aplicativos do MS-Office 2016 possa copiar itens de documentos do Office, e os cole em outro documento do Office.

Em relação à quantidade máxima de itens que podem ser copiados na Área de Transferência, tem-se que ela

No menu Sistema, do Microsoft Windows 10, há urna série de opções para avaliar, adaptar e otimizar o uso do sistema. Algumas das opções ali presentes, em um submenu à esquerda, incluem, entre outros:

Com relação aos conceitos de Intranet e Internet, analise as afirmativas a seguir e marque a

alternativa correta:

I- Uma intranet é restrita a empresa e seus colaboradores, enquanto a Internet pode abranger o

mundo inteiro. Toda rede local é uma Intranet.

Il- Tanto a Internet como as Intranets baseiam-se no modelo cliente-servidor e na pilha de

protocolos TCP/IP.

a) Ambas as afirmativas estão corretas.

b) Somente a afirmativa | está correta.

c) Somente a afirmativa ll está correta.

d) Nenhuma das afirmativas está correta.