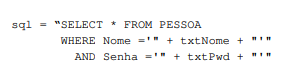

Considere que o comando a seguir, seja executado em um aplicativo Web, após a requisição dos dados usuário/senha.

Assinale os textos digitados maldosamente, armazenados respectivamente nas variáveis txtNome e txtPwd, que caracterizariam uma invasão do tipo “SQL Injection".