Os sistemas operacionais, ao longo do tempo, foram desenvolvidos para atender os hardwares e separados em diferentes tipos. O tipo de sistema operacional conhecido por possuir grandes restrições de consumo de energia e de memória e que, na maioria das vezes, pode realizar apenas uma função é conhecido como sistemas operacionais de

O perfil de um profissional de auditoria em segurança deve

Uma distribuição Linux que foi desenvolvida para realizar teste de penetração em redes e hacking ético, totalmente dedicada em segurança para detectar os pontos fracos do sistema operacional e da rede. Qual é esta distribuição?

No servidor Web Apache, o arquivo de configuração que oferece um meio de fazer mudanças nas configurações por diretórios é chamado de

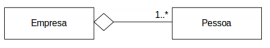

Considere o seguinte Diagrama de Classes da UML.

O símbolo

Um funcionário conecta o seu smartphone à rede WiFi da empresa em que trabalha. O smartphone recebe uma configuração de endereçamento IP (endereço IP, máscara de subrede, default gateway, endereço IP do servidor DNS). Quais são os protocolos utilizados ao abrir a página http://www.brasil.gov.br no navegador web do smartphone?

Nos certificados digitais ICP-Brasil do tipo A3, os dados são gerados, armazenados e processados

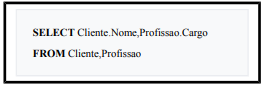

Leia o seguinte trecho do código SQL.

Nesse código é apresentado um campo de duas tabelas após o SELECT, as tabelas de quais elas se originam no FROM, e no WHERE especificamos a ligação entre as tabelas. Neste exemplo de código SQL, a chave estrangeira é:

Uma unidade NAS (Network-Attached Storage) é essencialmente um servidor conectado à rede, com a funcionalidade única de promover serviços de armazenamento de dados para outros dispositivos da rede. Uma desvantagem dessa tecnologia é:

Uma rede pode encontrar uma “rachadura” (falha) em um design mal planejado ou uma implementação mal realizada, ou até em controles internos de um sistema mal elaborado, ocasionando à rede pequenas falhas na política de segurança. Esta descrição define

O equipamento que utiliza um campo no cabeçalho para especificar o número de bytes no quadro e, por meio dessa contagem, ele sabe quantos bytes serão transmitidos e quando terminará a transmissão do quadro é o

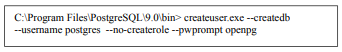

Quando realiza-se a instalação do PostgreSQL no sistema operacional Windows, a seguinte linha de comando é digitada:

Qual é a função da diretiva–pwprompt?

Gerência de Configuração de Software (GCS) é um conjunto de atividades de apoio que permite a absorção ordenada das mudanças inerentes ao desenvolvimento de software, mantendo a integridade e a estabilidade durante a evolução do projeto. Um exemplo de ferramenta de controle de versão é:

Um módulo para o núcleo Linux que, juntamente a alguns scripts, oferece um dispositivo de bloco projetado para disponibilizar dispositivos de armazenamento distribuídos, geralmente utilizado em clusters de alta disponibilidade, é uma ferramenta que funciona como um sistema RAID. Qual é essa ferramenta?

Uma função da camada de sessão do modelo OSI/ISO é: