O componente do sistema Windows 10 responsável pela execução de programas em ambiente de software controlado, independente do dispositivo utilizado, é denominado

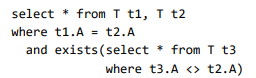

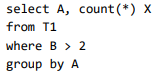

Considere uma tabela relacional T, com atributos A e B, onde A, isoladamente, constitui a chave primária de T.

Considere ainda o comando SQL a seguir.

Dado que essa tabela possui 10 registros, assinale o número de linhas que, além dos títulos, aparece no resultado produzido pela execução desse comando.

Assinale a forma correta para inserir JavaScript em uma página, por meio de arquivos.

SOAP é um protocolo para troca de informações estruturadas. Sobre a estrutura da mensagem SOAP, analise as afirmativas a seguir.

I. O formato da mensagem é baseado na linguagem de marcação XML.

II. Os elementos Header e Body são filhos obrigatórios do elemento Envelope.

III. O elemento Fault é opcional e quando estiver presente deve aparecer como um elemento filho do elemento Envelope.

Está correto o que se afirma em

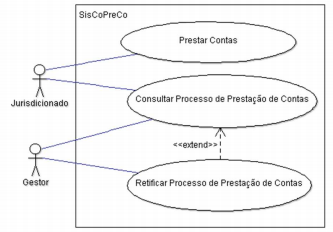

Para um dos módulos do Sistema de Consolidação de Prestação de Contas (SisCoPreCo), utilizando a UML, Paola construiu o diagrama de casos de uso a seguir.

Com base no diagrama apresentado, Paola especificou que

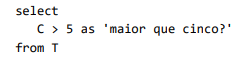

Analise o comando select a seguir, no contexto do MySQL.

Assinale a linha que seria produzida por esse comando, para um registro da tabela T cujo valor para a coluna C fosse nulo.

Jonas é o analista responsável pela elicitação de requisitos do projeto para construção do Sistema de Acompanhamento de Processos (SAPro).

Após entrevistar alguns interessados no sistema, Jonas constatou que muitos citaram a segurança no controle de acesso e o tempo de resposta na interação do usuário com o sistema como fatores importantes a serem observados.

Sendo assim, Jonas identificou requisitos

No MYSQL, tabelas InnoDB são ditas “transaction-safe" porque suportam alguns controles operacionais durante o processamento de comandos.

Assinale a opção que contém apenas itens que caracterizam esse suporte.

Considerando a norma ABNT NBR ISSO/IEC 27005:2011, relacione as quatro fases do Sistema de Gestão da Segurança da Informação (SGSI) às atividades de Gestão de Riscos de Segurança da Informação, relevantes para cada fase do SGSI.

1- Planejar

2- Executar

3- Verificar

4- Agir

( ) Processo de avaliação de riscos

( ) Monitoramento contínuo e análise crítica de riscos

( ) Implementação do plano de tratamento do risco

( ) Manter e melhorar o processo de Gestão de Riscos de Segurança da Informação

Assinale a opção que apresenta a relação correta, segundo a ordem apresentada.

O sistema operacional Windows 10 inclui um framework para automação de tarefas e gerenciamento de configurações usando uma linguagem de script.

O nome deste framework é

Na representação de esquemas para bancos de dados relacionais por meio da notação IDEF1X, os relacionamentos podem ser identificadores ou não identificadores.

Sobre a consequência do uso de relacionamentos identificadores, assinale a afirmativa correta.

Considere o seguinte comando SQL numa instalação MS SQL Server.

Assinale a cláusula order by que seria inválida nesse comando.

No contexto dos elementos introduzidos pelo HTML 5, analise as afirmativas a seguir.

I. Os elementos “header", “section" e “footer" são elementos block-level.

II. O elemento  é funcionalmente idêntico ao já conhecido elemento

é funcionalmente idêntico ao já conhecido elemento  .

.

III. Além dos atributos height e width, o elemento  permite o uso do atributo depth, para uso em gráficos tridimensionais.

permite o uso do atributo depth, para uso em gráficos tridimensionais.

Está correto o que se afirma em

No contexto das propriedades desejadas para transações executadas em banco de dados relacionais, é possível que, eventualmente, seja permitida ou forçada a leitura de dados que foram modificados em operações ainda não confirmadas (comitted).

Assinale a principal propriedade que é flexibilizada na ocorrência de um dirty read.

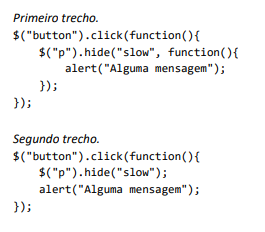

Observe os dois trechos de código JQuery, a seguir.

Assinale a opção que indica a principal diferença entre esses trechos.