O chmod é um comando do Unix usado para alterar permissões de arquivos e diretórios. As permissões de leitura/escrita para o proprietário do arquivo, de somente-leitura para o grupo do proprietário e de somente-leitura para todos os outros são atribuídas por

O texto “Gafes virtuais” configura-se sob duas nítidas formas de estruturação textual: a primeira, no primeiro e no segundo parágrafos, e a segunda, nos parágrafos seguintes. A opção que melhor caracteriza, respectivamente, essas duas formas é a seguinte:

Responda às questões 02 e 03, com base no fragmento a seguir: "Depois de tudo combinado, quis ser simpática e encerrar a troca de mensagens com um emoji sorridente ou com uma mãozinha com o polegar levantado, mas me atrapalhei e mandei um coração vermelho, gigantesco, batendo forte. Pura paixão." (linhas 10-14)

O fragmento em destaque fica com seu sentido ALTERADO se substituído por

O uso textual-discursivo do ponto de interrogação na expressão “Ato falho? Sei não.” sinaliza

As questões 14 e 15 são baseadas no Texto II.

A charge em análise revela que as pessoas, atualmente

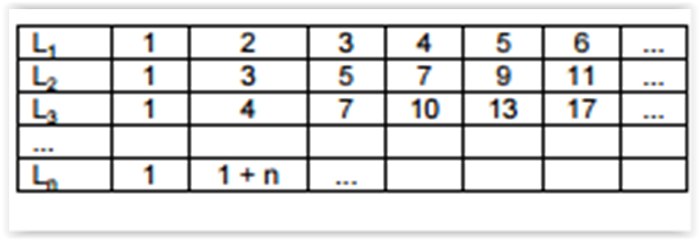

A tabela a seguir apresenta sequências numéricas

que estão dispostas nas linhas Li

, onde

.

A soma do centésimo termo da L1 com o terceiro

termo da L1000 vale

Suponha que você deseje baixar um arquivo grande de, digamos, 4 GB. Este arquivo está hospedado em um servidor web e você conhece a URL exata do objeto HTTP correspondente. Você abre seu browser e, antes de qualquer outro tipo de navegação, digita exatamente a URL direta do arquivo na barra de endereços. Seu browser irá, então, requisitar o arquivo ao servidor e começará o download. Sobre o tempo total deste download e sua relação com a opção que o browser fará por utilizar os modos persistente ou não-persistente do HTTP, é correto afirmar que:

Um administrador de um servidor Linux deseja trocar o dispositivo de boot padrão de disco rígido para o drive de CD-ROM. Para que essa troca ocorra é necessário alterar a configuração em:

Um dos arquivos mais críticos do Linux é o /etc/passwd. Um administrador ao consultá-lo o esperando encontrar senhas criptografadas para todos os usuários obtém as seguintes linhas: leo:x: 500: 500: :/home/leo:/bin/bash maria:x:501:501: :/home/maria:/bin/tcsh A exibição dessas linhas conduz à seguinte conclusão:

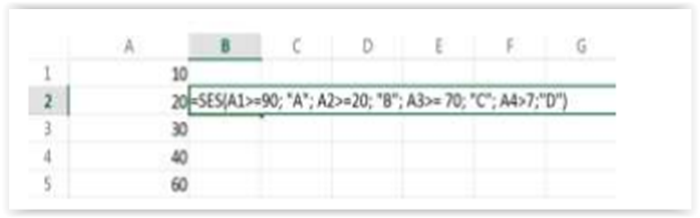

Observe a planilha Excel e a função exibida

abaixo, na sua linha 2.

O valor obtido em B2 é:

Responda às questões 02 e 03, com base no fragmento a seguir: "Depois de tudo combinado, quis ser simpática e encerrar a troca de mensagens com um emoji sorridente ou com uma mãozinha com o polegar levantado, mas me atrapalhei e mandei um coração vermelho, gigantesco, batendo forte. Pura paixão." (linhas 10-14)

As classes gramaticais dos vocábulos sublinhados são, respectivamente:

Na busca por aferir ao trecho: “... ele respondeu

que já havia cometido mancadas muito piores...",

o devido grau de formalismo, característico

de linguagem culta e modalidade escrita, o termo

sublinhado deve ser substituído por

As questões 14 e 15 são baseadas no Texto II.

Em relação ao Texto II, é correto afirmar que

Cláudia saiu de casa com dinheiro na bolsa para fazer compras. Gastou R$ 30,00 em uma loja e em outra, 25% do dinheiro que restava na bolsa. Tendo voltado com R$ 54,00, Cláudia saiu de casa com

Existem duas possíveis arquiteturas diferentes para as aplicações de redes: a arquitetura cliente/servidor e a arquitetura peer-to-peer. Comparando estas arquiteturas.