Acerca da organização e arquitetura de computadores e dos componentes de um computador, julgue os itens a seguir.

A diminuição do tamanho dos chips resulta em ganho de desempenho em hardware, uma vez que leva ao aumento da relação entre resistência e capacitância, pois as interconexões de fio se tornam mais finas, aumentando a resistência, e os fios estão mais próximos, aumentando a capacitância.

Com referência a sistemas de arquivos e a sistemas RAID, julgue o item seguinte.

Em sistemas de arquivos NTFS, a tabela-mestra de arquivos (MTF) é dividida em seis partições de tamanhos variáveis. Para prover tolerância a falhas nessa configuração, é necessário e suficiente organizá-los utilizando-se RAID nível 4, pois, quanto maior o número de discos do arranjo, menor será a possibilidade de falha.

Acerca dos conceitos da engenharia reversa, julgue os itens subsecutivos.

A depuração de programas utiliza métodos de teste e análise para tentar entender o software. Esses métodos são classificados como caixa-branca (white box) e caixa-preta (black box). Para se conhecer o código e seu comportamento, o teste caixa-branca é menos eficiente que o teste caixa-preta, embora seja mais fácil de ser implementado.

No que se refere às linguagens de programação, julgue os itens subsecutivos.

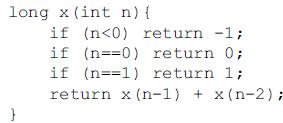

A execução da função x descrita abaixo para o valor n igual a 8 fornecerá 21 como resultado.

No que se refere às linguagens de programação, julgue os itens subsecutivos.

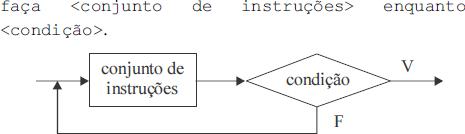

O diagrama de blocos apresentado abaixo se refere à instrução

Acerca dos conceitos e características de estrutura de dados e autômatos, julgue os itens a seguir.

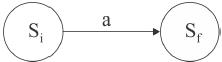

Autômatos finitos são usualmente apresentados na forma de um grafo dirigido. A figura abaixo representa uma transição que pode ocorrer se o autômato estiver em um estado Si e se o símbolo da string de entrada for a. Caso a entrada para o autômato seja a string prova, é correto afirmar que ocorrerá a transição de Si para Sf.

Com relação à norma ISO/IEC 27001:2006, julgue os itens a seguir.

De acordo com a norma ISO/IEC 27001:2006, a formulação de um plano de tratamento de riscos que identifique a ação apropriada, os recursos, as responsabilidades e as prioridades para a gestão de riscos está relacionada à etapa Do do ciclo PDCA.

Com relação à norma ISO/IEC 27001:2006, julgue os itens a seguir.

Segundo a norma ISO/IEC 27001:2006, no estabelecimento do Sistema de Gestão da Segurança da Informação (SGSI), devem-se identificar e avaliar as opções para o tratamento de riscos, cujas ações englobam a aceitação consciente dos riscos (desde que satisfaçam às políticas estabelecidas dentro da organização), bem como a possibilidade de transferência dos riscos para outras partes, como seguradoras e fornecedores.

A respeito de criptografia, julgue os itens subsequentes.

Modos de operação de cifra de bloco permitem cifrar mensagens de tamanhos arbitrários com a utilização de algoritmos de cifragem de blocos, que trabalham com blocos de tamanho fixo. Os modos de operação existentes asseguram a confidencialidade e a integridade da mensagem cifrada, embora nem todos possam ser utilizados para autenticação.

A respeito de hashes criptográficos, julgue os itens que se seguem.

SHA-1 e MD-5 são exemplos de hashes criptográficos largamente utilizados na Internet. O MD-5 tem sido substituído pelo SHA-1 pelo fato de este gerar um hash maior e ser o único à prova de colisões.

Julgue os itens seguintes, com relação ao Linux.

Squid é uma aplicação nativa do Linux que provê serviços de correio eletrônico compatíveis com o SMTP (Simple Mail Transfer Protocol), IMAP (Internet Message Access Protocol) e POP3 (Post Office Protocol).

Com relação a características e análise de logs em transações de banco de dados, julgue o item subsequente.

Para realizar a auditoria em um banco de dados, a utilização de um sistema gerenciador de streams de dados (SGSD) impede que o administrador do banco de dados defina os parâmetros de auditoria e os dados a serem auditados mediante consultas, de tal forma que os resultados sejam obtidos em tempo real, minimizando o volume de registros de log que precisam ser armazenados.

Com relação à ofuscação de código, a programas maliciosos e a compactadores de código executável, julgue os itens seguintes.

Um arquivo compactado do Linux cujo nome é prova.tar.gz poderá ser descompactado para a saída padrão, alterando-se o nome original, por meio do comando gzip dc prova.tar.gz tar xvf .

Com relação aos conceitos e características de compiladores, julgue os itens que se seguem.

Considere a gramática string → string + string | string string |0|1|2|3|4|5|6|7|8|9 e a string como um único nó não terminal, que pode ser um dígito ou uma sentença. Nessa situação, a expressão 10 4 + 3 possibilita criar duas árvores de derivação distintas.

Acerca dos conceitos e características de estrutura de dados e autômatos, julgue os itens a seguir.

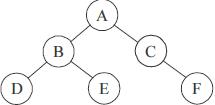

Na árvore binária representada abaixo, o caminhamento pós-fixado produzirá a seguinte sequência de nós visitados: D, B, E, A, C, F.