Uma pesquisa feita no Aeroporto Internacional Salgado Filho, em Porto Alegre, com os turistas que estavam retornando para suas cidades de origem durante o mês de abril, revelou que, entre esses turistas, 556 visitaram a Orla do Guaíba, 190 não visitaram o Parque Farroupilha, 420 visitaram esses dois pontos turísticos e 154 visitaram apenas um desses dois pontos turísticos.

Considerando a situação hipotética apresentada, julgue o item a seguir.

O número total de turistas entrevistados é superior a 600.

Considerando as informações apresentadas anteriormente, julgue o item que se segue.

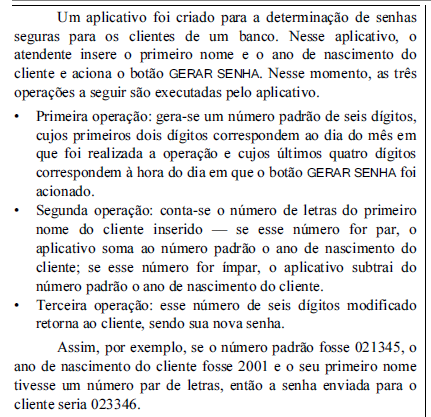

Para uma cliente cujo primeiro nome é Maria, nascida em 1980, uma possível senha gerada pelo aplicativo seria 284556.

Acerca dos dispositivos e conceitos legais previstos na Lei federal n.º 12.288/2010 (Estatuto Nacional da Igualdade Racial) e na Lei estadual n.º 13.694/2011, julgue o item a seguir.

A modalidade de cotas para garantir o acesso da população de cor preta ao ensino superior, em âmbito estadual ou federal, é exemplo de ação afirmativa, baseada no princípio da igualdade.

A respeito dos fundamentos conceituais, dos princípios norteadores e das diretrizes da Política Nacional para as Mulheres e da Política Nacional de Enfrentamento à Violência contra as Mulheres, julgue o próximo item.

A conceituação de violência contra a mulher no âmbito da unidade doméstica, da família ou em qualquer relação íntima de afeto não depende da demonstração de coabitação.

Acerca de confiabilidade, integridade e disponibilidade em segurança da informação, julgue o iten subsequente.

O acesso à informação com base na necessidade de saber e o gerenciamento de acesso lógico estão diretamente ligados à confiabilidade.

Em relação ao controle de acesso em segurança da informação, julgue o item a seguir.

O controle de acesso baseado na função é aquele em que o proprietário da informação ou do sistema define um conjunto de reinvindicações necessárias antes de conceder o acesso.

A respeito de ameaça, vulnerabilidade e impacto em segurança da informação, julgue o item que se segue.

Na etapa de avaliação do risco, os especialistas em segurança identificam as ameaças que afetam os ativos, de acordo com seu tipo e sua origem.

Acerca de OWSAP Top 10 e ameaça, julgue o próximo item.

Firewalls de aplicação web utilizam a lista OWSAP Top 10 como base de suas métricas de segurança e para configuração do equipamento.

Em relação às metodologias ágeis de desenvolvimento, julgue o item que se segue.

Na metodologia Scrum, cada sprint segue um ciclo normal de desenvolvimento, constituído de análise de requisitos, desenvolvimento, testes e documentação.

Em relação às metodologias ágeis de desenvolvimento, julgue o item que se segue.

A filosofia da modelagem ágil não admite decisões que levem um projeto a sua rejeição e a sua refatoração, pois os profissionais de tecnologia não possuem todas as respostas e outros stakeholders envolvidos no negócio devem ser respeitados e integrados ao processo.

Julgue o item subsequente, relativos à qualidade de software e a seus atributos e custos.

O cálculo do custo da qualidade engloba os custos necessários para a execução de atividades relacionadas à qualidade, mas não os custos gerados pela falta de qualidade.

No que se refere à álgebra relacional e a SQL, julgue o item a seguir.

Na linguagem SQL, os comandos GRANT e REVOKE são exemplos do subconjunto DDL (linguagem de definição de dados), pois definem o acesso aos dados do banco.

Julgue o item a seguir, com relação aos testes de RNF (carga, estresse).

Os testes de estresse devem verificar o uso da memória ao longo do tempo para garantir que não existam perdas acumulativas.

Julgue o item a seguir, relativos aos conceitos de TDD e BDD.

No processo de TDD, o código é desenvolvido em grandes blocos de requisitos do usuário. Cada iteração resulta em um novo teste, que faz parte um conjunto de testes de regressão executado no final do processo de integração.

Acerca dos conceitos de gestão de configuração, julgue o item que se segue.

A prática DevOps visa à entrega contínua e à automação de tarefas repetitivas e tediosas, o que possibilita dedicar mais tempo à interação humana.