No que diz respeito ao hardware dos computadores atuais, uma impressora multifuncional 3 em 1 integra funções específicas que facilitam as atividades de rotina no ambiente de informática. Além da impressão propriamente dita, as duas outras funções são:

A planilha da figura abaixo foi criada no Excel 2019 BR, na qual foram realizados os procedimentos listados a seguir.

• Os valores mostrados nas células F10, F11, F12, F13 e F14 podem ser determinados por meio do uso das funções MÍNIMO e MENOR.

• Para indicar o fornecedor que venceu o processo licitatório nas células G10, G11, G12, G13 e G14, foi empregada a função SE que compara os valores da menor cotação com as dos fornecedores, usando o conceito de referência relativa

Nessas condições, as expressões inseridas em F11, usando a função MÍNIMO, e em G13 foram, respectivamente:

Um método de criptografia possui as características listadas a seguir.

• É similar ao processo de assinatura digital, existindo uma função matemática que criptografa a mensagem.

• As chaves usadas para c riptografar e decriptografar são diferentes.

• A mensagem é criptografada com a chave pública do destinatário, para que qualquer entidade possa lhe enviar mensagens criptografadas.

• A mensagem cifrada é decriptografada com a chave privada do destinatário, para que apenas ele possa abrir a mensagem.

• A relação matemática entre as chaves precisa ser bem definida para que se possa criptografar a mensagem sem o conhecimento da chave que irá decriptografá-la.

Esse método é denominado criptografia de chave:

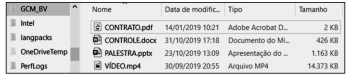

A figura abaixo ilustra uma modalidade de exibição de arquivos gravados na pasta GCM no disco C: no Explorador de Arquivos em um microcomputador com sistema operacional Windows 10 BR.

Essa modalidade de exibição é conhecida como:

O texto da figura foi digitado no Word 2019 BR, tendo sido realizados alguns procedimentos, como:

I. À palavra NOTÍCIAS foi usado um recurso que adiciona um toque artístico mediante o emprego de uma caixa de texto.

II. À citação Guarda Civil Municipal foi aplicado negrito por meio da execução de um atalho de teclado.

III. Ao texto foi aplicado alinhamento justificado por meio do acionamento de um ícone.

O recurso, o atalho de teclado e o ícone são, respectivamente:

No contexto da segurança, existem diversas formas de classificar o ativo da informação, devendo estar centrada nos aspectos da confidencialidade, disponibilidade, integridade e autenticidade. Quanto à confidencialidade, uma organização é enquadrada em um determinado nível quando a situação possui as características listadas a seguir.

I. Os ativos de acesso restrito dentro da organização estão protegidos do acesso externo.

II. Aintegridade é vital.

III. O acesso não autorizado dessas informações pode comprometer as operações da organização e causar prejuízos financeiros.

IV. São exemplos dessas informações os dados de clientes, senhas de acesso, dados sobre vulnerabilidades da organização.

Asituação descrita acima enquadra a organização no seguinte nível:

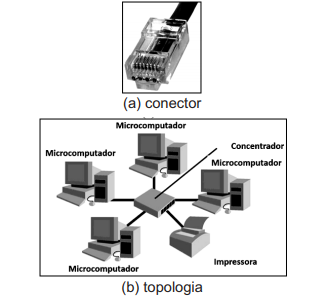

As figuras a seguir relacionadas às redes cabeadas padrão Fast Ethernet categoria 5 e 6, ilustram em (a) o conector empregado na implementação física e em (b) a topologia utilizada, na qual o concentrador representa um hub ou um switch.

A sigla usada para esse conector e o nome por meio dos quais é conhecida essa topologia são, respectivamente:

No uso dos recursos do Impress da suíte LibreOffice 6.3, versão em português:

• uma tecla de função deve ser acionada para verificar ortografia e gramática,

• um atalho de teclado deve ser executado para salvar a apresentação de slides em um arquivo no formato nativo .odp, e

• um ícone deve ser acionado com o significado de localizar e substituir.

A tecla de função, o atalho de teclado e o ícone são, respectivamente:

Em um microcomputador Intel, com sistema operacional Windows 10 BR, um guarda civil municipal dispõe, no Google Chrome, de dois atalhos de teclado que correspondem ao acionamento do X no canto superior da janela, para fechar o aplicativo o browser. Esses atalhos de teclado são, respectivamente:

No que diz respeito às ferramentas multimídia, de reprodução de áudio e vídeo, de imagens e figuras para trabalhar na catalogação de arquivos, é preciso conhecer os padrões de formatos. Neste sentido, um deles possui as características listadas a seguir

• É usado para exibir e compartilhar documentos com segurança, independentemente do software, do hardware ou do sistema operacional.

• Criado pela Adobe, é atualmente um padrão aberto mantido pela International Organization for Standardization (ISO).

• Os arquivos neste formato podem conter links e botões, campos de formulário, áudio, vídeo e lógica de negócios, além de poderem ser assinados eletronicamente, exibidos e lidos por meio do software Acrobat Reader DC.

Esse formato é conhecido pela sigla: